Олух опять перекатил с говношапкой.

Жители Казани, Нижнего новгорода и Сургута, пострадавшие больше всего от вируса, выходят на митинги и просят защитить их компьютеры от этой угрозы

Как ты заебал блять. Я с разными шапками уже пробовал перекаты делать, но ты сука никак не уймешься.

ТРЕД №47

ТРЕД №47

ТРЕД №47

ТРЕД №47

ТРЕД №47

Простите, проебался

ТРЕД №47

ТРЕД №47

ТРЕД №47

ТРЕД №47

Простите, проебался

Vkateelsya.

Где инфа о том, что делают консольные команды, и о том, для чего нужны патчи?

Давайте ток без стенок новостей, ок?

> Хованский

> Русский Рэппер

кто эта няша?

81

101, пошёл на хуй

Как же меня бесят такие дегенеративные задачи.

1. 3 слагаемых, сумма 60, значит каждое слагаемое равно 20.

2. Так как красные цветок равен 20, смотрим, что два синих цветка дают сумму 10. Значит, каждый синий цветок имеет значение 5.

3. Так как синий цветок равен 5, то нужно вычесть 2, чтобы получить 3. Следовательно, два желтых цветка имеют значение 2, отсюда следует, что один желтый цветок будет давать половину значения - 1.

4.Желтый цветок это 1, красный - 20. Синий цветок лишился одного лепестка, интерпретируем это как (-1) и вычитаем из значения синего цветка единицу. Получается 1 плюс 20 умножить на 4. Следуя приоритету операций, сначала умножаем 20 на 4, и к результату 80 прибавляем 1. В итоге ответ: 81.

Еще глянь внимательно шапку там с разметкой косяк небольшой

ЧЕРЕЗ 72 ЧАСА, К КОНЦУ НЕДЕЛИ США ОБЪЯВИТ ВОЕННОЕ ПОЛОЖЕНИЕ

ПРУФ - https://www.youtube.com/watch?v=_d2J4jHmEL8 (о сегодняшнем заражении смотреть где-то с 6:20)

> Published on Mar 17, 2013

Что вы тут обсуждаете, дебилы? Все заглохло еще в субботу.

Это плохо

Не понял, какой ИСТОЧНИК ЗАРАЖЕНИЯ?

Двачую.

Что делать? Дальше не расшифровывает.

Церковь.

А вы представляете, какого сейчас авторам шифровальщика? Ведь если они действительно рассчитывали на такую всемирную славу, то они - полные аутисты. Поэтому наиболее вероятно, что просто что-то пошло не так, и сейчас они мылят верёвки и сушат сухари.

Алсо, периодически форсится инфа, что они-де из Африки. Хоть какие-то пруфы на это уже были?

Эта уязвимость пропалилась каким-то алчным дебилом с криптолокером, а не хардкорными криптоанархистами с нюками всей системы. Представьте себе последствия во втором случае.

Такой потенциал, и такой проёб. Из-за банальной жадности. А ведь какое поле было бы, как минимум хотя бы для политического заявления.

Было бы охуенно. Все бы схватились за головы, а разговоров было бы на годы вперед. Это как война, большое потрясение, только без человеческих жертв. Хакерам бы досталась эпичнейшая слава Герострата, а не копейки, за которые они все равно заживо сгниют в Гуантаномо.

А ведь могло быть всё гораздо хуже. Вместо шифровальщика это мог оказаться нюк. Или радмин. Или вообще шифровальщик мог действовать тайно, без палева и без шифрования содержимого рабочих столов. Никто бы ничего и не заметил. А потом массово с рельс начали бы сходить поезда, электростанции бы массированно отключались а химзаводы начали сбрасывать отработанные стоки прямо в реки.

Такой масштаб, такой эксплоит и такой обосрамс уровня винлокера от Васяна из 2б класса.

Разменяли десяток пожизненных на 70 штук баксов.

Алсо, периодически форсится инфа, что они-де из Африки. Хоть какие-то пруфы на это уже были?

Эта уязвимость пропалилась каким-то алчным дебилом с криптолокером, а не хардкорными криптоанархистами с нюками всей системы. Представьте себе последствия во втором случае.

Такой потенциал, и такой проёб. Из-за банальной жадности. А ведь какое поле было бы, как минимум хотя бы для политического заявления.

Было бы охуенно. Все бы схватились за головы, а разговоров было бы на годы вперед. Это как война, большое потрясение, только без человеческих жертв. Хакерам бы досталась эпичнейшая слава Герострата, а не копейки, за которые они все равно заживо сгниют в Гуантаномо.

А ведь могло быть всё гораздо хуже. Вместо шифровальщика это мог оказаться нюк. Или радмин. Или вообще шифровальщик мог действовать тайно, без палева и без шифрования содержимого рабочих столов. Никто бы ничего и не заметил. А потом массово с рельс начали бы сходить поезда, электростанции бы массированно отключались а химзаводы начали сбрасывать отработанные стоки прямо в реки.

Такой масштаб, такой эксплоит и такой обосрамс уровня винлокера от Васяна из 2б класса.

Разменяли десяток пожизненных на 70 штук баксов.

27

ага, вот эти ребята.

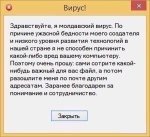

Зловред обезумел, сможешь ли ты совладать с ним?

Блядь, заебали семенить, пидоры. Одни пасты из прошлых тредов. Рекомендации говно и траллинг.

Обосрался. Завязывайте, ну правда

Червь-шифровальщик, червь-вымогатель, червь-пидр.

Мировая IT-инфраструктура ВСЁ.

Кидаем ссылки на подборки новостей:

- https://www.gazeta.ru/news/seealso/6776581.shtml

- https://ria.ru/trend/cyberattack-world-12052017/

Свежие оперативно обновляемые сводки с мест событий:

- https://www.superstation95.com/index.php/world/3863

Доступно обновление для шифровальщика, обязательно обновитесь - http://thehackernews.com/2017/05/wannacry-ransomware-cyber-attack.html : блокировка регистрацией доменов больше не останавливает зловред.

Кидаем ссылки на подборки новостей:

- https://www.gazeta.ru/news/seealso/6776581.shtml

- https://ria.ru/trend/cyberattack-world-12052017/

Свежие оперативно обновляемые сводки с мест событий:

- https://www.superstation95.com/index.php/world/3863

Доступно обновление для шифровальщика, обязательно обновитесь - http://thehackernews.com/2017/05/wannacry-ransomware-cyber-attack.html : блокировка регистрацией доменов больше не останавливает зловред.

Как себе поставить такой же шифровальщик-вымогатель? Всяко пытался, но не выходит ничего.

это только начало, ПОШЛА ЖАРА:

> СМИ: имитатор вируса WannaCry заразил более 200 тысяч компьютеров

http://www.mk.ru/science/2017/05/17/smi-imitator-virusa-wannacry-zarazil-bolee-200-tysyach-kompyuterov.html

> «Мир подвергся еще более опасной кибератаке, чем WannaCry»

> Вирус Adylkuzz скрытно добывает информацию, связанную с виртуальной валютой пользователя

https://regnum.ru/news/accidents/2276146.html

> Обнаружить Adylkuzz гораздо сложнее. Его основная цель — кража виртуальной валюты.

> Специалисты обнаружили новый вирус Adylkuzz, который использует ту же уязвимость для заражения компьютеров в Windows, что и WannaCry. Об этом сообщила газета El Mundo.

https://life.ru/t/новости/1008596/smi_virus_imitiruiushchii_wannacry_zarazil_200_tysiach_kompiutierov

Как рядовой инженер-пролетарий мечтаю об информационном апокалипсисе. Чтоб уже ёбнуло так ёбнуло, наконец. Ибо уже заебался со всеми вышестоящими коллегами сраться на темы о необходимости вкладываться в безопасность и надёжность. Никто никогда не слушает. Даже внутри IT-компаний. Пока есть прибыль, манагеров ничего не волнует.

Да наступит всеочищающий Цифровой Великий Фильтр во славу бинарной справедливости.

Да наступит всеочищающий Цифровой Великий Фильтр во славу бинарной справедливости.

По ватсапу прислали предупреждение очередное http://rgho.st/884KywsNK

ФАКСОСАЕТИ!

Шестерёнки капитализма в деле.

Хитрый мега-план века:

1. Намеренно создаешь уязвимость в протоколе smb

2. делаешь под нее иксплоит

3. АНБ следят за ключевыми фигурами в политике и компаниями на протяжении 10 лет

4. Спустя 10 лет Вкидываешь часть эксплоитов чтобы подогреть интерес

5. Предлагаешь купить самую вкусную часть этого пака

6. Чуть-Чуть продаешь

7. Выкидываешь в паблик 2-ую часть сплоитов

6. Ебошишь криптолокером все на свете, капает еще несколько десятков тысяч бачинских

7. Касперский поднимает на форсе пару миллиардов долларов

8. Майкрософт поднимает на форсе количество обновившихся до 10-ки

9. Эппл поднимает на форсе

10. Удаляльщики порнобанеров, нимножк поднимаются на форсе

11. Только выиграли.

Кому это выгодно?

Так-то да - тут вам и апдейты винды, и продажи маков. Даже антивирусники даже небо и даже Аллах в профите.

Алсо, возможность закрутить гайки - тут и новая версия PRISM от NSA в Штатах, и инициативы от GCHQ и BND в странах Европы, и Роскомнадзор - куда же без него.

UPD.

>BND

> В ФРГ призвали ужесточить законы об информационной безопасности страны

- https://ria.ru/world/20170515/1494316642.html

Закручивание гаек

Хитрый мега-план века:

1. Намеренно создаешь уязвимость в протоколе smb

2. делаешь под нее иксплоит

3. АНБ следят за ключевыми фигурами в политике и компаниями на протяжении 10 лет

4. Спустя 10 лет Вкидываешь часть эксплоитов чтобы подогреть интерес

5. Предлагаешь купить самую вкусную часть этого пака

6. Чуть-Чуть продаешь

7. Выкидываешь в паблик 2-ую часть сплоитов

6. Ебошишь криптолокером все на свете, капает еще несколько десятков тысяч бачинских

7. Касперский поднимает на форсе пару миллиардов долларов

8. Майкрософт поднимает на форсе количество обновившихся до 10-ки

9. Эппл поднимает на форсе

10. Удаляльщики порнобанеров, нимножк поднимаются на форсе

11. Только выиграли.

Кому это выгодно?

Так-то да - тут вам и апдейты винды, и продажи маков. Даже антивирусники даже небо и даже Аллах в профите.

Алсо, возможность закрутить гайки - тут и новая версия PRISM от NSA в Штатах, и инициативы от GCHQ и BND в странах Европы, и Роскомнадзор - куда же без него.

UPD.

>BND

> В ФРГ призвали ужесточить законы об информационной безопасности страны

- https://ria.ru/world/20170515/1494316642.html

Закручивание гаек

ЕЩЕ ЕСТЬ АКТУАЛЬНЫЕ УГРОЗЫ НА ДАННЫЙ МОМЕНТ

Вирус SALITY

файловый вирус. Заражает исполнимые .exe файлы размером более 100 кб с увеличением их длины. Иконка файла сохраняется. Вирус заражает файлы, которые запускаются пользователем (иногда вместо заражения файл портится и после этого не запускается), и некоторые случайные файлы. Системные файлы остаются нетронутыми, хотя тоже не всегда.

Для собственной защиты вирус создает драйвер abp470n5 с путем к файлу system32\drivers\.sys. После загрузки драйвера файл удаляется. Дамп памяти драйвера имеет размер 8192 байта и детектируется некоторыми антивирусами как Rootkit.Sality.A.

Вирус включает некоторые потенциально опасные службы Windows и разрешает отправку сообщения удаленному помощнику, создает ссылки на на различные файлы. Удалает антивирусные программы из списка автозагрузки. Безопасный режим блокируется. Запрещается запуск диспетчера задач и редактора реестра. На всех съемных и сетевых дисках вирус создает файл autorun.inf и экземпляр тела с расширением exe или pif. Также вирус выполняет функции трояна-загрузчика, шпиона и кейлоггера.

Лечение вируса возможно в безопасном режиме, если его удастся запустить, или с чистой системы (загрузочного диска). Некоторые антивирусы не умеют лечить зараженные файлы и предлагают их удалить будьте осторожны.

MIRAI

Mirai — червь и ботнет, образованный сломанными (скомпрометированными) устройствами типа «интернет вещей» (видеопроигрыватели, «умные» веб-камеры, прочее).

Ботнет Mirai стал возможным благодаря реализации уязвимости, которая заключалась в использовании одинакового, неизменного, установленного производителем пароля для доступа к учетной записи администратора на «умных» устройствах. Всего он использует 61 различную комбинацию логин-пароль для доступа к учетной записи методом перебора[1]. Исследования показали, что значительная часть уязвимых устройств была изготовлена с использованием составляющих производства фирмы XiongMai Technologies с офисом в Ханчжоу, и фирмы Dahua, Китай

Zeroaccess (Две версии вируса на данный момент, обе активны)

является вредоносный троянский конь, который был назван так из-за строка найдена в его код драйвера ядра, который указывает на папку вирусов. Однако вы также можете найти, что он назван Макс ++. Обратите внимание, что существует много версий данного троянца, как Trojan.Zeroaccess! kmem, Trojan.Zeroaccess. B, Trojan.Zeroaccess! inf, Trojan.Zeroaccess! inf2 Trojan.Zeroaccess! inf3, Trojan.Zeroaccess. C, Trojan.Zeroaccess! inf4 или последних Trojan.Zeroaccess! gen10 и Trojan.Zeroaccess! gen11. Каждый из них может легко скрывать глубоко внутри вашего ПК без каких-либо признаков, потому что они тесно связаны с вирусов руткит, который был разработан для выполнения этой задачи.

Nivdort (Активно подбирается к границам РФ)

как потенциальные компьютерный вирус троянский конь Nivdort Virus отмеченные ряда онлайн безопасности баз данных. В этой статье мы собираемся представить общую информацию о Nivdort Virus представляет угрозу, а так же указать вам в направлении, которого Nivdort Virus использовали для входа ваш компьютер. Nivdort – имя большой семьи известных троянских для сбора различной информации зараженных компьютеров. Есть более чем десятка имен на этот троян семьи, такие как TrojanSpy:Win32/Nivdort.BE, TrojanSpy:Win32/Nivdort.BN, TrojanSpy:Win32/Nivdort.BU, TrojanSpy:Win32/Nivdort.BV, TrojanSpy:Win32/Nivdort.CC, TrojanSpy:Win32/Nivdort.CD, TrojanSpy:Win32/Nivdort.V, TrojanSpy:Win32/Nivdort.W, TrojanSpy:Win32/Nivdort.Y и TrojanSpy:Win32/Nivdort.Z.

Обычно троянов от семейных путешествий Nivdort придает спам-писем. Эти письма разрабатываются выглядеть как допустимые сообщения от социальных средств массовой информации или другие надежные веб-сайты, но вы никогда не следует открывать файлы, вложенные в письма от спама категории на ваш ящик электронной почты.

Троянские кони, или троянов для краткости, являются особенно неприятный формой вредоносных программ. Они способны содействовать целый ряд возможных проблем в будущем для вашего ПК. Одна вещь они являются они уникальные для – может долгое время оставаться спящие и ожидают благоприятные условия выполнены, прежде чем начать выполнение задач, они были предназначены для. Очень часто, если не исключительно они предоставление доступа к компьютеру затронутого пользователя вымогателей приложений и других удаленных контролируемых угроз.

NECURS

Вот еще что нас ждет.

Пока в России вроде не зафиксирован, но заражена вся европа и США

---

Ботнет Necurs известен как один из крупнейших ботов мира. Его владельцы задействуют мощности своего детища для рассылки огромного количества спам-сообщений. Их объем настолько большой, что работа Necurs заметно влияет на общий размер e-mail трафика во всем мире. Вообще говоря, Necurs — не просто спамбот, это достаточно опасное malware, которое заражает уязвимые системы, подтягивая основной модуль ботнета и соответствующие модули.

Существует и работает Necurs уже несколько лет. За это время он стал объектом исследования многих специалистов по информационной безопасности. Эксперты смогли узнать, какие уязвимости системы использует атакующая часть ботнета и какой протокол используется спам модулем. Но сама платформа не статична, она меняется и совершенствуется.

Уже давно зоонаблюдаю ситуацию, с утра субботы.

Читал коменты в предыдущих тредах, в б/реду и на с/осаче, ознакомился и здесь - https://geektimes.ru/post/289115/

Не люблю холиворы, но читая комментарии, осознаю весь спермоотсос экосистемы, целиком и полностью.

Прыщебоги смотрят на спермоблядей грустно, но в то же время с недоумением.

Да-да-да, пользователи дебилы, что не обновляются и держат жопой наружу критически важные порты.

Но давайте взглянем трезво.

С обновлений и начнём. Эта вечная трахоебля:

- внимание, доступно важное обновление, срочно перезагрузитесь для установки

- да отъебись ты, мне некогда, я проектирование заканчиваю

- это ОЧЕ важное обновление!

- ладно, заебала, ща перезагружусь и продолжу

- пожалуйста, не выключайте компьютер 10% 20% 40%

СКОЛЬКО ЗАЙМЁТ ПО ВРЕМЕНИ? А ХУЙ ЕГО ЗНАЕТ, ВОТ ТАКАЯ У НАС ЗАБОТА О ПОЛЬЗОВАТЕЛЕ! Может 10 минут, а может час.

- перезагрузка

- заебись, наконец-то, ПОШЛА ЖАРА

- выключение, перезагрузка, ПОДОЖДИТЕ, ИДЁТ ПОДГОТОВКА

- Падре, они там охуели что ли, да долго я на это смотреть-то буду?

Фууу, бля - ладно. С обновлениями закончили.

А нет, что это такое - обновить до windows 10? СПАСИБО, НЕТ. Да как же его ... да ёмоё. <Пользователь берёт и после всей этой хуйни просто вырубает обновления нахуй>

Но даже если пользователь выделил специально пару часов, с запасом, все эти два часа он только и будет, что качать и устанавливать апдейты. Почему? Ну, хуй его знает, спросите у Наделы, почему, чтобы Windows Update понял, есть ли обновления, ему нужно дристать статус-баром, дескать, ща, вот-вот и ещё скажу, сколько надо будет скачать, насилуя при этом пластины диска так, что аж скрежет слышно. Нет, я серьёзно, вы просто погуглите, да что там гугл и официальные форумы Windows, где специально обученные MVP вам всегда предложат проверенное решение - "попробуйте выключить и включить, переустановитесь" - даже на гиктаймсе в том же топике в комментах об этом пишут.

Ну а теперь эти самые критические обновления. У кого-то, напрямую с официального сайта они даже не скачиваются, кому-то отдаётся не та языковая версия, кому-то вообще суются версии под embedded для pos-терминалов. Даже те, у кого они скачались, при ребуте уходят либо в бесконечный ребут, либо в BSoD. Нет, вы что, блять, серьёзно??? Большинство же вынуждено заучивать номера обновлений НАИЗУСТЬ, НАИЗУСТЬ, КАРЛ, НОМЕРА ОБНОВЛЕНИЙ, НУ ОХУЕТЬ ТЕПЕРЬ. И ЭТИ ЛЮДИ ПОТОМ НОЮТ, ЧТО ЖМУПИНУС ОЙ ЭТА СЛОЖНА И НИЧИГО НЕПАНЯТНА:

- Ой, а как проверить, что у меня есть KB12345, который закрывает эту уязвимость

- запусти

> sysinfo /alsjdflk /qiuoweyruiy | find FF5

Но только если у тебя 7, и нет PS

А вот в 8, для PS:

> smc /nnvbv /sldf | find FF4

Хотя если у тебя уже 8.1 или 10 то ... (и где тогда хвалёная обратная совместимость, благодаря которой уже десятилетиями тянутся одни и те же костыли? Один только use-after-free в памяти в виде исключения для SimCity чего стоил)

- ничего не находит

- это НОРМАЛЬНО, значит, надо проверить, были ли установлены KB25673, KB27892 и KB24387- это кумулятивные снаряды для подрыва взмыленных пердаков сисадминов, во славу Бога-Машины разгребающих этот АДОВ ПИЗДЕЦ обновления.

Ребята, нахуй так жить?

Обновиться:

> # apt dist-upgrade -y

Проверить, установлен ли пакет, и какой версии:

> # dpkg -l <точное имя пакета ИЛИ шаблон текста для поиска>

>/b/

>Рекомендации говно и траллинг.

Быть не может такого.

Живу в НиНо. Ничего не слышал о митингах.

> Даже те, у кого они скачались, при ребуте уходят либо в бесконечный ребут, либо в BSoD.

ДАЖЕ ЛИЦУХИ ОТ ЭТОГО НЕ ЗАСТРАХОВАНЫ

Жиза

110 ееееееее я умный

Самое смешное что кто то следует этим рекомендациям.

бля там нет скобок. 102 тохда

Двощую, 102

>имитатор вируса

Они ёбнулись?

Звучит как

> создали клон, чтоб изучить поведение вируса

> эта херня вырвалась из виртуалки и прошлась по локалке нии

> клон вируса вырвался из лаборатории

Что за стори у 4ого пика?

Кто-то научилcя html редактировать

Фотошоп же, ну - https://lenta.ru/articles/2017/05/12/encryptalltheworld

Зачем они это делают?

Боты. Внимание привлекают для подписоты таких же ботов.

Какая милая девушка. Интересно, на какой паблик она подписана?

Тег имеется ввиду действительно, что им хочется плакать, а не название вируса же.

Там слишком мыльный текст для этого.

СИМ НАРЕКАЮ СЕЙ ТРЕД ЛЕГИТИМНЫМ, БЛАГОСЛОВЕННЫМ И ОСВЯЩЁННЫМ.

ВО ИМЯ ЖЕЛЕЗА, СОФТА И СВЯТАГА БИТА, АМИНЬ.

ВО ИМЯ ЖЕЛЕЗА, СОФТА И СВЯТАГА БИТА, АМИНЬ.

Сейчас давно уже можно поставить, чтобы апдейты происходили вне времени активности пользователя. Ночью например. Но спермоворам обычно лень даже время указать, когда они не сидят за кудахтером.

Вкатился в тред

Анон, у меня вопрос не по теме, но всё равно. Если человек_1 совершает убийство человека_2 в результате манипуляций, шантажа и угроз со стороны человека_3, при том что известно, что человек_3 не раз убивал людей чужими руками, а человек_2 совершил убийство впервые, какой срок дадут человеку_2 после суда над человеком_3?

Убийство есть убийство. Могут впаять минималку, которая за это полагается.

А именно? Сколько это будет?

Ну ёба, загляни в УК РФ.

Sup, двуч. Накатил Porteus на флешку и сижу сейчас с него. Какие подводные?

В Украшке есть основание для освобождение от уголовной ответственности, называется физическое или психическое принуждение.

Стаття 40. Фізичний або психічний примус

1. Не є злочином дія або бездіяльність особи, яка заподіяла шкоду правоохоронюваним інтересам, вчинена під безпосереднім впливом фізичного примусу, внаслідок якого особа не могла керувати своїми вчинками.

2. Питання про кримінальну відповідальність особи за заподіяння шкоди правоохоронюваним інтересам, якщо ця особа зазнала фізичного примусу, внаслідок якого вона зберігала можливість керувати своїми діями, а також психічного примусу, вирішується відповідно до положень статті 39 цього Кодексу.

Если квкратце - в случае, когда совсем не можешь управлять своими действиями из-за принуждения (пистолет у виска) - не будет вообще ответственности, если же мог управлять действиями (но ограниченно) - применяются положения о крайней необходимости. Т.е. ущерб нанесенный должен быть меньше, чем ущерб, которого удалось избежать. Ну и там еще детали есть, лень писать, вот, почитай, если хочешь.

Стаття 39. Крайня необхідність

1. Не є злочином заподіяння шкоди правоохоронюваним інтересам у стані крайньої необхідності, тобто для усунення небезпеки, що безпосередньо загрожує особі чи охоронюваним законом правам цієї людини або інших осіб, а також суспільним інтересам чи інтересам держави, якщо цю небезпеку в даній обстановці не можна було усунути іншими засобами і якщо при цьому не було допущено перевищення меж крайньої необхідності.

2. Перевищенням меж крайньої необхідності є умисне заподіяння шкоди правоохоронюваним інтересам, якщо така шкода є більш значною, ніж відвернена шкода.

3. Особа не підлягає кримінальній відповідальності за перевищення меж крайньої необхідності, якщо внаслідок сильного душевного хвилювання, викликаного небезпекою, що загрожувала, вона не могла оцінити відповідність заподіяної шкоди цій небезпеці.

Ответ на твой вопрос зависит от конкретных обстоятельств. Не слушай даунов, которые кукарекают, что УБИЙСТВО И ЕСТЬ УБИЙСТВО)),))

Если человек_1 действительно находился под физической угрозой со стороны человека_3, то, если ОЧЕ повезёт (с судьёй, прокурором и адвокатом), можно даже отделаться условкой. В одной из статей по убийству в УК РФ где-то есть пункт на этот счёт. Консультант в помощь.

Мимо не юрист

Обстоятельство, исключающее преступность деяния* ошибся вначале поста.

самофикс.

Собственно в Пидорашке все так же.

Статья 39. Крайняя необходимость

1. Не является преступлением причинение вреда охраняемым уголовным законом интересам в состоянии крайней необходимости, то есть для устранения опасности, непосредственно угрожающей личности и правам данного лица или иных лиц, охраняемым законом интересам общества или государства, если эта опасность не могла быть устранена иными средствами и при этом не было допущено превышения пределов крайней необходимости.

2. Превышением пределов крайней необходимости признается причинение вреда, явно не соответствующего характеру и степени угрожавшей опасности и обстоятельствам, при которых опасность устранялась, когда указанным интересам был причинен вред равный или более значительный, чем предотвращенный. Такое превышение влечет за собой уголовную ответственность только в случаях умышленного причинения вреда.

Статья 40. Физическое или психическое принуждение

1. Не является преступлением причинение вреда охраняемым уголовным законом интересам в результате физического принуждения, если вследствие такого принуждения лицо не могло руководить своими действиями (бездействием).

2. Вопрос об уголовной ответственности за причинение вреда охраняемым уголовным законом интересам в результате психического принуждения, а также в результате физического принуждения, вследствие которого лицо сохранило возможность руководить своими действиями, решается с учетом положений статьи 39 настоящего Кодекса.

Реквестирую пикчу вируса в HD качестве!

Я тоже думал, что изначально хакеры хотели поиметь пару тысяч компьютеров, дабы получить с них выгоды и не получить сильной огласки. И что-то пошло не так, как с червем Морриса, который очень быстро заразил огромное количество компьютеров (что, собственно, и не планировалось), чем и привлек к себе внимание. Но все же создатели wanacry выпускают новые модификации, что может говорить о том, что им абсолютно плевать на масштаб заражения и огласку, которую они получат. В их головах мысль только о том, как заразить компьютеров побольше.

Капитанировал.

А у меня просто винда 7 и при попытке обновить с помощью ехе файла, пишет что этот компьютер не подлежит обновлению чому так? У меня нет сервис пака 1 и обновляться я не думаю

84

> чому так?

> нет сервис пака 1 и обновляться я не думаю

Да, в этой связи немного перестаёт быть бредом версия о том, что родина шифровальщика - Лучшая из Корей.

мань, пруфани. А то вьдь твой пик можно с фш селать

Блядь, хоть бы спасибо написал. Хуй вам, а не правовые консультации теперь, пидоры.

Спасибо

Это разжиревший джон сноу?

Анатомия #WannaCry

Ок, спасибо.

Парни, я тупой параноик , объясните почему эти две обновы на английском? При нажатий на "сведения о поддержке" меня кидает к главному сайту но не к статье обновы (так же и с третьей (подчёркнуто коричневым)). Это не вирус?

Для того чтобы обезопасить себя от винлокера нужно только скачать обновы с www.catalog.update.microsoft.com ? В какой очередности? Сначало KB4012212 а потом KB4012215?

Для того чтобы обезопасить себя от винлокера нужно только скачать обновы с www.catalog.update.microsoft.com ? В какой очередности? Сначало KB4012212 а потом KB4012215?

Скинь пак фоток таких.

не для забавы, а для изучения. Мало ли они у тебя заражены. Для анализа

Для хр значит накатили, а мне без сп1 нет? Нечестно же

Аноны, все норм?

АЛЛЁРТ!!!Только что в министерствах начали распостронять инфу о кибератаке на Россию, сказали не вклбчать компы лол, особенно этой ночью

Каково это, когда ты выебнулся какой ты умный, а всем похуй?

Всегда пожалуйста, бро.

В Таджикистане сотовые операторы «Мегафон», «Билайн» и «Тселл» прекратили прием абонентских платежей. Как отмечает информационный ресурс «Радио Озоди», приостановление платежных операций совпало с распространением вируса WannaCry, хотя официальных заявлений операторы не стали делать.

https://digital.report/sotovyie-operatoryi-tadzhikistana-zablokirovali-platezhi-abonentov/

https://digital.report/sotovyie-operatoryi-tadzhikistana-zablokirovali-platezhi-abonentov/

Я в безопасности, анон?

Нет конечно.

Там пишут что зарыты все порты, ради прикола. даже 80й, через который http идёт

Парни,помогите пожалуйста.

Считаем чужие деньги - https://whitesunset.github.io/wannacrypt_balance/

wine нужно анально огораживать, она через GLOBAL?? все файлы как пользователь видит. Нирикамендую так виросы запускать.

так это на вайне запускают. а линукс то цел

БЕДА АНОНЫ! ТЫСЯЧИ ЛЮДЕЙ ПОД УГРОЗОЙ!

Многие люди не защитили свои роутеры!

Двач должен помочь людям!

Делает следущее:

1. Идем сюда (1 пик) https://4it.me/getlistip

Вводим Ваш город или любой другой. Берем список IP диапазонов города.

2. скачеваем этот сканер http://rgho.st/7VxRkxgvG

3. Вставляем в него IP диапазоны и начинаем сканирвоание.

4. Заходим на роутер, у которого определились стандартные пароли.

5. Закрываем порты 135 и 445, тем самым защитив пользователей

ДВАЧ ПОМОГАЕТ НЕГРАМОТНЫМ ПОЛЬЗОВАТЕЛЯМ ОБЕЗОПАСИТЬ СЕБЯ

Многие люди не защитили свои роутеры!

Двач должен помочь людям!

Делает следущее:

1. Идем сюда (1 пик) https://4it.me/getlistip

Вводим Ваш город или любой другой. Берем список IP диапазонов города.

2. скачеваем этот сканер http://rgho.st/7VxRkxgvG

3. Вставляем в него IP диапазоны и начинаем сканирвоание.

4. Заходим на роутер, у которого определились стандартные пароли.

5. Закрываем порты 135 и 445, тем самым защитив пользователей

ДВАЧ ПОМОГАЕТ НЕГРАМОТНЫМ ПОЛЬЗОВАТЕЛЯМ ОБЕЗОПАСИТЬ СЕБЯ

Только не надо перезагружать роутеры и менять настройки\пароли

46 тред а в шапке одна и таже хуйня.

Неужели ничего нового?

А если не перезагрузить - настройки будут работать?

А как порты закрыть?

Очень хочу помочь.

ОРНУЛ

101

в меню FireWall закрываешь порты.

Лол, вы до сих пор перекатываетесь?Алсо, ссу на всех в треде

Мимо восьмеркобог

Какого это, когда ты выебнулся какой ты умный и проебался?

Проебался ты

Нет такого меню

Не факт, что без перезагрузки порты будут задраины. Хотя в прыщах сетевые изменения вступают в силу обычно динамически, кто знает, какую проприетарь для сетевой подсистемы на аппаратном уровне в каждую конкретную железку наговнокодил производитель.

Короче, я бы перезагрузился.

81

есть во всех роутерах. Firewall/Securety/Безопасность

Вы чего, ребята - вирус то модифицировать может кто угодно. Можете хоть сами взять его код (ссыль тут уже давали) и сделать свой "форк".

О дивный новый мир. Крипто-революция 2.0. Интересно есть ли связь роста крипты и это зловреда ????

Что из этого?

А что за прога?

Веб-версия какой-нибудь wolphram alpha?

Блэт, ты патчноуты читал? KB4012215 УЖЕ СОДЕРЖИТ В СЕБЕ KB4012212. Ставить оба смысла нет

wolframalpha.com скорее всего

>ТРЕД №46

Неизлечимые дауны.

Неизлечимые дауны.

В чем выражается этот вирус-то?

КакоГО хуя ты путаешь слова "каково" и "какого", умник?

ЗНАЕШЬ КАК ЕБООШИТ?

Чот по США сегодня лупит.

Я же говорил что я тупой.

Возможно ли чтобы вирус замаскировал себя под обновой от Microsoft? Обновы из моей приклипейтед безопасны?

105

>параноик

>юзает виндовс

кек

>ТРЕД №46

Ебать вы тут насрали, вам делать нехуй чтоли?

Блять, 101. Точно

Сижу на какой-то рандомной семёрочке от васяна "корпоративная". Нихуя не заражён, вы чё дауны?

Если скачать архив файлов,зашифрованный wncry,то можно ли подхватить себе эту заразу?

Да тут за 46 тредов раржпеги наверняка запостили с прокаженными файлами. Тобi пизда.

Ну я делал все что описано было в целях безопасностикомплибастер перезагружал раза 3,брат жив,зависимость есть

3.14

>семёрочке от васяна

> вы чё дауны

Потсаны, какие порты закрыть нада, шоб всё было чоки-чоки?

80

443

File names

d5e0e8694ddc0548d8e6b87c83d50f4ab85c1debadb106d6a6a794c3e746f4fa b.wnry

055c7760512c98c8d51e4427227fe2a7ea3b34ee63178fe78631fa8aa6d15622 c.wnry

402751fa49e0cb68fe052cb3db87b05e71c1d950984d339940cf6b29409f2a7c r.wnry

e18fdd912dfe5b45776e68d578c3af3547886cf1353d7086c8bee037436dff4b s.wnry

4a468603fdcb7a2eb5770705898cf9ef37aade532a7964642ecd705a74794b79 taskdl.exe

2ca2d550e603d74dedda03156023135b38da3630cb014e3d00b1263358c5f00d taskse.exe

97ebce49b14c46bebc9ec2448d00e1e397123b256e2be9eba5140688e7bc0ae6 t.wnry

b9c5d4339809e0ad9a00d4d3dd26fdf44a32819a54abf846bb9b560d81391c25 u.wnry

Observed IPs

188[.]166[.]23[.]127:443 - Tor Exit Node

193[.]23[.]244[.]244:443 - Tor Exit Node

2[.]3[.]69[.]209:9001 - Tor Exit Node

146[.]0[.]32[.]144:9001 - Tor Exit Node

50[.]7[.]161[.]218:9001 - Tor Exit Node

128.31.0[.]39 - Tor Exit Node

213.61.66[.]116 - Tor Exit Node

212.47.232[.]237 - Tor Exit Node

81.30.158[.]223 - Tor Exit Node

79.172.193[.]32 - Tor Exit Node

Tor C2s

xxlvbrloxvriy2c5.onion

cwwnhwhlz52maqm7.onion

gx7ekbenv2riucmf.onion

57g7spgrzlojinas.onion

76jdd2ir2embyv47.onion

Observed hash values

ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa

c365ddaa345cfcaff3d629505572a484cff5221933d68e4a52130b8bb7badaf9

09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa

0a73291ab5607aef7db23863cf8e72f55bcb3c273bb47f00edf011515aeb5894

428f22a9afd2797ede7c0583d34a052c32693cbb55f567a60298587b6e675c6f

5c1f4f69c45cff9725d9969f9ffcf79d07bd0f624e06cfa5bcbacd2211046ed6

62d828ee000e44f670ba322644c2351fe31af5b88a98f2b2ce27e423dcf1d1b1

72af12d8139a80f317e851a60027fdf208871ed334c12637f49d819ab4b033dd

85ce324b8f78021ecfc9b811c748f19b82e61bb093ff64f2eab457f9ef19b186

a1d9cd6f189beff28a0a49b10f8fe4510128471f004b3e4283ddc7f78594906b

a93ee7ea13238bd038bcbec635f39619db566145498fe6e0ea60e6e76d614bd3

b43b234012b8233b3df6adb7c0a3b2b13cc2354dd6de27e092873bf58af2693c

eb47cd6a937221411bb8daf35900a9897fb234160087089a064066a65f42bcd4

24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c

2c2d8bc91564050cf073745f1b117f4ffdd6470e87166abdfcd10ecdff040a2e

7a828afd2abf153d840938090d498072b7e507c7021e4cdd8c6baf727cafc545

a897345b68191fd36f8cefb52e6a77acb2367432abb648b9ae0a9d708406de5b

fb0b6044347e972e21b6c376e37e1115dab494a2c6b9fb28b92b1e45b45d0ebc

9588f2ef06b7e1c8509f32d8eddfa18041a9cc15b1c90d6da484a39f8dcdf967

b43b234012b8233b3df6adb7c0a3b2b13cc2354dd6de27e092873bf58af2693c

4186675cb6706f9d51167fb0f14cd3f8fcfb0065093f62b10a15f7d9a6c8d982

09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa

List of file names encrypted by the ransomware:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .doc,

http://blog.talosintelligence.com/2017/05/wannacry.html

d5e0e8694ddc0548d8e6b87c83d50f4ab85c1debadb106d6a6a794c3e746f4fa b.wnry

055c7760512c98c8d51e4427227fe2a7ea3b34ee63178fe78631fa8aa6d15622 c.wnry

402751fa49e0cb68fe052cb3db87b05e71c1d950984d339940cf6b29409f2a7c r.wnry

e18fdd912dfe5b45776e68d578c3af3547886cf1353d7086c8bee037436dff4b s.wnry

4a468603fdcb7a2eb5770705898cf9ef37aade532a7964642ecd705a74794b79 taskdl.exe

2ca2d550e603d74dedda03156023135b38da3630cb014e3d00b1263358c5f00d taskse.exe

97ebce49b14c46bebc9ec2448d00e1e397123b256e2be9eba5140688e7bc0ae6 t.wnry

b9c5d4339809e0ad9a00d4d3dd26fdf44a32819a54abf846bb9b560d81391c25 u.wnry

Observed IPs

188[.]166[.]23[.]127:443 - Tor Exit Node

193[.]23[.]244[.]244:443 - Tor Exit Node

2[.]3[.]69[.]209:9001 - Tor Exit Node

146[.]0[.]32[.]144:9001 - Tor Exit Node

50[.]7[.]161[.]218:9001 - Tor Exit Node

128.31.0[.]39 - Tor Exit Node

213.61.66[.]116 - Tor Exit Node

212.47.232[.]237 - Tor Exit Node

81.30.158[.]223 - Tor Exit Node

79.172.193[.]32 - Tor Exit Node

Tor C2s

xxlvbrloxvriy2c5.onion

cwwnhwhlz52maqm7.onion

gx7ekbenv2riucmf.onion

57g7spgrzlojinas.onion

76jdd2ir2embyv47.onion

Observed hash values

ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa

c365ddaa345cfcaff3d629505572a484cff5221933d68e4a52130b8bb7badaf9

09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa

0a73291ab5607aef7db23863cf8e72f55bcb3c273bb47f00edf011515aeb5894

428f22a9afd2797ede7c0583d34a052c32693cbb55f567a60298587b6e675c6f

5c1f4f69c45cff9725d9969f9ffcf79d07bd0f624e06cfa5bcbacd2211046ed6

62d828ee000e44f670ba322644c2351fe31af5b88a98f2b2ce27e423dcf1d1b1

72af12d8139a80f317e851a60027fdf208871ed334c12637f49d819ab4b033dd

85ce324b8f78021ecfc9b811c748f19b82e61bb093ff64f2eab457f9ef19b186

a1d9cd6f189beff28a0a49b10f8fe4510128471f004b3e4283ddc7f78594906b

a93ee7ea13238bd038bcbec635f39619db566145498fe6e0ea60e6e76d614bd3

b43b234012b8233b3df6adb7c0a3b2b13cc2354dd6de27e092873bf58af2693c

eb47cd6a937221411bb8daf35900a9897fb234160087089a064066a65f42bcd4

24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c

2c2d8bc91564050cf073745f1b117f4ffdd6470e87166abdfcd10ecdff040a2e

7a828afd2abf153d840938090d498072b7e507c7021e4cdd8c6baf727cafc545

a897345b68191fd36f8cefb52e6a77acb2367432abb648b9ae0a9d708406de5b

fb0b6044347e972e21b6c376e37e1115dab494a2c6b9fb28b92b1e45b45d0ebc

9588f2ef06b7e1c8509f32d8eddfa18041a9cc15b1c90d6da484a39f8dcdf967

b43b234012b8233b3df6adb7c0a3b2b13cc2354dd6de27e092873bf58af2693c

4186675cb6706f9d51167fb0f14cd3f8fcfb0065093f62b10a15f7d9a6c8d982

09a46b3e1be080745a6d8d88d6b5bd351b1c7586ae0dc94d0c238ee36421cafa

List of file names encrypted by the ransomware:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .sxw, .stw, .3ds, .max, .3dm, .ods, .sxc, .stc, .dif, .slk, .wb2, .odp, .sxd, .std, .sxm, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .mdf, .ldf, .cpp, .pas, .asm, .cmd, .bat, .vbs, .sch, .jsp, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .mkv, .flv, .wma, .mid, .m3u, .m4u, .svg, .psd, .tiff, .tif, .raw, .gif, .png, .bmp, .jpg, .jpeg, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .ARC, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .dwg, .pdf, .wk1, .wks, .rtf, .csv, .txt, .msg, .pst, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotm, .dot, .docm, .docx, .doc,

http://blog.talosintelligence.com/2017/05/wannacry.html

Сделол. Теперь нет чето тупит, так далжно быть?

Сижу щяс с смарфона

)

Блок портов защитит только от распространения, если ты сам эту хуергу запустишь - то тоби пизда

Может кто-нибудь без траллинга пояснить как мне проверить есть ли у меня сейчас защита от этой хуйни? Пока ничего не далал.

ЭТО ВОЙНА!

> МИД РФ назвал атаку вируса WannaCry актом кибертерроризма

http://360tv.ru/news/mid-rf-nazval-ataku-virusa-wannacry-aktom-kiberterrorizma-111149/

А он быстрый

https://xakep.ru/2017/05/17/theshadowbrokers-new-offer/

От хакеров не было вестей с апреля 2017 года, с тех самых пор, когда группировка обнародовала большую часть инструментария АНБ. Теперь группа вернулась с новым сообщением.

Очевидно решив, что массовые атаки WannaCry сделали им неплохую рекламу, The Shadow Brokers предложили всем заинтересованным лицам оформить подписку на сервис «Ежемесячный дамп The Shadow Brokers» (TheShadowBrokers Data Dump of the Month), чье название говорит само за себя. Группировка обещает ежемесячно публиковать новые эксплоиты для своих подписчиков, в том числе:

браузерные эксплоиты,

эксплоиты для роутеров,

эксплоиты и инструменты для мобильных устройств,

эксплоиты для Windows 10,

скомпрометированные данные из сетей провайдеров SWIFT и банков,

скомпрометированные данные о ядерных и ракетных программах России, Китая, Ирана и Северной Кореи.

Сомневаться в правдивости этих заявлений не приходится, учитывая, что ранее The Shadow Brokers всегда выполняли свои обещания, однако на этот раз хакеры не предоставили никаких демо и «бесплатных образцов».

Помимо анонса нового сервиса в своем послании хакеры также сообщили, что благодарить за исправление 0-day уязвимости в SMB стоит именно их. The Shadow Brokers заявили, что именно после того как они опубликовали скриншот инструментов, которые имеются в их распоряжении, в АНБ поняли, что происходит и решили проинформировать о проблеме разработчиков Microsoft.

Сколько именно будет стоит подписка на ежемесячные дампы группы, а также как все это будет организовано, пока неизвестно. The Shadow Brokers обещают сообщить подробности в июне 2017 года.

Заебись хули, представьте, что они еще выложат в открытый доступ. Это будет нескончаемый пиздос.

От хакеров не было вестей с апреля 2017 года, с тех самых пор, когда группировка обнародовала большую часть инструментария АНБ. Теперь группа вернулась с новым сообщением.

Очевидно решив, что массовые атаки WannaCry сделали им неплохую рекламу, The Shadow Brokers предложили всем заинтересованным лицам оформить подписку на сервис «Ежемесячный дамп The Shadow Brokers» (TheShadowBrokers Data Dump of the Month), чье название говорит само за себя. Группировка обещает ежемесячно публиковать новые эксплоиты для своих подписчиков, в том числе:

браузерные эксплоиты,

эксплоиты для роутеров,

эксплоиты и инструменты для мобильных устройств,

эксплоиты для Windows 10,

скомпрометированные данные из сетей провайдеров SWIFT и банков,

скомпрометированные данные о ядерных и ракетных программах России, Китая, Ирана и Северной Кореи.

Сомневаться в правдивости этих заявлений не приходится, учитывая, что ранее The Shadow Brokers всегда выполняли свои обещания, однако на этот раз хакеры не предоставили никаких демо и «бесплатных образцов».

Помимо анонса нового сервиса в своем послании хакеры также сообщили, что благодарить за исправление 0-day уязвимости в SMB стоит именно их. The Shadow Brokers заявили, что именно после того как они опубликовали скриншот инструментов, которые имеются в их распоряжении, в АНБ поняли, что происходит и решили проинформировать о проблеме разработчиков Microsoft.

Сколько именно будет стоит подписка на ежемесячные дампы группы, а также как все это будет организовано, пока неизвестно. The Shadow Brokers обещают сообщить подробности в июне 2017 года.

Заебись хули, представьте, что они еще выложат в открытый доступ. Это будет нескончаемый пиздос.

http://remotehelper.ru/administrirovanie/otkryt-port-li-port-na-kompyutere-s-windows-10

Ну или пропингуй локалхост по порту 445

Как можно заразиться?

>скомпрометированные данные о ядерных и ракетных программах России, Китая, Ирана и Северной Кореи.

А США ФРАНЦИИ ГЕРМАНИИ ЮК?

Очевидно, что эти теневые брокеры и есть АНБ американское

Хуем в пизду, например.

> браузерные эксплоиты,

> эксплоиты для роутеров,

> эксплоиты и инструменты для мобильных устройств,

> эксплоиты для Windows 10

Кто тут кудахтал, что десятку не тронут? А еще роутеры блять, телефоны. Хуй знает что у них в загажнике щас имеется. Прикиньте, у всех кто на ведре например, спиздят все данные или зашифруют также. Уже нихуя не поможет вообще.

Скажите что с этой обновой не так.

Вот я и спрашиваю.Если я скачаю файлы другана,которые заархивированы wncry,то я тоже подхвачу вирусняк?

>Заебись хули, представьте, что они еще выложат в открытый доступ. Это будет нескончаемый пиздос.

мимо не устаю проигрывать

Это присылают когда антивирус майкрософтовский сам не обновляешь

Жди хули, я думаю, если для телефонов эксплоиты, то большая вероятность, что все они под ведро заточены.

А потом на бутылочку присаживаешься. Двач плохого не посоветует

Не, заархивированые файлы сами по себе безопасны. Но проверь их на всякий случай

Инфа сотка?

Вопрос, почему эти 2 заплаты не находит центр обновлений. Пробовал на 2 пк. И почему для 64 битки написано не [64, а AMD 64? Выходит, если проц интеловский то не поставится что ли? Или я не так понял?

Короче, открыт, мне писда?

Да, блочь его. Гайд в ОП-посте

Чо пристали. Я не работаю в майкрософт. Пишите им в тех. поддержку

Я тупой, не шарю как по гайду в шапке.

То есть похуй какой проц, главное чтобы 64 был?

>Чо пристали. Я не работаю в майкрософт. Пишите им в тех. поддержку

>Это присылают когда антивирус майкрософтовский сам не обновляешь

Тогда скажи,почему ты дал такой ответ?

сколько прыщей заражено?

>Корпорации Microsoft и Oracle используют для обозначения этого набора инструкций термин «x64», однако каталог с файлами для архитектуры в 64-разрядных Microsoft Windows называется «amd64» («i386» для архитектуры x86).

нуль целых, член десятых

Потому что мне такие тоже регулярно присылают для виндовс дефендер. но я их не искал на сайте майрософт

>По неподтвержденным данным (информация проверяется) это дело рук Нэвэльного.

В рахе вообще есть хоть что нибудь, что не дело рук нэвэльного или госдепа?

Блять у меня интеловский E6600, патчи не ставятся почему то.

Ой, ой, ой, мистер х@к3р.

Ну вот нахуй так страдать, пацаны?

ну, значит укатываюсь в фап-тредж.

>Для Windows 7: SMBv1 отрубается на семёре через ps командой

Что еще за PS? Поясните, позязя.

Что еще за PS? Поясните, позязя.

poweshell? продвинутая версия командной строки.

PowerShell

Люди обычно выключают кудахтер, когда за ним не сидят

НОВОСТИ СУТОК:

Новая порция документов из ЦРУ от Wikileaks

> Wikileaks опубликовала детали еще о двух инструментах ЦРУ: AfterMidnight и Assassin

https://xakep.ru/2017/05/16/aftermidnight-and-assassin/

Озвучена официальная позиция Microsfot - "я - не я, корова - не моя"

> Главный юрисконсульт Microsoft обвинил АНБ в успехе шифровальщика Wana Decrypt0r

https://xakep.ru/2017/05/16/wannacry-reactions/

ГЛАВНОЕ

> Началась охота на авторов Wana Decrypt0r. Эксперты полагают, что след ведет в Лучшую Корею

https://xakep.ru/2017/05/16/wcary-north-korean-trace/

Лучшие реверсеры со всего мира вгрызаются в байты. Не переключайтесь!

В cmd это пиши:

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445"

echo "Thx, Abu

>echo "Thx, Abu

Ещё одна новость отклеилась - одну и ту же дыру долбят отлично уже два шифровальщика.

> Нашумевшую уязвимость в SMB уже несколько недель эксплуатирует майнер Adylkuzz

https://xakep.ru/2017/05/17/more-attacks-on-smb/

Также в выпуске: Медведев проснулся

> "государство оказалось не готово к проблемам с сетью"

> Премьер-министр прокомментировал кибератаку, которая была зафиксирована недавно в 74 странах

http://izvestia.ru/news/708326

Ну, пусть посмеются

А шо за вирус и как его избежать?

Лол живой нуфак.

Специалисты компании Proofpoint обнаружили криптовалютный майнер Adylkuzz, который преимущественно занимается майнингом валюты Monero. По данным специалистов, малварь использует точно такой же механизм распространения, как и WannaCry: сканирует SMB-порты, применяет эксплоит ETERNALBLUE и заражает уязвимые системы без ведома пользователей, задействовав DOUBLEPULSAR.

Более того, исследователи уверены, что вредоносная кампания Adylkuzz стартовала гораздо раньше WannaCry, как минимум 2 мая 2017 года, а возможно даже раньше – 24 апреля 2017 года. Adylkuzz не привлек к себе так много внимания, как нашумевший шифровальщик, по той простой причине, что заметить заражение в этом случае гораздо сложнее. Единственные «симптомы», на которые может обратить внимание пострадавший, это замедление работы ПК, так как майнер оттягивает на себя ресурсы системы.По данным специалистов, операторы малвари уже «заработали» порядка $43 000, хотя точное количество пострадавших устройств неизвестно.

Специалисты отмечают, что Adylkuzz в некотором роде защитил пострадавших от него пользователей от атак WannaCry. Дело в том, что заразив систему, майнер закрывает «дырку» в SMB и не позволяет другой малвари воспользоваться брешью.

Более того, исследователи уверены, что вредоносная кампания Adylkuzz стартовала гораздо раньше WannaCry, как минимум 2 мая 2017 года, а возможно даже раньше – 24 апреля 2017 года. Adylkuzz не привлек к себе так много внимания, как нашумевший шифровальщик, по той простой причине, что заметить заражение в этом случае гораздо сложнее. Единственные «симптомы», на которые может обратить внимание пострадавший, это замедление работы ПК, так как майнер оттягивает на себя ресурсы системы.По данным специалистов, операторы малвари уже «заработали» порядка $43 000, хотя точное количество пострадавших устройств неизвестно.

Специалисты отмечают, что Adylkuzz в некотором роде защитил пострадавших от него пользователей от атак WannaCry. Дело в том, что заразив систему, майнер закрывает «дырку» в SMB и не позволяет другой малвари воспользоваться брешью.

>Monero

кек

Что кэк?

Это тот же "лол".

Ну и в чем лол?

кек

>а количество заражений уже превысило 350 000.

А чё так мало?

В мире миллионы пек с виндой

А чё так мало?

В мире миллионы пек с виндой

Майнеры же чаще используют Bitcoin. Валюта Monero обогнала Bitcoin или как?

ПОЯВИЛСЯ НОВЫЙ ВИРУС ШИФРОВАЛЬЩИК WANNCRYPTER WANNCRY ШИФРУЕТ ФАЙЛЫ ВИРУС РАСАРОСТРАНЯЕТСЯ ПО СЕТИ ИНТЕРННТА БЛОКИРУЙТЕ ПОРТ 445 И В НАСТРОЙКАХ РОУТЕРАХ МЕЖСЕТЕВОЙ ЭКРАН БЛОКАЙТЕ ПОРТ 445 И ЕСЛИ У ВАС ВИНДА 10 СТАВЬТЕ ОБНОВУ ПОСЛЕДНЮЮ ЗАКЛЕЙКА ДЫРЫ УЯЗВИМОСТИ!!!!

Понял,спасибо.А проверять каким антивирем?Windows Defender сойдет?

Не хочу создавать тред, спрошу здесь. Постоянно выскакивает пикрелэйтед при запуске любой закачки в хроме, аноны что за хуйня?

Сейчас из всех криптовалют профитнее майнить Монеро.

>аноны что за хуйня?

Nod32

Сайт с торрентами. Попробуй запустить хром с пустым профилем, вдруг в твоем кто живет.

http://stackoverflow.com/questions/31067404/how-to-create-a-chrome-profile-programmatically

Аноны,объясните долбоебу,а как вообще вирусы пишутся? На каких языках пишется код этих троянов,червей?

ебать,что у тебя с рукой?

на русском))

а чо с ней

не,я серьезно,как вообще можно сообразить такое?

C, C++

а как находятся эти эскплойты?

эксплойты сами пишутся. ищутся баги в коде, использую реверс инжениринг итд если код закрыт

Системное программирование. Участвуют как молодежные скриптовые языки, так и дидовские сишки, ассемблеры. Важны не языки, но технологии.

где они такому научились,лол) в вузах чтоли?)

В армии.

КАНЬТЕ PNG ОРИГИНАЛЬНОГО ОКНА ВИРУСА, ХОЧУ ПОДЕЛАТЬ ФОТОЖАБЫ!

В компьютерных вирусах нет ничего таинственного, это обычная программа, как "hello world"

Но их основные отличительные свойства:

- самокопирование И деструктивные (для пользователя) действия

В удалении/шифровании файлов, равно как рассылке самого себя по сети, нет НИЧЕГО сложного. К тому же, уже давно есть свыше 9000 сторонних библиотек, в которых та же работа с шифрованием или сетью делается через пару-тройку вызовов функций - с нуля никто ничего уже давно не пишет.

Несколько сложнее - СПОСОБ доставки.

И для этого нужны эксплойты - т.е. уязвимости в ПО.

https://ru.wikipedia.org/wiki/Уязвимость_(компьютерная_безопасность)

https://ru.wikipedia.org/wiki/Эксплойт

Самая банальная и старая из них - https://ru.wikipedia.org/wiki/Переполнение_буфера (там с примерами и картинками, ничего сложного, нужно просто хотя бы примерно понимать, что представляет из себя выполнение программ на современных пекарнях)

Поиск уязвимостей возможен несколькими путями:

https://ru.wikipedia.org/wiki/Обратная_разработка

https://ru.wikipedia.org/wiki/Фаззинг

https://en.wikipedia.org/wiki/AddressSanitizer

Если исходники открыты, то это немного облегчает задачу. Получив возможность шатать память и адреса приложения, можно подсунуть вредоносный код для выполнения.

>apt

Яростно двачую. Деб, конечно, консервативный и деревянный, зато , если с ним не спорить, ни хуя не поломается.

>чтобы апдейты происходили вне времени активности

>Люди обычно выключают кудахтер

Вотимянно. Особо одаренные нахуй из розетки выдергивают. Так бы можно было в полночь WoL-ом разбудить, все сделать и погасить к утру (как я на пред-предыдущем месте работы делал). А с этим контингентом единственный вариант поддерживать все up-to-date - это пилить VDA.

так почему тогда это не делает каждый школьник?

> нужно просто хотя бы примерно понимать, что представляет из себя выполнение программ на современных пекарнях

слепой?

Во первых, делают.

Просто это нудно. МОжно недели просидеть ничего в коде не найти.

Ну и тянки за это не дают

Нынешняя пиздецома - всего лишь демонстрация обычного проёба по всём фронтам:

- тут и бэкдоры (намеренно оставленные никому не известные уязвимости) от АНБ в продуктах Microsfot

- тут и нерегулярные обновления обычных пользователей, и совершенно невменяемые политики со стороны руководства на предприятиях ( см. )

- тут и использование Шиндовс на критически важных узлах

И пошло-поехало.

Программист?

>mediaget

>программист

>mediaget

А что это?

Хуйня для детекта УВЕРЕННЫХ ПОЛЬЗОВАТЕЛЕЙ ПК

Кимерсен блэд

Пивасик после школы бухать, да тяночек по подъездам мацать интересней же, ну.

А это удел аутистов.

Выше уже верно подметили - иногда это целое исследование. Если что-то долбить целенаправленно - может занять несколько месяцев. Впрочем, заметно, что поиски уязвимостей начинают стараться хоть как-то автоматизировать, создавая всякий софт для анализа. Так что дальше будет только интересней.

Про IoT слышал? А про mirai?

Там вообще знать ничего не надо было - бинарь тупо перебирал по ~60 стандартных часто используемых заводских/пользовательских паролей, вшитых прямо в бинарь, при логине, и также распространял себя дальше. А потом ддосил (слал пакеты, чтобы повысить нагрузку до вывода из строя) ресурсы.

Сапёр? Кто именно - базисник, консультант, абапер?

ШОК, тред зашифровал вирус

BUMP

Вы охренели? Вам показать список всех cve-s и 0-days и вы по каждому будете кудахтать в тредах?

Пиздец какой-то честное слово. Аномальная потребность в общении.

Пиздец какой-то честное слово. Аномальная потребность в общении.

Поговори со мной

Прост новый способ доставки доставляет

А у меня вообще линукс, мне просто творчество посетителей треда нравится.

Вы чё сука охуели, весь двощ засрали блять, поехвашие

чот про 8ку молчат и недавних обновлений безопасности на неё нет там дыры нет чтоли?

А ты то сам в рулетках и хуетредах сидишь, да?

неа, я ваще просто так спизданул, так что иди нахуй, всего доброго, до свидания лаффке чмаффке

Похоже на фотошоп.

Я даже тред помню чел не так давно создавал где спрашивал "Не подцепил ли я майнер?".

В диспетчере не видно, а комп гудит.

То есть все как я и предполагал.

Неа

А, бля

Верно

> Anonymous - Here's what you need to know... (WannaCry Ransomware)

> Anonymous Official

> Anonymous

> Official

Как они галочку получили?

102

За количество подписчиков. Галку дают от 10к у них побольше.

> человек_1 совершает убийство человека_2

> человек_2 совершил убийство

Они там эта, всрались на первой же минуте - уязвимость в SMB v1, а не в v2.

Анонимы-эксперты, my ass.

Аноны, у меня ноут Acer на 8 винде, мне пизда? Или на восьмёрке уязвимости нет?

Ох ты, да у нас тут сам Митник?

Уязвимость и в v1 и в v2, ты в исходниках-то ethernalblue копался?

Это уязвимость во ВСЕХ ВИНДАХ, где используется протокол smbv1

Аноны.. Накидайте самых страшных вирусов, которые стабильно накрывают систему, может даже и железо.

ЧЕРНОБЫЛЬ aka CIH

А не проще после заражения просто винду снести и новую поставить?

И снова заразишь её, лол.

Колесо дьявола дало оборот.

ссылка на файл есть?

Так нам отключать и второй что ли ??

Не вводи в заблуждение. Только в smb1.

И как он это делает?

Винт можна попробовать перегрузить но все остальное железо само себя отрубит в случае чегоперегрева там, скачка напряжения - там ведь не программируемые датчики стоят

НЕТ, уязвима только первая вресия.

отклеилось

ДелаЛ. В те далёкие времена эта тварь биос затирала к хуям и у тебя оставался кирпич вместо компа.

Весь тред целиком состоит из паст и платиновых постов. Пиздец. Вирус давно уже коньки откинул поди. Меня ничего не заразило, хоть и сижу на семёрке, которая года три не обновлялась.

Ламеры ебаные, сидят тут айтишники, понимаешь, с умным видом, а сами накатывают патчи блядь.

Ламеры ебаные, сидят тут айтишники, понимаешь, с умным видом, а сами накатывают патчи блядь.

>ты в исходниках-то ethernalblue копался?

Только в ассемблерном коде, отладчиком.

Какие исходники-то?

На NSA не работаю, а в паблике под это видел только экзешник.

Алсо.

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

> Microsoft Security Bulletin MS17-010 - Critical

> This security update resolves vulnerabilities in Microsoft Windows. The most severe of the vulnerabilities could allow remote code execution if an attacker sends specially crafted messages to a Microsoft Server Message Block 1.0 (SMBv1) server

>Для Windows 7: SMBv1 отрубается на семёре через ps командой

>(запускать от имени администратора)

Это в командую строку писать али как?

Али как

>в командую строку

>> через ps

ps - PhotoShop PlayStation PowerShell

Нет, не в cmd.exe, а в PowerShell.

Да, шапка действительно ебанутая на всю голову.

Так исторически сложилось.

Для обратной совместимости.

Спасибо. Я надеюсь, после этого у меня не будет рикролл на весь экран вкупе с автоустановкой вишмастера 999?

Пожалуйста, пососите писос.

>Вирус давно уже коньки откинул поди.

Наоборот. Теперь в одну уязвимость долбятся уже целых два вируса.

> 17 мая 2017, 20:17

> СМИ сообщили о масштабной кибератаке вируса — аналога WannaCry

http://izvestia.ru/news/708848

Причём воннакрай вроде как второй, азаза.

https://github.com/misterch0c/shadowbroker/blob/master/README.md

ERRATICGOPHER is a SMBv1 exploit targeting Windows XP and Server 2003

ETERNALSYNERGY is a SMBv3 remote code execution flaw for Windows 8 and Server 2012 SP0 (MS17-010)

ETERNALBLUE is a SMBv2 exploit for Windows 7 SP1 (MS17-010)

ETERNALCHAMPION is a SMBv1 exploit

>https://github.com/misterch0c/shadowbroker/blob/master/README.md

Да видел уже, дальше что?

Во-первых, там только бинари - https://github.com/misterch0c/shadowbroker/tree/master/windows/specials

Во-вторых, Microsoft сказал, что это касается только SMBv1 может и пиздят, не знаю

В-третьих,

> ETERNALBLUE is a SMBv2 exploit for Windows 7 SP1 (MS17-010)

"на заборе тоже много что написано"

В-четвёртых, у меня нет подтверждений, что оно работает для SMBv2.

Ок, ладно, не буду вскрывать эту тему. По крайней мере не на мейлаче.

Посоны, в каком-то из прошлых тредов был способ выключения смб через консоль. Я делал и его, и через ps, нихуя не вышло, оно один Хуй RUNNING. ЧЯДНТ?

Алсо, я нихуя в этом не понимаю, но выскажу свой охуительный бред: а впн разве не должно помочь защититься от вируса, не? Или оно только усугубит ситуацию?

Алсо, я нихуя в этом не понимаю, но выскажу свой охуительный бред: а впн разве не должно помочь защититься от вируса, не? Или оно только усугубит ситуацию?

Блять, ванакриптор зашифровал все мои важные документы, которые я шифровал вираром и забыл пароль, а поверх ещё битлокером, но сертификат случайно удалил? как всё в зад вернуть? очень важный пак был?

>очень важный пак был?

Не, не оч важный.Так, по хуйне.

Двощ, скачал и запустил я тут недавно вируса WannaCry, и о чудо- теперь я тоже как все! Спасибо двачу.

Поздравьте меня.

Поздравьте меня.

Поздравляю! Добро пожаловать в семью!

виртуалка же.

Нет, это у меня на железе стоит!

windows 7 embedded standard решил потестить заодно вируса знаменитого посмотреть вживую :)

Двощ кстати этот вирус охуительная штука напакостить врагу, если есть таковые! И под подозрение не попадёшь - вирус то знаменит :)

Бля, что движет такими людьми

просто интересно стало, ато говорят, говорят

Это Сергей Симонов?

Вроде у тян щас в моде усы с бородой носить

статья же

А как доказать?

бляяяяя

Я заебался пояснять.

Железо всё изымут и на экспертизу. В том числе и всё что ты в треде пишешь найдут.

Вангую это майкросовт решило снести все нелицензионные копии в мире, вот и запустила вирус. Шоб покупали больше лицензионных операционок. Гениально!

Три красных цветка = 60, значит красный = 20

Красный и два синих = 30, значит синие по пять

Синий и два желтых это три, значит желтые долговые цветки и ты торчишь дарящему по одному.

Желтый (-1), красный (20) и синий (5) это 24.

ОЧЕВИДНО ЖЕ.

Любой уебок что посчитал иначе - тупорылый олень и еблан.

вангую тут что-то покруче

Ну что там, када уже можно пеку включить?

Что за хуйня? Аноны, поясните, мне как рядовому юзеру тырнетов стоит бояться вируса? Он сам по себе может залезть ко мне в комп, независимо что я делаю?

Хуй его знает сколько лажу по сети и качаю всякой хуйни к себе- ни разу его не видел.

Пока сам спешел уже не скачал его и не запустил на своём компе! Как другие попались- не знаю, может дело случая.

ДА

корзина на месте, фейк.

разве её не должно быть?

> Нет конечно.

> Там пишут что зарыты все порты, ради прикола. даже 80й, через который http идёт

Ты тупой? Это у сервера сайта должен быть открыть 80 порт, у клиентской машины (твоей) могут быть закрыты вообще все порты. Почитай про протокол TCP IP.

>Он сам по себе может залезть ко мне в комп, независимо что я делаю?

THIS. Поэтому такой масштаб.

Где скачать этого няшу ?

вируса-няшечуц чтоли?

няшечку

быстрофикс

>протокол TCP IP.

Нет такого протокола TCP IP.

Есть сетевая модель TCP/IP.

А есть, по отдельности помимо прочих протоколов протокол сетевого уровня IP и протокол транспортного уровня TCP.

Так-то.

моар писечки?

↓

читаем второй пункт в категории получение контроля.

Это не писечка, а трапопидр.

Вы это видели? На выходных и до среды такой активности и в помине не было, сейчас активность в сотни раз выше чем в предыдущие дни.

Щас загружу комп- посмотрю что с корзиной!

ОП-ОП риностоп!

Тебе писечку маленькой девочки что-ли?

Корзина на месте и в ней ничего нет, может поэтому она не пропала?

Не забывай у меня windows 7 embedded standard

Няшечку, а не уёбищ с трапами. Чтобы мимими.

держи няшечку

Не няша. У тебя с глазками плохо?

Чуть не подхватил сегодня этого пидараса. Во время убил заразу

дяденька, вы педофил?

Нет, корзина скрывается в любом случае, я вирусу больше доверяю, он то точно пиздеть не будет, в отличии от тебя. Так что иди и настоящий вирус запускай на компе, а не это бутафорское окошко на делфи, только тогда получишь доступ в наш закрытый клуб ваннакрайеров.

Хохлы совсем ебанутые.

Нет, а почему вы спрашиваете, товарищ майор?

Даже не знаю то-ли тебе пруфы предоставлять, то-ли на хуй послать!

Давай лучше первое.

Какие ты хочешь пруфы? фото, видео?

Гугли Кристину Пименову

Короч парни есть рабочая машина с виндой заражённой, жду реквестов пока спать не ушёл

Ну запиши webm если не лень, например, попробуй открыть разные файлы на рабочем столе, и покажи что они не открываются, покажи какие он файлы зашифровал и сменил у них разрешение на .wcry, заодно будет полезно для хроники подобных тредов, может даже в шапку добавим.

Ваши треды летят быстрее, чем заражаются пк

Бля ну это долго, попробую днём записать, давай щас что попроще- бля спать хочу.

Комп свой пока там и оставлю- самому интересно повозиться.

Сделай скриншот всех зашифрованных файлов в определенной папке, у которых разрешение .wcry

Виндобляди, оправдывайтесь.

Shellscohk

Heartbleed

Думаю достаточно на сегодня- я спать!

Не сравнятся с просто так открытым портом.

Да этот бэкдор специально для АНБ был. А это они обосрались, а не винда

Мужики, чот нихуя

какая винда?

спермёрка сп1

Запусти PowerShell от имени админа и введи туда эту команду, затем сделай скрин и в тред. Проверим работает ли у тебя этот сервис.

Get-SmbServerConfiguration

Внимание, говорит старпом треда.

Просьба дежурного занять мостик, дабы предотвратить потопление.

Исходя из ситуации, следующая дислокация планируется примерно в 9 часов утра по дефолтному времени. Вторая смена заменит дежурного.

В случае эвакуации первыми подлежат схоранению шапка и пасты, далее - картинки. Также используйте спасательные шебм-ролики.

Всем остальным экипаж желает ориджинал-контента. Всего вам доброго.

Пацаны, дайте скрин с введённой командой на спермёрке из оп поста, очень надо. Без ошибок.

Уважаемый старпом, не могли бы вы добавить в следующую шапку треда, вот эту картинку? -

я же тебе написал как проверить а потом отключить, хули ты проигнорировал? Совсем тупой

Эта то команда у меня работает. А команда из оппоста также. Никакой реакции.

Другой анон.

Братишка, введи заново, нажми ентер и заскринь, очень надо. Нефти отсыплю.

Ну скрин запости в тред, а дальше я напишу что вводить чтобы отрубить сервис. но мне нужно знать его статус

Не проигнорировал. Я аутисту помогаю.

>

Понятно, в общем список для 7 винды не работает. Только для дестяки.

Но для тебя есть другая команда.

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

После применения перезагрузишь комп. И все.

Дык это та же самая команда.

Короче хуй с ним, и так отрендерю видосик. Скоро тут будет.

Ну так на powershell ее запускать надо, а не на cmd, как здесь

Сказал аутисту, сука, и вот что в ответ прислал. Не, я с ним завязываю.

Скажи ему напоследок, чтобы вставил команду всего 1 раз, а не два и более.)

Сказал, но этот аутист пошёл дрочить на Рафиэль.

Его на расстрел ведут?

Лол, ты в телике.

Опс. Сорри проебался. Ну мб другие аноны посмотрят. Короче при вводе этой команды ничего не происходит и никаких знаков не подается. Она сработала или нет? Виндовс7. Из списка это нижний повершел, но в остальных что то похожее.

Ну тащмайор, это же были мои файлы, зачем подсматриваете?

Лол. Столько шифров. Предлагаю тебе сохранить все на флешечку до лучших времен. Возможно в 2090 смогут расшифровать эту хуету.

сук, лол))

Это ОП

Треды всё?

Ты видел что на нулевой?

Треды не всё. Просто на работе щас все.

>Ты видел что на нулевой?

Хохлобан?

>Просто на работе щас все.

Будто это когда-то мешало капчевать.

На вин 10 достаточно снять галку пик3 или нужно прописывать:

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name="Block_TCP-137"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name="Block_TCP-138"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name="Block_TCP-139"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name="Block_TCP-5000"

?

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name="Block_TCP-137"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name="Block_TCP-138"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name="Block_TCP-139"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name="Block_TCP-5000"

?

Есть вин10 ноут, есть локальная сеть (нетбиос, автовыдача айпишек), там есть шары. Ноут на вин10 НЕ видит сеть.

Прописал одинаковое название группы. На вин ХП компах ВИДЕН ноут в "сеть" но "нет доступа к \\ноут".

Щито поделать?

Прописал одинаковое название группы. На вин ХП компах ВИДЕН ноут в "сеть" но "нет доступа к \\ноут".

Щито поделать?

Накидайте вирусов, чернобылей там, вишмастеров, а я вам немало расчленёнки на файлообменник залью

УК РФ, Статья 273. Создание, использование и распространение вредоносных компьютерных программ

1. Создание, распространение или использование компьютерных программ либо иной компьютерной информации, заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации, -

наказываются ограничением свободы на срок до четырех лет, либо принудительными работами на срок до четырех лет, либо лишением свободы на тот же срок со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев.

2. Деяния, предусмотренные частью первой настоящей статьи, совершенные группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно причинившие крупный ущерб или совершенные из корыстной заинтересованности, -

наказываются ограничением свободы на срок до четырех лет, либо принудительными работами на срок до пяти лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет или без такового, либо лишением свободы на срок до пяти лет со штрафом в размере от ста тысяч до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от двух до трех лет или без такового и с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет или без такового.

3. Деяния, предусмотренные частями первой или второй настоящей статьи, если они повлекли тяжкие последствия или создали угрозу их наступления, -

наказываются лишением свободы на срок до семи лет.

Полезно знать УК.

Полезней чем конституцию

чёрный юмор

И давно эта хуйня появилась?

Кэк.

В этой версии 07.12.2011.

Да пошли они на хуй, я может с вирусами борюсь..

Версия 2003г.

1. Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами -

наказываются лишением свободы на срок до трех лет со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев.

2. Те же деяния, повлекшие по неосторожности тяжкие последствия, -

наказываются лишением свободы на срок от трех до семи лет.

malwr.com - вот тут зарегистрируйся и качай любые виресы для исследования.

Ну кто выкладывает по просьбе - он же не распространяет.

Это ВСЁ, парни, сеть уже не будет как прежде Теперь все соснут. Теперь все ваши данные вижны. Пизда всем.

Про просьбу в УК ничего нет)

Ну так..)

шурыгина.тхт

Thx, abu

Спасибо, Абу

Бамп

Бамп. Как заставить себя делать диплом?

Нужно ссылки на литературу повставлять и подписи к рисункам. Пиздец как не люблю такой хуйнёй маяться.

Qq

>ищите себя :3

а) у меня линукс

б) у меня нет вебкамеры

в) я не использую подобнуй говнософт

Что такое медиагет ?

Какой медиагет?

Из массэффекта пареньки такие

сап

хочу заразить бухгалтерию где работал этим вирусом, как его им подсунуть и при этом свой ПК не заразить?

на моё место взяли такую тупую шмару что пиздец, она точно бэкапы не делает

хочу заразить бухгалтерию где работал этим вирусом, как его им подсунуть и при этом свой ПК не заразить?

на моё место взяли такую тупую шмару что пиздец, она точно бэкапы не делает

Зарепортил в ФСБ

Ты внимательно прочитал?

анус себе зарепорти, собака

По сути сейчас он признался в планировании преступления.

>признался в планировании

и что мне теперь грозит?

По части второй пойдёт "с использованием своего служебного положения".

До 4 лет.

Бутылка в анус.

За планирование судят как за совершённое, если максимальное наказание за совершённое более 2 лет.

1. Приготовлением к преступлению признаются приискание, изготовление или приспособление лицом средств или орудий совершения преступления, приискание соучастников преступления, сговор на совершение преступления либо иное умышленное создание условий для совершения преступления, если при этом преступление не было доведено до конца по не зависящим от этого лица обстоятельствам.

2. Уголовная ответственность наступает за приготовление только к тяжкому и особо тяжкому преступлениям.

3. Покушением на преступление признаются умышленные действия (бездействие) лица, непосредственно направленные на совершение преступления, если при этом преступление не было доведено до конца по не зависящим от этого лица обстоятельствам.

>Уголовная ответственность наступает за приготовление только к тяжкому и особо тяжкому преступлениям

>тяжкому и особо тяжкому преступлениям

кекнул

сломать бухгалтерию одной конторе которая живёт за счёт проституток

Ну да. по средней тяжести пойдёт.

105

Красный цветок - 20

Синий - 5

Желтый - 1

В итоге окажется то что этот вирус появился в результате того что человек трахнул обезьяну

>Про просьбу в УК ничего нет)

FUCKKKKKKKKKK

А самый смак в том, что сервис обновления перестает косячить после установки патча, который устанавливается через... сервис обновлений. Ебанный стыд. Конечно, можно поставить вручную, но кто из обычных (не продвинутых) пользователей поймет причину (какого хуя у меня 3 сутки пишется "Обновляемся, осталось совсем чутка") потом узнает об этом, потом разберется в эти КВ-хуебэ какой им нужен. И тем более если стоит автомат и эта дрис уже начала происходить.

Пацаны, кажется, я подхватил вирусняк. В правом вверхнем углу появилось окно, с советом обновиться, но у меня все обновления и уведомления отключены. Сейчас прогоняю диски антивирусом. Уже поздно обновляться? И не придёт ли товарищ майор после обновления за моим паком с цп?

Во дауны на линупсе сидят. Не могут запустить обычную программу)

niet

Вот инструкция совсем для дебичей, если что.

Че за долбоеб взял наши скрины из этих постов?

Все сработало, так и должно быть, теперь перезагрузи винду.

Вниманиеблядок, репорти его канал.

>WoT

>Avast

>Chrome

Чому мi тонем, капiтан?

Хохлы покинули судно.

Значет быстрее поплывём!

Хохлы дыры в корпусе затыкали, так что быстрее да, но только на дно.

Двачок, Двачишка, помоги.

Понимаю, что это, наверное, было обсосано уже сто раз, но.

Установил вчера обновление BK4012212 на свою ПИРАТОЧКУ Win7. Перезагрузился только перед сном, утром, при загрузке, словил синий экран с С0000145. Как оказалось - классическая ситуация.

Через командную строку удолил накатанное обновление, система таки запустилась.

У меня вопрос: как мне на пираточку win7 установить всё-таки BK4012212 и не словить потом синий экран? Сборка уже и не помню какая, с торрентов от Васяна, не знаю, что там был за активатор и какие обновления уже были встроены. Помоги, Двачок, хочу ЗАЩИТИТЬСЯ ОТ ЧЕРВЕЙ!

Понимаю, что это, наверное, было обсосано уже сто раз, но.

Установил вчера обновление BK4012212 на свою ПИРАТОЧКУ Win7. Перезагрузился только перед сном, утром, при загрузке, словил синий экран с С0000145. Как оказалось - классическая ситуация.

Через командную строку удолил накатанное обновление, система таки запустилась.

У меня вопрос: как мне на пираточку win7 установить всё-таки BK4012212 и не словить потом синий экран? Сборка уже и не помню какая, с торрентов от Васяна, не знаю, что там был за активатор и какие обновления уже были встроены. Помоги, Двачок, хочу ЗАЩИТИТЬСЯ ОТ ЧЕРВЕЙ!

не спим! Вирус продолжает атаковать!

Пока что тебя атаковал только вирус иммунодефицита.

>сборка от васяна

Зачем вы это делаете?

Зачем? Зачем вы из раза в раз скачиваете эти ебанутые сборочки от ебанутых репакоделов с предустановленными ебанутыми винрарами и прочим говнософтом? Зачем вы ставите всякие репаки "ничего не вырезано не перекодировано"? Почему? Ведь можно же по человечески взять чистый официальный образ и самому накатить туда активатор. Объясните мне, ибо я не понимаю этого фетиша на васяновысеры.

Оттуда вырезают подозрительные обновления.

Отсутствие которых неминуемо спавнит ваннакрай на рабочем столе

Нет, можно просто открутить кое-то. А лучше вообще качать сборочки без всяких ненужных свистелок и перделок.

Ну я так же подумал. А после ебли с активатором я скачал сборочку линукса. Там и софт, и офис, и архиватор, и даже мозила. Ни разу не пожалел.

Парни, вчера пришел домой, увидел процесс mssecsvc, сразу прибил его и накатил обновления от винды, плюс 4012212. Проверил комп доктор веб онлайн сканер, нашел он вирус mssecsvc и удалил его.

Сегодня решил проверить касперским, установил его на комп, начал полную проверку. Сам касперский по итогу нашел два вируса tasksche и qeriuwjhrf. Я их удалил сразу с компа. Проверил еще раз комп на вирусы, касперский ничего не нашел.

Как думаете, если я установил обновление которое закрывает "дыры" и удалил остатки этого вируса, я в безопасности?

Или что-то еще посоветуете?

Сегодня решил проверить касперским, установил его на комп, начал полную проверку. Сам касперский по итогу нашел два вируса tasksche и qeriuwjhrf. Я их удалил сразу с компа. Проверил еще раз комп на вирусы, касперский ничего не нашел.

Как думаете, если я установил обновление которое закрывает "дыры" и удалил остатки этого вируса, я в безопасности?

Или что-то еще посоветуете?

>делают вирусы

В Ворде? Либерасты совсем отупели, им бы Великую Корею только оклеймить.

>ВИРУС ПОРАЖАЕТ СОТНИ ТЫСЯЧ КОМПЬЮТЕРОВ В МИРЕ