1

2

3

4

5

6

7

Просто обнови шинду, проблема не в ОС, поэтому не надо пытаться решить её на уровне ОС.

Сечешь?

Уже патчей выпустили хуево-тутуево. Уязвимость была с лета 2017, всем похую.

8

1. Не ебу

2. Вместе с браузером вырубаются все его скрипты (наверное)

3. Нет

4. Только если он оставит следы

5. Просто будет труднее

2. Вместе с браузером вырубаются все его скрипты (наверное)

3. Нет

4. Только если он оставит следы

5. Просто будет труднее

>Просто обнови шинду

>проблема не в ОС

>не надо пытаться решить её на уровне ОС

>Сечешь?

Нет, братишка.

Да, антош, все твои паки с понями удалят и ты потом повесишься.

Аппаратная проблема которую пофиксить можно ТОЛЬКО на уровне ОС. Понятно?

Как бы может и так, но пека у меня достаточно старый, и всякие патчи вообще его сделают калькулятором.

1. Да, но у тебя не будет веба.

2. Какое то время после тоже смогут.

3. Эту уязвимость не заметит.

4. Нет

5. Нет

Но ведь если он запускается через джава скрипт, почему носкрипт не поможет? Ведь он тогда не должен запуститься.

С чего ты взял?

Просто бровзер обнови, этого достаточно пока что.

Поможет, только это костыль. Щит, если хочешь. Проблема решаема. Обновляй винду/линукс/мак.

1.Да и хуй с ним.

2. Какое, братишка? Час? День? Может ресторнуть пеку тогда?

5. Почему, если там носкрипт и все дела стоят по умолчанию?

Но ведь везде пишут, что уменьшится мощность проца на 30%. Это не дело, братишки.

А почистить эти следы можно? У меня на лисе всё удаляется автоматически после выхода.

На заборе тоже пишут. Почитай где это будет заметно, и пойми, что 99.(9)% тех вещей ты не используешь.

Даже не знаю. У меня на втором харде стоит Линукс, но пишут, что даже там эта уязвимость имеет место быть.

А чем плох вариант с НоСкрипт, братишка?

Ты не понял. От операционной системы это никак не зависит. Уязвимость аппаратная, в самом cpu.

Костыль, который защищает от атак через js. Способов так-то куча.

Теперь немного понял.

То есть, в принципе, должно работать?

>Способов так-то куча.

А какие ещё есть варианты?

Для обработки всей информации скрипту будет необходимо дохуя отправить на сервак злоумышленника и потом получить обработанный ответ, поэтому тебе нужно на вредоносном сайте просидеть достаточно времени и каким-то образом не заметить серьезной просадки в производительности компа.

Ну это пока, может потом найдут способ внедрять в ПК жертвы вредоносную программу быстрее, тогда уже без обновления никуда.

> должно работать?

Да, но не советую.

> А какие ещё есть варианты?

Любой вариант с помощью которого на твоей машине можно запустить некий код. Как это будет реализовано не важно. Поймаешь вкупе с репоком от васяна, или активатором винды, тащемта похуй как. Без патча ограничений куча у тебя будет.

Вот про такое нигде я не видел, чтобы писали. Это 100% инфа или ты скозал?

Ставя патч, что он меняет? можно ли использовать патч как фаервол? открыл\закрыл. мне оно нахуй ненужно

Почему, братишка?

Ну я стараюсь вообще не засорят пеку всяким хламом. Проги можно использовать альтернативные, с открытым исходным кодом.

Чтобы эта хуйня сработала, ты должен одновременно вводить пароль на одном сайте и держать открытым тот, который спиздит. Все. По другому нереально.

Ну и зачем это тебе надо? Сорсы искать, компилировать их? Проще ведь накатить патч и в ус не дуть. Разве нет?

Ебать нахуй, ты там давай со скоростями завязывай, а то у тебя от депревации сна уже бредовые мысли в голову лезут.

БЛЯТЬ!! ЗАМЕТИЛ НЕДАВНО ПРОСАДКИ ЛЮТЫЕ! последнии 2 недели или 3, я сначало думал у меня , чтото, всё переделал и нихуя не помогло! Заметил по просадкам в ЗВУКЕ, занимаюсь звуком и ВНЕЗАПНО искажения , но мне каждый пиксель диаграммы мозгу ебёт, а тут прям как граблями ,кароче реально хуйня какая-то, а может это я упоролся.

Ну он закрывает уязвимость к твоему процу, например.

Насколько я знаю, патчи так не ставятся, братишка.

В и-нете пишут, что если включены автообновления, то ставить будут принудительно.

Производительность, братишка.

До истины тебе не хватило всего 1.

Попробуй оффнуть адблок.

Я серьёзно.

На хабре, в софтаче. Только это вилами на воде писано.

А что не так, братишка?

Ты по пунктам поясни за все дела.

Адблок давно скурвился, ставь юблок ориджин.

Ну смотри сам. У меня 4.14 ядро, с патчем. Как работал пека так и работает. На селероне сижу.

В том то и дело, братишка, что инфы мало.

>Адблок давно скурвился

А что с ним не так?

Кроме того, что последние обновления жутко лагают.

Хочу купить ноутбук на процессоре Интел ибо АМДэ в направлении ноутбуков не развивается, и вот теперь что получается? Интел потеряет мощность на +30% а АМД для ноутбуков просто нет, тогда я сосу в любом случае, бляяяя.

Линукс?

Там до 30% на тяжелых файловых операциях типа виртуалок или баз данных. В играх 1% всего просел.

Купи ноут с начинкой 96 года и всё будет ок.

Так точно.

Возможно это только заглушка, патч этот. Может скоро исправят и просадки по производительности не будет.

Эльбрус

Завязывай говорю, у тебя паранойя началась.

1. Нет

2. Да

3. simplewall от henry++ на гитхабе

4. Нет

5. Нет

Ну братишка, Пингвин же вроде как не для игр сделан, там просадки в играх очень сложно заметить.

На моём пеке, которому лет 10, такие просадки будут куда заметнее, чем на более современных машинах.

У меня при загрузке линукс минут, окно приветствия смещено немного влево - неправильное разрешение. Можно как-то пофиксить?

Братишка, я человек пожилой, мне 54 года. Я не особо разбираюсь в этих ваших современных технологиях.

Но почему нет? Ведь если он запускается через джава скрипт, то носкрипт не даст ведь ему запустится.

>Можно как-то пофиксить?

Все можно, но инфы мало. xorg.conf чистый? Карта какая? В настройках grub какое расширение ставил?

Производительность упала только на линукс компах.

/тхреад

Да, анон, носкриптом ты залатаешь одну из дыр. Но их всё-равно ещё много.

И тут ты такой с пруфами.

На винде игры начали даже быстрее работать, согласно тестам.

Я сейчас под Швиндовз, чтобы загрузиться с Пингвина нужно подключить 2 храд.

Я хотел вкатиться в Лиункс, но это меня приостановило.

>xorg.conf

Там нужно что-то изменить? Кажись ковырялся там, но там была только 1-2 строчки.

8 серия жифорс. Игрался в драйверами - ставил проприетарные, свободные - нихуя.

grub это отдельная прога для настройки Линукса, в том числе и управлением памятью?

Если да, то я там ничего особо не трогал.

А изменение рабочего стола, само собой, никак на это окно не влияют.

А какие ещё есть?

Если не ставить всякую левую залупу.

Да кому какой дело до игр ваших, блядь. Линукс тут каким боком?

Неизвестно. Может быть, никаких, может быть, если ты подключен к интернетам, то уже уязвим.

Братишка, но ведь инфы нету никакой по сути. Так-то может носкрипт и спасает от этого всего.

> 8 серия жифорс.

Ну можешь поробовать вот эту команду от суперпользователя: nvidia-xconfig, только перед этим удали xorg.conf, или сохрани его, переименуй на всякий.

Если на стадии загрузки и после нее все нормально, а проблема только в менеджере входа, то копать лучше начинать там. Скажем установить другой, или глянуть/удалить конфиги текущего.

>возможно в менеджере входа

фикс

Прямым. Под виндой проблемы только на интеле, а под лигуксом и на интеле и амуде.

Схоронил эту инфу до следующего запуска Пингвина. Спасибо за советы, братишка. Обнял.

Если ты на винде, то обновление вышло только пару дней назад

>57 лет

>прыщи

лул

Исправление покупкой нового поколения процессоров и материнки к нему.

Да без проблем.

Братишка, но мы же понимаем, что за такое новое поколение они задерут суммы в разы выше, чем за современное "новое".

Накатил вчера обновления на винду, винда перестала работать. Переустановил. Ебаная винда блять.

Этот патч можно где-то отдельно скачать, без блядских обновлений?

Этот патч можно где-то отдельно скачать, без блядских обновлений?

А теория про заговор Интел, дескать покупайте новые процы, нехуй на старых копчевать, уже есть?

Да, братишка. В том числе и то, что они будут впаривать их по пиздец каким ценам.

Наверняка да, поищи на сайте майкрософт. Но для начала отключи автообновление, так как пишут, что ставят его принудительно.

>А теория про заговор Интел, дескать покупайте новые процы, нехуй на старых копчевать

Да какая теория? Эта хуйня с игорями и видеокартами уже лет 20 прекрасно работает.

Ну или на сайте производителя твоего проца.

Поищу, спасибо. Автообновления первым делом отключил после переустановки.

>Накатил вчера обновления на винду, винда перестала работать. Переустановил. Ебаная винда блять.

Чет заголосил с довена.

Амд говорит, что ты пиздабол и что бы пруфов выкинул.

Братишка, это ведь и от железа зависит. А с учётом того, что патч фиксит уязвимость железа, то вполне может быть.

Ща еще выяснится что у тебя х32 проц вместо х64.

Ну чтоб воспользоваться уязвимостью нужно запускать бинарник и знать что атаковать. Слишком уж специфичная уязвимость.

Жскрипт выполняется на виртуальной машине так, что страшилка. Какой-нибудь скрытый фишинговый фрейм гораздо опаснее.

1) Таки ДА. Но есть уязвимости браузера, но это отдельный разговор.

2) В данном случае нет. А так ДА!

3) Какой-нибудь говно да, что-нибудь хитровыебанное только косвенно.

4) Да. А вообще предыдущий пункт.

5) Лол. Нет. Совсем НЕТ.

>1. Если поставить НоСкрипт, это поможет?

Если принудительно запретить на всех сайтах, то да. Но без скриптов интернет в 2к18 — не интернет. Со стандартными настройками поможет частично.

>2. Кулхацкеры смогут иметь доступ к ПК даже после закрытия браузера, или только во время посещения их сайта/сессии браузера?

Насколько я понял, только во время.

>3. Имея фаервол/антивирус, можно узнать, что кто-то ломится в твой ПК?

Скорее нет, пока они не научатся определять сигнатуры спектра и мелтдауна.

>4. Можно ли как-то узнать, что в твоём ПК кто-то уже бывал таким образом?

Нет. Это только чтение памяти.

>5. Обеспечивает ли безопасность ТОР-браузер?

Он не об этом.

Впрочем, если у тебя в тор-браузере включены скрипты, то ебать ты долбоёб, братишка...

>Ну чтоб воспользоваться уязвимостью нужно запускать бинарник и знать что атаковать. Слишком уж специфичная уязвимость.

>Жскрипт выполняется на виртуальной машине так, что страшилка. Какой-нибудь скрытый фишинговый фрейм гораздо опаснее.

Да, братишка. Я выше писал про производительность своего старого пеки.

другой анон, не тот, которому обновлением впизду снесло

>Я выше писал про

Аноним, ты? Давно тебя не видел. Как сам?

сука максимум, что они могут ЧИТАТЬ инфу, скотины ты тупая.

Если боишься перенеси все файлы на флеху и держи её включенной, если ссышь, вынимай из юсб и все.

Привет, братишка. Это я. Пытаюсь что-то узнать про новую эпидемию среди пек.

Носкрипт спасает только от жс-кода в твоём браузере. А так хуй знает, насколько дырява наша винда и железо. Уже подключение к интернету - признак того, что нас можно взломать.

А читать инфу только в то время, когда их сайт открыт в соседней вкладке, братишка?

>Носкрипт спасает только от жс-кода в твоём браузере.

Ну да, а они через него и залазят в пеку. Его то нужно и остановить.

>А так хуй знает, насколько дырява наша винда и железо. Уже подключение к интернету - признак того, что нас можно взломать.

В том то и дело, братишка. Мы нихуя не знаем про вот это всё. Вопрос уйма, спрашивать негде и не у кого.

Я не миллионер

>Пытаюсь что-то узнать про новую эпидемию

>Даже не почитал официальные доки

Лул

блять, там весь цимес в том, что есть выгруженные в оперативку данные.

>Если принудительно запретить на всех сайтах, то да.

Автоматически же стоит запрет на всех сайтах.

>Насколько я понял, только во время.

Если это так, то это снимает частично головняк, пусть и не полностью.

>если у тебя в тор-браузере включены скрипты

Там есть белый список, в который можно добавлять сайты, чтобы они работали всегда со скриптами, а на других были отключены. Я пользуюсь этой фичей.

1. Братишка, а переводить ты мне всё это будешь?

2. Мне нужно более-менее простым языком это всё объяснить, ведь я пожилой человек, мне 54 года.

>2k!8

>переводить

Эмм.. Но ведь оперативная память она временная. То есть после её перезапуска/нового заполнения, кулхацкеры теряют доступ к инфе?

?k!8

пароли переписали не бумажки прост и используют

>Но есть уязвимости браузера, но это отдельный разговор.

Расскажи про них, братишка.

У меня, например, лиса.

А если не вводить пароли в это время?

Временная, особенно если комп перезагружать после каждого ввода пароля.

А то в системе есть буферы всякие, где инфа лежит. Дисковые, например, куда читаются сразу несколько кластеров и ждут обращения к ним. Буфер обмена и буфер клавиатуры, свой системный кэш и т.д. pagefile, лол

Mimikatz в руки и вперед.

то норм, ну если они не сохранены в браузере например или в другой программе, которая держит их в памяти

ВОТ ПАЧИМУ У МИНЯ ГТА ТАРМАЗИТ ЧТО ДИЛАТЬ?????

Дауны не понимают что в 99% они никакого изменения производительности не заметят.

Дауны не понимают что в 99% они никакого изменения производительности не заметят.

но ещё можно куки например украсть

Пиздец ты довен, как ты компом пользуешься, если базового инглиша не знаешь?

Мемори, блядь, от ЦПУ как отличаешь? ХДД ебин?

Ну я как бы хз, но если только пользоваться сайтами, где пароли сохранены в браузер?

Но ведь пароли, которые сохранены в браузере - защищены. Ведь так?

Куки чистятся автоматически после выхода из браузера.

>если только пользоваться сайтами, где пароли сохранены в браузер?

Блядь, купи себе книжку по компам или на курсы сходи.

Ты кликаешь на иконку браузера, он запускается, подключает все свои игрыбиблиотеки. Одна из них открывает БД (базу, блядь, данных) со всеми твоими сохраненными паролями и расшифровывает их в память, чтобы, блядь, тебе не пришлось их вводить своими кривыми руками на сайте. Андерстенд?

Я смотрю ты большой знаток английского, а как тебе такое - poshel nahui pidor

>Куки чистятся автоматически после выхода из браузера.

Понял, братишка, но ведь эта память временная, а не постоянная. Или я опять что-то понял не так?

Что не так, братишка?

>Куки чистятся автоматически после выхода из браузера.

Я себе настроил, у меня так. Не бомби.

Не, ну если ты специально настроил как - то да, чистятся.

99% пользователей так не делают, ибо при каждом запуске браузера им придется заново логиниться на все свои любимые векашечки, мыл.сру и т.д.

>если ты специально настроил

Бля, братишка, а как иначе они будут чистится? Вручную? Зачем? Чтобы всякие пидрилы палили с левых сайтов?

Упор идет на оперативу. Хотя я еще не слышал про рабочий эксплоит. Вся эта истерия попахивает пиздежом! Например какой-нибудь keepass, да и любой пасскипер не держит расшифрованные пассы в памяти, он их расшифровывает только когда их запрашивает юзверь. Двойное шифрование. Чтобы их спиздить, нужно РАМ снифать ооче долго. Как дела обстоят у браузеров, не знаю. Но если пароли в блокноте - пизда 100%!

>но ведь эта память временная

На время сеанса. В лучшем случае - пока браузер не закроешь.

В худшем - до перезагрузки компа. Например сидел в браузере и решил переключиться в йоба-приложение какое-нибудь. Система страницу памяти браузера в pagefie скинула, в ожидании когда ты там переключишься обратно. Переключился. Система прочитала из файла страницу памяти, разместила где надо и ты продолжаешь капчевать.

Только вот в дисковом буфере лежит вся эта страница, на случай повторного обращения.

>не держит расшифрованные пассы в памяти

У меня часть паролей сохранена в лисе, там ведь не просто используется блокнот, верно?

Значит я не параноик, братишка.

Так-то я юзаю сайты, которые знаю и пользуюсь ими давно.

Если нужно что-то прогуглить - я перезагружаю пеку. После гуглинга я ещё раз перезагружаю пеку и логинюсь на сайты, которые знаю.

>Бля, братишка, а как иначе они будут чистится? Вручную? Зачем?

Сука, блядь, сходи на курсы по компам!

У кук есть время, блядь, жизни.

Еще раз говорю - я не знаю, как делают хранилища в браузерах. Но киперы не держат расшифрованные проли в памяти года эдак с 2005 го.

Храню на жестком диске

Своп, это та же оператива. Если нешифрованная инфа есть, то она уедет. Но своп нужно сливать весь, а это от 2х гигов. Такой карнавал проебать можно только на фоне торрента.

1. Кто устанавливает им время жизни?

2. Тем не менее, за это время, они будут палится левыми сайтами. Гуглил на эту тему как-то, кулхацкеры сходятся во мнении, что это уязвимость и без них лучше.

Еще и головками по блинам потарабанят! Гугли физическое разрушение винтов программными методами. Это типа лезгинки на флоппике.

1. Она разве не сбрасывается при рестарте?

2. Её же можно отключить вроде как.

Ну блин, мне кажется, что если всё так на изи было бы, то их бы так не хранили. Хочется в этом хотя бы верить.

>Кто устанавливает им время жизни?

Сервер.

>они будут палится левыми сайтами

Нет не будут. Это уже в прошлом. Очень далеком прошлом.

Как я понял, выявленные уязвимости позволяют считывать данные из любой области памяти. Конечно же при условии, что вредоносный код попал на компьютер. Это может быть как exe, так и банальный JS в браузере. Но что если на том же компьютере стоит фаервол, который полностью блокирует все программы (in и out), кроме браузера? Более того, в том же браузере можно нафиг вырубить JS, оставив его только у проверенных сайтов. Никакие пароли за пределы компа не утекут, даже при наличии этих уязвимостей. Где я проебался?

1. На курсах объяснят. Внезапно сайт их, блядь, выдающий, а кто еще?

2. Пиздец, просто пиздец. Залогинился на сайте, удалил куку, хули мне опять логиниться надо?

А что ему мешает поставить срок хранения 01.06.2028?

Нихуя. Я гуглил буквально с пол года назад, натыкался, что до сих пор не советуют их использовать.

>Она разве не сбрасывается при рестарте

Не совсем. Своп не перезаписывается просто при рестарте. Это выделенное место. Но в виндах есть спецовые настройки, которые заставляют винду убивать своп. Но это не юзерсайд.

>Её же можно отключить вроде как

Можно. Если оперативы дохуя.

Легче ЭМИ пиздануть, чем заставить винт без питания водить головками тебе по губам

Другой анон

>вырубить JS, оставив его только у проверенных сайтов

Ты не контролируешь сайт. Плюс рекламные сети-баннеры адблок не спасение

А вот это очень интересная и важная инфа.

Не знал. Думал, что на также как и обычная оперативка.

Хотя, конечно, вроде немного и нелогично получается, она ведь использует хард. Спасибо, братишка.

>Я гуглил буквально с пол года назад, натыкался, что до сих пор не советуют их использовать.

Бля, ты тралешь штоле?

NoScript

>что ему мешает поставить срок хранения 01.06.2028

Ничего. Абсолютно ничего!

>до сих пор не советуют их использовать

Не используй! И JS не используй. И Flash. Да и HTML5 тоже. Только что ты будешь в интернете делать? Ах да, ты самбу уже отключал? Или...

Остается только HTML, который навредить не может

Надо этому дебилу ещё рассказать, что кулхакиры могут проникнуть ему в озу и увести все данные работающих десктопных приложений.

>без питания

А это ты где увидел, лол?

Что мешает js в фоне чекать и сливать только похожее на пароли/ключи?

Я бы даже скинул тебе место, где об этом более подробно разъясняют. Но не хочу тебе палить годноту. Уёбывай из треда, ты уже заебал. От тебя пользы ноль.

Возможно. Но нет гарантии что владелец сайта не захочет немного вуайеризмом заняться. Или его не взломают

> И Flash.

От флеша все и так давно отказываются. Всратое лагающее устаревшее говно.

Самбу только первую надо отключать, или поставить пароль.

Вот про этом там, кстати, тоже пишут. И советуют сидеть исключительно на линуксе.

Про ХТПЛ 5 вроде не пишут..

Он может заниматься чем хочет, от этого его скрипты не запустятся.

Так я же об этом писал в ОП-посте, братишка.

Ей придется налету анализировать и расшифровывать данные. От этого у тебя наебнется производительность браузера на 95%. Не думаю, что ты это проспишь. Это раз. Второе - не JS этим заправлять будет. Есичо.

Держат, но недолго.

>от этого его скрипты не запустятся

>вырубить JS, оставив его только у проверенных сайтов

Еще скажи, что на Silverlight все массово переехали, лолка!

Зачем? Сначала снял дамп эксплоитом, потом не торопясь анализируешь. Никто и не заметит.

Ну я же нормально попросил тебя съебаться и не засорять тред подобной хуйнёй, пидораха.

Не понял. Винт без питания, свет-нет, ток-нима. Он не подключен к пекарне.

Не надо никому оставлять. Сайты без фоллбэка отомрут.

Сходи на курсы компьютерной грамотности, жуебок.

>не торопясь анализируешь

Не торопясь не взлетит. Ну или будешь довольствоваться количеством бабла у анона в ждалкере. ЕВПОЧЯ.

Гмейл заинтересован тебя атаковать?

Извиняй, братиш, не заметил. Ставить обновления не хочу, но и проебать деньги тоже. Хотя, в безопасности своей системы я уверен.

Ты ведь сходил и нихуя не знаешь, только засырать тред можешь и пытаться казаться "грамотным". На словах ты Лев Толстой, а на деле Хуй Простой.

Так сказал бы, что он съемный. Хотя переписать его микропрограмму ничего не мешает. Было бы желание. И тогда ты услышишь лезгинку даже если подключишь его к простой зарядке от телефона.

Оператива спокойно держит сиарое содержимое после перезагрузки, и вроде даже после снятия питания несколько минут. спецслужбы этим пользуются.

https://youtube.com/watch?v=JDaicPIgn9U

Пиздец ты тралль уровня современного /б

Чому не взлетит? За полчаса номер кредитки не меняется обычно.

Уёбывай, братишка, тебе тут не рады.

Интелоблядки соснули у Амд - богов

Нет ты

У АМД тоже такие траблы, братишка.

Не соснули. Даже с -30% все еще быстрее.

Тогда, пускай это будет турецкий марш, чтобы я ещё и флешбэк словил.

Эт немного не то, тут физический доступ нужен.

Хотя помню на некоторых советских ЕС ЭВМ была фишка, что они после перезагрузки и выключения не очищали, сука блядь, память! Вот загрузился в чистый, сука, дос, запустил отладчик память посмотреть, а в ней, блядь, байты старой программы.

Накатил новых анальных зондов и рад

«Процессоры AMD не подвержены атакам, от которых защищает изоляция памяти ядра. Архитектура AMD не позволяет получить доступ к данным при отсутствии соответствующих привилегий.»

Видео 2008 года. Память уже не та! Если вспомнить пикрил, то она и сутками могла держать остаточную намагниченность. Я категорически сомневаюсь, что такое прокатит даже с DDR2.

Найсно рофлишь.

Дай угадаю, ЭТО САМА АМУДА ТЕБЕ НАПЛЕЛА? КЕК! Уже воспроизвели же уязвимость.

1. Чо там переводить, и так достаточно просто написано, что даже мне, от программирования оче далёкому, примерно понятно.

2. Дяденька, там уязвимость заложена непосредственно в архитектуру процессоров, если ты хотя бы примерно не представляешь, как оно там внутре усё работает, то тебе это ни о чём не скажет. Простым языком - вредоносный код может читать память, к которой доступа у него нет и быть не может. Всё.

Братишка, ты плохо гуглил.

Они мене подвержены, но тем не менее - подвержены.

Это даже не уязвимость можно сказать, это сама суть оптимизации, у нас бы не было таких быстрых компов как сейчас.

Да еб, Интел объявил что у камней с 96 вероятность резиста крайне мала, амд же пока ничего не говорит, кроме небольшого пука, будто все норм.

1. Нет

2. Это не так работает, уязвимость дает доступ к оперативной памяти

3. Нет

4. Нет

5. Нет

Наверное охуевают от того, что их камни процессорами назвали, вот и сказать ничего не могут.

Чому на 1 нет ответил?

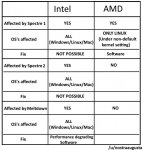

>Какие процессоры подвержены атаке

Хотя изначально появилась информация об уязвимости процессоров Intel, ей подвержены и другие производители — AMD и ARM, но, по предварительным данным, в меньшей мере. В случае с Intel, по грубым оценкам исследователей, проблема касается почти всех процессоров, выпущенных примерно с 1995 года — когда компания начала внедрять спекулятивное исполнение команд.

AMD — прямой конкурент Intel, её процессоры часто используются в ПК. ARM в основном производит чипы для мобильных устройств. Помимо многих ПК, все современные настольные компьютеры Apple работают на чипах Intel.

Затупил, думал носкрипт это какой-то другой язык. Ну так-то еще флеш надо вырубить(если кто-то еще его использует)

>проблема касается почти всех процессоров

У них что, есть одна общая КРЫСА-ИНСТРУКЦИЯ? Че за бред ебаный? Что там у них общего, кроме жажды сбыта новых камней?

Так значит я таки придумал способ обхода и носкрипт поможет в данной ситуации!

Да, все в точности как ты скозал.

С процами 94 года всё ок, так что не бугурти.

Только если твой любимый, напримр, фишки.ру, который у тебя в белом списке, никто не взломал или админы фишки сами не вкатили такой скрипт по просьбе ФСКН, например.

Архитектура в общих чертах у всех схожа. Конкретна эта уязвимость завязана на "Out-of-order execution". Эта штука есть во всех современных процессорах. Я правда хз, хули оно на амд не работает.

Их уже можно ебать.

У меня только Пикабу =))))))))

На самом деле, на Торе, только ВК внесён в белый список.

Сижу на Pentium II, похуй

>оно на амд не работает

Сюда смотри

Да работает же блять!

Из менеджера паролей, например, если ты конечно хранить что в браузере. Посмотри в отчёте рисерча в котором и нашли эксплойты как раз ведь из мозилы пароли почитали

>Среди широко известных машин впервые в существенной мере реализована в машинах CDC 6600 компании Control Data и IBM System/360 Model 91 компании IBM.

>CDC 6600 — первый в мире суперкомпьютер разработанный и созданный американской компанией Control Data Corporation в 1963 году под руководством талантливого инженера-электронщика Сеймура Крэя, названного впоследствии «отцом суперкомпьютеров»

1963 ГОД, КАРЛ!!!

Че там про 94й?

Три ингридиента: предсказание переходов, спекулятивное выполнение и кэш процессора.

Предсказания переходов. Например есть цикл for(i = 0; i < 9000; i=i+1) m=a; процессор привыкает, что условие i<9000 истинно. И спекулятивно читает a заранее, до того как выполнит проверку. Даже если эту память было читать нельзя, она от другой программы. Вторая часть бага в том, что для ускорения в кеш процессора читается не одно число, а сразу строчка соседних чисел. Вот это и общее у них всех.

Это другая уязвиость - спектр. Мы про Meltdown говорим. Спектр завязан на branch prediction и его сложнее провернуть. В сети вообще мало кто понимает, как эта уязвимость работает.

У меня ноут i3, и я тоже боюсь, как бы все не начало тормозить. У анона в одном треде комп с i3 чуть не умирал.

А если у меня несколько профилей и для левых сайтов я использую тот, в котом пароли не сохранены?

Поясняю: надо еще сильнее замедлить старые процессоры, которые досих пор хорошо работают и устраивают пользователей. Чтобы ты ломанулся новый покупать.

По стопам огрызка?

Ставлю репаки от васяна, крякнутая винда 7 которая уже года 4 не обновлялась +лицензионный касперский. Ничего не беспокоит.

Я твой пост заскринил. Протрезвею - осмыслю. Но это блядь как нарушение техники безопасности на атомной станции! Ты сам откуда узнал / разбираешься?

Не ебу о чем ты

Ты пикчу забыл.

Эти уязвимости втайне чинят с лета, так что еще вопрос кто и по чьим следам. Может там эту же уязвимость закрывали.

>Спектр завязан на branch prediction и его сложнее провернуть. В сети вообще мало кто понимает, как эта уязвимость работает.

Сюда смотри тут даже школьник разберется.

Камон, братишка, с неделю назад огрызок заявил, что замедляет работы старых процессоров, типа чтобы батарея не садилась.

Удоли.

А вот это сильное заявление. Не думал об этом.

Хм.

Дядя, ты дурак? https://meltdownattack.com/

Ясно тогда, это практически тоже что и meltdown. Тогда почему на амд работает только спектр?

Там считали что нет нарушения безопасности, потому что хоть чужая память и читалась, если тебе не положено ее видеть, результат выбрасывался и тебе не показывался. Но какой то хитрец придумал, как измерять задержку времени этого чтения, и по нему вычислять, что в чужой памяти.

Уехало в закладки до ясного рассудка.

У них вроде сначала проверяют права, а потом читают. Второй момент, хакиры не подобрали тайминг пока, ведь надо успеть уложиться при чтении в несколько тактов, чтобы сегфолта не было.

We also tried to reproduce the Meltdown bug on several

ARM and AMD CPUs. However, we did not manage

to successfully leak kernel memory with the attack de-

scribed in Section 5, neither on ARM nor on AMD. The

reasons for this can be manifold. First of all, our im-

plementation might simply be too slow and a more opti-

mized version might succeed. For instance, a more shal-

low out-of-order execution pipeline could tip the race

condition towards against the data leakage. Similarly,

if the processor lacks certain features, e.g., no re-order

buffer, our current implementation might not be able to

leak data. However, for both ARM and AMD, the toy

example as described in Section 3 works reliably, indi-

cating that out-of-order execution generally occurs and

instructions past illegal memory accesses are also per-

formed.

Ну и добавлю, что проблема все-таки не в спектре, его то пофиксить можно без потери производительности. А вот meltdown хуй. И амдшники просто под раздачу попали(на винде, на линухе добавили if)

В общем под амудя опять надо все переписывать и фиксить.

На хабре/гиктаймсе все разжевано.

Наоборот же

ну хуй знает, может напутал

https://ru.wikipedia.org/wiki/Meltdown_(уязвимость)

>>Уязвимость не затрагивает микропроцессоры корпорации AMD

>>В некоторых случаях исправление может снижать производительность ряда функций, например, приложений, очень часто выполняющих системные вызовы

>https://ru.wikipedia.org/wiki/Meltdown_(уязвимость)

>Уязвимость не затрагивает микропроцессоры корпорации AMD.

WTF???

>Уязвимость не затрагивает микропроцессоры корпорации AMD

> for both ARM and AMD, the toy

>example as described in Section 3 works reliably, indi-

>cating that out-of-order execution generally occurs and

>instructions past illegal memory accesses are also per-

>formed.

Анон выше писал, там какая-то ебола у амд, кеш быстро сбрасывается или сигфолт сразу бросается. Короче кривая архитектура амд спасает его от этой атака. По крайней мере пока

Это фича

Микропроцессоры AMD не затрагивает.

Только мAкропроцессоры AMD64

>кривая архитектура амд спасает его от этой атака

Рукожопы дали пососать?

>мAкропроцессоры

Ну-ка раскидай за них!

Не забывай что из за патентов многие вещи приходится тупо делать наоборот.

test

Верни пароли, сука!

Пико 8 бит, Нано 16 битов, микро 32 макро 64 спать мне пора

Если коротко: обнови всё что только можно(ос и все по), и посещай только чекнутые/авторитетные сайты, атака должна быть нацеленной, короче говоря за тебя должны серьезно взяться чтобы хакнуть. Капиш?! Кому ты нужен.

https://patchmypc.net/download

https://patchmypc.net/download

Самое главное роутеры и файрволлы не забудь апдейтнуть

>Ну-ка раскидай за них!

Выглядят они примерно так.

> 1. Если поставить НоСкрипт, это поможет?

Нет.

> 2. Кулхацкеры смогут иметь доступ к ПК даже после закрытия браузера, или только во время посещения их сайта/сессии браузера?

Кулцхакер может иметь доступ к всему твоему ПК, загнав любую программу в операвтивку.

> 3. Имея фаервол/антивирус, можно узнать, что кто-то ломится в твой ПК?

Нет. Эта дырка на аппаратном уровне, а не на уровне ОС.

> 4. Можно ли как-то узнать, что в твоём ПК кто-то уже бывал таким образом?

Нет.

> 5. Обеспечивает ли безопасность ТОР-браузер?

Нет.

ЕДИНСТВЕННЫЙ ВАРИАНТ ЭТО ПОЛНОСТЬЮ ЗАМЕНИТЬ ВСЁ ПРОЦЕССОРЫ ИНТЕЛ. Я сёрьзно. Ты думаешь, управляющий директор интела просто так акции скинул, когда узнал о этой проблеме?

Реальное решение только одно - полностью поменять порочную архитектуру. Это физическая проблема, а не софтверная. Процессору лучше знает, кому ему можно отдавать и что. Нельзя ему запретить это делать, он так работает. Нельзя поставить какое-то ограничение.

Я вот сижу и не знаю, что делать.

> нацеленной

Как раз наоборот, скипт на взломанном популярном сайте то что надо

> не ходите по ссылкам

> кидает ссылку

> на платную не опенсорсную прогу

А ты хорош

>роутер

И что он даст?

Блядь, они же на армах. Дело сказал! Только вряд ли они раздуплятся за пару-тройку ПРАЗДНИЧНЫХ дней.

> 1. Нет

Пидора ответ.

> физическая проблема

А закроют софтом ос.

Чому он не ПЛИСина - перешил, и порядок!

Так на них посторонний код и не выполняется.

Ты долбоеб? Ты долбоеб. Кулхацкеры не могут напрямую эксплоитить твое железо. Даже взаимодействия с ОС пиздец как ограничены (ты попробуй проберись к кому-нибулль на комп через интернет).

С переполнением буфера, которое нах никому раньше не нужно было - вместе веселее!

С темой не знаком.

У меня процессор второго поколения (Sandy Bridge). Стоит ли беспокоится?

У меня процессор второго поколения (Sandy Bridge). Стоит ли беспокоится?

>Стоит ли беспокоится?

Да!

на каком сайте популярном висит?

С переполнением у них есть способы получить исполнение, а там и рут.

2ch.hk

Ну а я о чем! Только когда еще будет обнова?!

На игры просадка производительности не распространяется. Обновляйтесь

софт не платный, для вин(тоже не опен сорс)

пруф или пиздабол

Убедил, прост первое что на сайте get trial.

Витя не гори.

Триал это про другую хуйню а апдейтер этот полезная вещь, пользуйтесь.

Мой дядя - кибер консультант, снифферил, дебагнул всё норм))

Не все так просто

дочь касперского

>кибер консультант

>дочь касперского

Ору с вас!

1. Любая хуйня, которая воспроизводит программный код может быть эксплуататором. Можно в принципе, но разработчики браузеров обещали выпустить исправления для интернетов, но софт никто не отменял.

2. Кулхацкеры могут лишь считать, если не смогли сделать иное (установить бэкдор).

3. Можно, но делать ты этого не станешь. + Если компьютер рутирован, то вполне могут избежать софтварных.

4. Тебе? Нет. Без шуток.

5. Нет, как и анонимность.

>эксплуататором

>исправления для интернетов

Да в прочем, как и все остальное. Хардли лолед!

ниче не поменялось, потому что чтобы использовать эту уязвимость через браузер нужен эксплойт для яваскрипт, которые и раньше были. либо нужно запустить вредоносную программу.

Портфель сложил?

> А закроют софтом ос.

Нельзя это сделать. Ты, похоже, вообще не понимаешь, как работает процессор. Хоть 16 бит тому назад посмотри для САМОРАЗВИТИЯ вместо аниме.

> Кулхацкеры не могут напрямую эксплоитить твое железо

Эта дырка позволяет.

мне сегодня приснилось что у меня оба компа заразились. причём разными шифровальщиками

а че не так?

Как говорится, сон в руку!

Мань, мелтлаун уже закрыт патчами к ОС, а спектр закрывается перекомпиляцией программ с новой опцией.

>перекомпиляцией программ с новой опцией

Ты дурак?

эксплоит работает под ос. если ос ему не даст - то он ничего не получит.

> мелтлаун уже закрыт патчами к ОС

С какими дураками я сижу

> эксплоит работает под ос.

ГОСПОДИ БОЖЕ УБЕЙ ИХ ВСЕХ НАХУЙ.

Эксплойт НИКАК НЕ СВЯЗАН С ОС, СУКИ ТУПЫЕ. Эксплоит на аппаратном уровне!

Ты чего из ридонли вылез? Щас запоют, что мы семён!

уязвимость на аппаратном уровне тогда уж

на аппаратном уровне баг в процессоре. чтобы его эксплуатировать нужен эксплоит, работающий под ос. ну или поясни мне как ты пробьёшься на комп без ос. комп без ос даже в инет выйти не может чтобы эксплоит скачать.

С каких пор javascript перестал быть интерпретируемым языком, да еще позволяющий исполнить произвольный бинарный код?

с тех пор как в браузерах и интерпритаторах оказалась куча багов

Все работает под ос.

1) Да. Единственный на данный момент способ защиты, ибо заплатки затыкают только одну из трех эксплуатаций дыры.

2) Только пока выполняется приложение, в котором работает эксплоит. Дыра не может использоваться для записи, только для чтения.

3) Нет. Слишком низкоуровневая дыра, чтобы можно было отслеживать ее использование.

4) Нет. Операционка не видит что был поюзан баг. Железо само по себе не умеет писать логи. Соснуля.

5)Нет. Воздержись от испоьзования тора в ближайший месяц. Если на обычных юзеров всем +- похуй, то на медведиков будут охотиться с удвоенной силой. Нужно дождаться более полного исследования дыры чтобы понять как она аффектит безопасность тора.

С тех пор как хипсторам стало медленно и гугол запилил им jit компилятор.

И чего, блядь? Ты собрался перекомпиливать ВСЁ? Под все ОС? К чему линк?

Браузеры уже сами обновились. А в чем собственно проблема?

а в чём проблема переконпилировать всё? на линуксе и так всё каждый раз конпилируется. у каждого софта свой производитель. если он не хочет чтобы от его софта отказались - переконпилирует

software construct for preventing branch-target-injection

Старые клячи автоматом троянские!

> ну или поясни мне как ты пробьёшься на комп без ос

БЛЯДЬ ТУПАЯ, ЭТА ШТУКА ПОЗВОЛЯЕТ ЛЮБОЙ ПРОГРАММЕ В ОПЕРАТИВКЕ ЧИТАТЬ ВСЕ ДАННЫЕ В ОПЕРАТИВКЕ.

Какая нахуй ОС? Вся эта параша происходит до ОС, на аппаратном уровне.

Короче, ИТТ десант менеджеров интел.

>перекоНпилирует

Просто пошел на хуй!

> Ты собрался перекомпиливать ВСЁ

Они думают, что это типа реально.

90% производителей софта забьют болт.

ПРОБЛЕМА РЕШИТСЯ ТОЛЬКО С ПОЛНОЙ ЗАМЕНОЙ ВСЕХ ДЕФЕКТНЫХ ПРОЦЕССОРОВ, Т.Е 80%+ ПРОЦЕССОРОВ НА КОМПЬЮТЕРАХ

Он забъёт болт. Твои действия?

ну так я и говорю. вот у меня комп в розетку включен, пост прошёл. ос нет. то есть ситуация до ос. читай оперативку. читай, читай.

Я и написал перекомпилировать.

90% производителей уже переконпилировали софт чтобы закрыть уязвимость wifi. и где твой бог теперь?

Никому ты не нужен.

Эта хуйня вскрывалась ещё пол года назад. Просто не заморачивайся.

Эта хуйня вскрывалась ещё пол года назад. Просто не заморачивайся.

Збс.

<loop>Insert boot media! And reboot your system!</loop>

Почистил все CCleaner-ом, корзину и реестр, установил безопасный браузер от Яндекса. Я в безопасности.

> 90% производителей уже переконпилировали софт

> переконпилировали

Формально там еще срабатывает биос, уефи, име, еще какая то новомодная херня забыл название.

А что мне до 90% если я сам переколпелирую что мне надо?

красава, чо

отныне итт пишем только "переконпилировать" чтобы рвать пердаки нюфагов

И 10 лет назад (мыщхом) и 20 лет (джоанной рутковской)

Компенировал комперировал да не выкомпелировал.

Проблема только в том, что так "оптимизировали" только Интел вроде как.

И об этом знали Жифорсы и сами абузили это.

Вот так и получалось, что связка интел+жифорс лучше была.

как же у меня горит с этой таблицы

Что не так?

температура моего пердака, говорю же

А у меня пукич остыл.

Тушись, это амудофанбой делал, все у них ломается так же.

Ладно, я могу понять, почему эксплуататор для исполняемых файлов плохая аналогия. Но почему интерпретаторы не смогут исправить твои интернеты, проанализировав JS долго.

Короче иди нахуй. Нормальные аналогии. Я обиделся. Маааам! Этот пидор меня обижает!

>почему интерпретаторы не смогут исправить твои интернеты, проанализировав JS

>интерпретаторы проанализировав JS

>не смогут исправить твои интернеты

>интерпретаторы исправить интернеты

>проанализировав JS

Че несешь-то, блядь? Совсем пиздец!

Тупой ебан, у тебя ECMAScript компилируется или интерпретируется? Мааам! Этот пидорас обосрался. V8 впервые видит, блядь. Совсем пиздец! Сука!

Тебе выше в треде описали, как это работает. Сильно ли искажает интерпритация простейшие инструкции вроде циклов? И да, ты забываешь, про ES6, там много вкусностей с жуками!

Ну ты и долбоеб, бляяяя

Каждый год какую хуйню высерают, что способна покрашить всю мою жизнь. Заебало!

У меня нет времени читать что там да как у этих ничтожеств. Скажите вкратции, богоподобный AMD8350 вне зоны доступа?

Только к одной атаке.

>кражи пароля

Ну может спиздить, если вирус работает на момент ввода логина-пароля где-нибудь, или пока открыт менеджер паролей, хотя в том же KeePass пароли даже в памяти зашифрованы. Но это маловероятно, см. ниже.

>В случае с браузером пользователь может запустить вредоносный код JavaScript

На лисе во вчерашнем патче эту дыру закрыли.

1) См. выше.

2) Теперь уже никак.

3) Сначала нужен вирус для работы с этими уязвимостями. Антивирусы скорее всего будут его детектить, если оно запустится.

4) Нит, навреное.

6) Нит.

Ну может спиздить, если вирус работает на момент ввода логина-пароля где-нибудь, или пока открыт менеджер паролей, хотя в том же KeePass пароли даже в памяти зашифрованы. Но это маловероятно, см. ниже.

>В случае с браузером пользователь может запустить вредоносный код JavaScript

На лисе во вчерашнем патче эту дыру закрыли.

1) См. выше.

2) Теперь уже никак.

3) Сначала нужен вирус для работы с этими уязвимостями. Антивирусы скорее всего будут его детектить, если оно запустится.

4) Нит, навреное.

6) Нит.

Я правильно понимаю, что в связи с глобальностью уязвимости, и не факт что программно можно её заткнуть (мы же не поверим что её заткнули, кому это выгодно), в ближайшие дни можно ожидать десяти кратное и более снижение цен на процессоры в качестве извинений?

>адблок не спасение

почему?

>Хотя, в безопасности своей системы я уверен.

Не открываешь подозрительные файлы и все ок?

test

Как ноускрипт в данном случае поможет, если на доверенном сайте появится вредоносный js

Я не предлагал доверенных сайтов.

Лис закрывает один из 99999 способов выполнить эксплойт.

Мечтай.

То есть про рязань для ноутов ты не слышал?

В таком случае js можно в самом браузере оффнуть да и пользоваться половиной сайтов не сможешь

Не важно, другие профили могут храниться где-то в памяти и их можно почитать, наверно.

Ты не правильно понимаешь эту вещь, это не ошибка твоего javascript, это уязвимость ЦП, использовать которую может что угодно, выполняющее код на твоем ПК.

Причем это не совсем ошибка ЦП даже, некоторый "сайд-эффект" того быстродействия, которое есть, просто кто-то научился его использовать для этих целей сейчас. Ты так не переживай из-за этого, в их ЦП есть бэкдоры и по круче, просто они пока не получили такой огласке, тут хочешь не хочешь задумаешься не американской гэбни ли происки. Вот, например

https://youtu.be/KrksBdWcZgQ

>Поясните за уязвимости процессоров тред.

Маркетинговый ход, чтобы все все покупали новые процы. Очевидно же.

Нужно срочно узнать позиции русских рэперов по данному вопросу

Нет ни какой уязвимости, это маркетинговый ход, чтобы тебе продать как можно больше новых таких же процов за большие деньги.

Аноны, вы конечно же в курсе шумихи насчёт всего этого. У меня достаточно древний пека, анон в одном из тредов писал, что такие процы не подвержены уязвимости, но почитав немного про это дело, нашёл статьи, в которых пишется, что подвержены всех процы интел за последние 20 лет (97 год, лол).

На TJ пишут

>Возможностью кражи пароля сложно напугать в 2018 году, но вот для примера визуализация работы Meltdown: одно приложение (в данном случае, Terminal) в реальном времени видит через внутреннюю память системы, что вводится в другое приложение. В случае с браузером пользователь может запустить вредоносный код JavaScript на случайно открытом сайте, и злоумышленники получат доступ к памяти его системы.

Поэтому у меня к вам, экспертам в этом вопросе, есть несколько вопросов:

1. Если поставить НоСкрипт, это поможет?

2. Кулхацкеры смогут иметь доступ к ПК даже после закрытия браузера, или только во время посещения их сайта/сессии браузера?

3. Имея фаервол/антивирус, можно узнать, что кто-то ломится в твой ПК?

4. Можно ли как-то узнать, что в твоём ПК кто-то уже бывал таким образом?

5. Обеспечивает ли безопасность ТОР-браузер?