Ладно, я в ИТ даун полный, можно как-нибудь попроще?

>>1000650

Да, как не палить все свои данные в сети, а только их большую часть, и уменьшить риск того, что набьют ебальник

Могу запилить гайд как соорудить прокси с аутентификацией на коленке за пять секунд на бесплатном VPS.

Форчан работает. Посты принимает.

>>1000650

Удваиваю, не все как вы красноглазые петухи как вы.

Некоторые просто лениво чешут жопу на диване и радуются солнышку.

Тврщ майор, что же вы без шампанского? Просто так вам секреты не расскажут.

>>1000647

>гайды по настройке i2p

https://geti2p.net/ru/faq

>>1000662

Мало знаешь, скорее всего только сейчас что-то попробовал и поделился своим охуенчиком, еще и все работает у него. Запихни свой обоссаный анонимайзер сливающий Айпи Кремлю себе обратно в анус.

>>1000657

Красноглазые петухи, кроме кукареканья, как раз таки нихуя не умеют.

>>1000665

Это squid и три строки в конфиге. О каком сливе речь?

>>1000668

Я знаю что Тор зашкварен школьниками, а I2P типа для элитки. Ну так на лурочке написанно, так что в торе реально сгуху получить. А начать лучше с основ, типа вот я выхожу в интернет из поселка Петухово, а ай тупи уже как то магическим образом меняет мой ай пи и все там малафья течет, типа как-то происходит ну ты понел.

>>1000647

http://dontfear.ru/deep-web/ Небольшой гайд по tor для тех, кто совсем ничего не понимает.

>>1000675

Как написано на сайте тора, для анонимности нужен не только тор и и2п, так же нужно изменить свое поведение в сети.

>>1000671

ЭТА MSQL ТЫ ЧЕ СОВСЕМ НЕ ПОНИМАЕШЬ ТРИ СТРАЧКЕ В РЕЕСТРЕ ТЫ ФОН ТО ХАТЬ МОЖЕШЬ ПОМЕНЯТЬ ЛАЛКА.

ПОТОМ ИСПОЛЬЗУЙ ДЖАЕБР, KSS444 C Ferno[etexom24, пропиши в строЧКУ RIKIDOTA 2 И ВСЮ БУДИТ РАБАТАТЬ))

>>1000675

Съеби, тебе здесь не рады.

Tor = цепочка прокси, для выхода в интернет.

i2p = интернет, который построен поверх обычной сети.

Меня интересует вопрос про ВПН, оплату впн, стоимость, необходимость и еще создание некоей виртуальной машины.

>>1000681

>Съеби, тебе здесь не рады.

Нет.

Tor = цепочка прокси, для выхода в интернет.

i2p = интернет, который построен поверх обычной сети.

Ясно. Поздуй пингивна подучи.

>>1000686

Это был не петух, а ОП, который рад не всем.

Ты вежливо попросил, я отпишу от и до.

1 http://habrahabr.ru/post/158435/ - если лень настраивать. Просто и всё работает.

2 http://habrahabr.ru/post/107197/ - обзор платных впн.

3 http://habrahabr.ru/post/204266/ - тоже в тему, для понимания

Для vpn тебе нужно решить - создаешь свой\покупаешь.

Если создаешь свой - тебе нужен сервер, впн - это канал, который свяжет твой комп и сервер.

Если покупаешь - линки выше. Из софта нужен только OpenVPN.

По сути впн похож на прокси, с той ли разницей, что создаёт "трубу" для всего трафика, и при это позволяет использовать шифрование. Стоит заметить, твой сервер, точнее его ip - видно для сайта\сервиса, твой комп, и его ip - нет. Плюс - тебя сложно "прослушать" на уровне провайдера. Минус - весь трафик после сервера можно слушать, как и раньше.

Если не понятно - запилю гайд в картинках

>>1000691

Кстати советую прочесть все статьи:

http://habrahabr.ru/search/?q=Методы+анонимности+в+сети - первые 5-7

>>1000694

>Если не понятно - запилю гайд в картинках

Именно так.

>>1000694

Что такое прокси? Как работает? Всмысле 'трафик после сервера можно слушать, как и раньше'?

>>1000694

Если я сделаю свой личный VPN меня не посадят? Вообще если я буду немножко малафить, по капельки на корпус на свой впн он не сломается, сколько выдерживает7

>>1000704

Но я хочу свой, чтобы приходить и видеть свой vpn стоящий в моей темной комнате.

>>1000703

http://2ip.ru/article/proxy/

Тут написано, что такое прокси.

Тебя что в гугле забанили?

>>1000709

Кратко.

ПК->Провайдер->Магистральный провайдер->Провайдер Цели->Сервер\Пк-цель

Потом так же, в обратную сторону. Без учёта dns, и прочего.

А вообще есть замечательные статьи: http://habrahabr.ru/search/?q=Сети+для+самых+маленьких&target_type=posts - подробно и доступно

>>1000703

Если трафик не шифрован - его можно прослушать.

VPN - шифрует твой трафик от компа до сервера vpn. От самого сервера vpn и до цели - трафик идет как обычно.

>>1000710

Что не так? Мне вот реально интересно. Я хочу свой личный сервер. И вообще может я его лампово поставлю под столом, лежа в кресе и иногда моя жидкость будет туда стекать я хочу знать что он выдержит все испытания.

>>1000712

Т.е это не просто так? Чтобы постичь базис нужно потратить много времени?

>>1000713

Я что-то различия не понимаю. Вот сервер ВПН, От компа до сервера идет. Почему нельзя зашифровать весь трафик, ведь есть же ключи и прочее?

Да и потом трафик через впн идет так ПК-> ВПН->ПРОВАЙДЕР-> И так далее? Т.е провайдер все видит?

>>1000718

>А у меня дома стойка с сервером,

Можешь пруфануть как он выглядит? Ты не надеваешь женское платье и не гладишь его(свой сервер?) Вообще зачем тебе сервер? Сколько денег будет стоить собрать его себе? В чем профит?

>>1000717

ПК-> ВПН->ПРОВАЙДЕР-> И так далее? Т.е провайдер все видит?

Только провайдер цели, те сервера, на котором сайт, к примеру. Твой пров видит только шифрованный трафик.

Отличие от прокси - прокси не умеет передавать разные виды трафика, к примеру - voip, vpn - умеет всё.

И да, https - в помощь, чтобы шифровать после vpn.

>>1000720

>Ты не надеваешь женское платье и не гладишь его - мне тян хватает.

>Можешь пруфануть как он выглядит? - Пруф вечером.

>Сколько денег будет стоить собрать его себе? В чем профит? - он работает 24\7 - там крутятся мои скрипты.

>>1000721

>Отличие от прокси - прокси не умеет передавать разные виды трафика, к примеру - voip, vpn - умеет всё.

И да, https - в помощь, чтобы шифровать после vpn.

>voip

Что это?

>https

Cюда s прописать?

>>1000722

А стоит то сколько? Где инструменты покупать? Электричества много жрет?

Вообще какие риски? Все эти СОРМ и ПРИЗМЫ, как они могут коснуться рядового сычика?

>>1000728

Вообще можешь пояснить что значит http с этого пика? Раньше же был www.

>>1000730

если занимаешься кардерством или продажей стаффа, цп то есть тяжелым преступление то с помощью сорма тебя вычислят. Никакой впн с шифрованием не поможет

провайдер-кун

О, наконец-то тред, что мне нужен.

Поясните, отчего нижеследующая хрень не работает? TOR закрывается с ошибкой.

Есть возможность прямо указывать, какой сервер (нод) должен быть выходным. IP в этом случае будет постоянным. Для этого в torrc дописываем две строчки:

ExitNodes <имя узла>

StrictExitNodes 1

Где:

Переменная ExitNodes – указывает использовать определённый сервер в качестве выходного узла

StrictExitNodes 1 – указание в случае недоступности выбранного сервера не пытаться подключиться к другому, а выводить ошибку.

Допускается записывать несколько узлов через запятую или, например, указав ExitNodes {de} - получим только немецкие сервера в качестве выходных.

>>1000738

ноду надо указывать именно в таких скобках "{Nl}"

так у меян все работает

>>1000737

>Никакой впн с шифрованием не поможет

>с шифрованием

+15

Рaсскажите какой почтой пользуетесь сами и PGP-шифровании

Форчан заработал, расходимся.

Посоны, а колчан работает у кого?

>>1000746

>В 2013 году после ареста владельца хостинга, ФБР внедрило на сайт 0day-эксплоит, использующий javascript-уязвимости в Windows-версии Tor Browser, базирующемся на Firefox 17 ESR с целью деанонимизации посетителей.

У педомишек наверное бомбило неслабо.

Нашел годный сайт по ИБ

http://bezopasnik.org/article/index.htm

>>1000752

Про СОРМ оттуда же для тех кто не знает что это

http://bezopasnik.org/article/114.htm

>>1000740

Хм, сейчас на ноуте проверил — всё работает, как ты говоришь, а на основной машине не хочет, странно.

Ладно, буду копать, в любом случае, добра тебе.

А, такой ещё вопрос: где в торе посмотреть карту цепочки, в ранних версиях вроде была в таком графическом отображении карты мира, все дела?

>>1000752

>http://bezopasnik

ТИП КАК ОТВЕТИ НА ЕГЭ))ХЫ-ХЫ ПОРНОБАНИР СЛОВИШЬ ЭКРАН НА КАМПЕ НЕ СМОЖИШЬ ПОМИНЯТЬ

>>1000686

Если нужен будет дешевый платный VPN, то http://prostovpn.org/

>>1000703

Прокси, по сути, просто пускает твои данные через другой компьютер. Прокси на шифрует данные, и твой провайдер может видеть так же хорошо, на какие сайты ты заходишь, как и без прокси.

VPN же шифрует все, и провайдер ничего не видит кроме факта, что ты какие-то данные постоянно передаешь на конкретный IP и порт.

>>1000724

Связанные с работой.

>>1000726

https - шифрованное соединение. Но в последнее время есть информация о том, что ломается на раз-два госконторами. Гугли, расписывать долго.

>>1000729

Тебе то он зачем? Для vpn - тебе нужен виртуальный сервер ~5-10$ в месяц у многих хостеров.

Сам покупал по частям, кроме отвёртки ничего не нужно, ~20к рублей. БП - 350 - с запасом.

>>1000730

Пока он сыч, и не делает противозаконного - никак. Но если он будет делать бизнес\станет немного известен - данные на него можно будет купить - и это будет проблемой.

>>1000737

Двадцать два чая тебе. Именно так. Но суть в том, что я не занимаюсь ничем незаконным, меня просто раздражает их желание читать всё, что я пишу. Это частная жизнь, и не менее частная переписка - все, кто хочет её читать, не смотря на количество звёзд на погонах - должны лососнуть тунца.

>>1000738

{node} - такая запись должна работать

>>1000745

Не пользуюсь, не могу подсказать. Но если кто-нибудь расскажет - буду рад прочитать.

>>1000752

>>1000754

Благодарю за ссылки, добавлю потом в шапку

>>1000759

Сталкивался с сообщением на ачате, что данный впн строго не рекомендуется к использованию

>>1000759

Спасибо за адекватный ответ.

>>1000763

>Сталкивался с сообщением на ачате, что данный впн строго не рекомендуется к использованию

Я даже, наверное, знаю, что они делали через этот VPN — рассылали спам.

Задавай вопросы. Я владелец.

>>1000763

>Двадцать два чая тебе. Именно так.

Но кому вы пиздите петухи7 Как могут отследить запороленную передачу. Только если приедут с бутылкой шампанского в гости и потребуют ввести пасс.

Аноны, касательно закрытия фочана с Российских ip - нам нужна точка сбора в i2p на случай, если 2ch.hk однажды станет недоступен. Ну и для всех, кто уже сейчас хочет более свободное общение.

>>1000768

Ну вдруг ты не зелёный...

1) Что отображается в логах?

2) Как долго хранишь?

3) Были случаи обращения из органов?

А касательно спама... да, дело не очень хорошее, но суть надежного впн - чтобы даже в случае, физического изъятия серверов - ни оставалось ни логов, ни иной информации.

>>1000771

Нульч выпилил, всем похуй, да еще и довольно просто, уже многие борды в реестре, что показательно. Но я с тобой согласен, например.

>>1000770

Не думай о взломе в реальном времени, и фантастике.

1) Вариант - звонок провайдеру, он сдаёт ip, тайминг, mac, прочие данные + на кого договор итд.

2) Связываются с владельцем vpn - трясут его. Логи пишу все. Если кто-то говорит что не пишет логи... значит он не только пишет, но и регулярно их бекапит.

3) Если второй вариант не срабатывает - просто наблюдают. Однажды vpn упадёт, ты забудешь его включить, или допустишь другую ошибку.

4) Тебя возьмут на обнале.

>>1000774

>1) Что отображается в логах?

Только время начала подключения, время конца подключения и IP, с которого подключались.

>2) Как долго хранишь?

Автоматической очистки нет, но примерно 3 месяца.

>3) Были случаи обращения из органов?

О выдачи данных — нет, но вообще были, расспрашивали человека, который регистрировал домен, о моей личности (вызывали на допрос).

Логов активности нет. Спам или DMCA обрабатываю так: присылают запрос, я смотрю по времени, кто был подключен к этому серверу, и жду другого запроса, потом еще отсеиваю, и так далее. В сложных случаях использую tcpdump, но только для отслеживания заголовков.

>>1000771

> закрытия фочана с Российских ip

Где? У Ростелекома? Специально сейчас проверил с двух провайдеров. Доступен по http и https.

> точка сбора в i2p

Она всем кому надо известна.

>>1000789

Мы все умрем.

>>1000791

Его сегодня разблокировали уже.

https://github.com/zapret-info/z-i/commit/d17f37dc08e29ca7e2cd15a754ce81f8704513d4

>>1000795

До этого точно так же был доступен, я там регулярно ошиваюсь.

А вот у меня МТС свисток и при каждом новом подключении новый ай-пи. Меня же теперь не вычислят? Я крутой и это же у меня ВПН?

>>1000798

Нет, провайдер видит imei твоего свистка. И весь твой трафик. И по запросу сдаст всё.

>>1000800

> Мне не известна.

https://www.google.ru/search?q=hiddenchan.i2p

>>1000803

Что вызвало у тебя энурез?

>>1000791

>https.

Да что это такое? Просто 's' в конце адресной строки добавить?

>>1000800

Я, вообще, VPN делал для себя и для друзей, а потом как-то панель написал, а потом, думаю, сервера простаивают, может, продавать задешево? Так все и началось.

И антизапрет совершенно так же появился.

Жалею о том, что мою личность установить проще простого, а сейчас хотелось бы скрыться, но уже не выйдет.

>>1000804

Но ростелеком тоже видит. В чем разница? А если есть, то ваши ВПН станут бесполезным гавном, если в них введут те же imei

>>1000809

>Жалею о том, что мою личность установить проще простого, а сейчас хотелось бы скрыться, но уже не выйдет.

Пили подробности. В смысле, вот, я типа хиккарь, не люблю чтобы кто-то меня сдеанонил, что делать? Как к успеху придти? Как не стать петухом?

>>1000811

IMEI — грубо говоря, идентификатор твоего телефона. Его может видеть исключительно провайдер. VPN же позволяет тебе передавать шифрованные данные до сервера в другой стране, который либо гарантированно не прослушивается, либо тебе насрать, что он прослушивается органами не твоей страны.

>>1000804

СВИСТОК НА ИМЯ ПОКОЙНОЙ БАБКИ

@

Клоуны обмазываются ВПНАМИ, ДЕРЖАТ СЕРВЕРА ИЗУЧАЮТ ЭТИКЕТ ПОВЕДЕНИЯ В СЕТИ

>>1000812

Тебе нужно сделать виртуальную личность. Используй виртуалку с VPN внутри для этой личности, или отдельный удаленный сервер.

Помни о таких деанонимизирующих вещах, как Skype, WebRTC. Пиши немного в другом стиле, например, для одной личности используй букву "ё", а для другой — нет.

Почитай, как Вольнова деанонимизировали, там сразу становится понятно, что предпринимать нужно.

ОП же обещал пруф сервера вечером.

>>1000816

Эмм, и кто этим будет заниматься?

Я то думал, ты вот пришел, начал делать сервера в ВПНами, все напиздел что вот я делаю сервера, смотрите, начал задавать вопросы, тебя все знали и вот ты уже как АБу ходишь на сходочки Едра по обсуждению чебурашки.

Что вообще мешает установить тебе инкогнито? Только что всякие домены должны быть на твое имя, но тут уже нужно паспорт подделывать, или по связям на 40 летнюю женщину оформлять. А оплачивал бы битками.

>>1000821

> более темные пути

На которых ещё меньше, чем три с половиной параноика. Нахуя?

Доброго времени форумчане!

Как некоторые из вас уже знают, я работал несколько лет на одну крупную фирму (название, ясное дело, говорить не буду), связанную с ИБ (Украина), в отделе компьютерной криминалистики (computer forensics). Сейчас я уже там не работаю и поэтому хочу рассказать вам о некоторых интересных вещах, с которыми мне пришлось там столкнутся, а именно об анонимности хакеров, использующих связки VPN + SOCKS.

Для начала в общих чертах, что там происходило: отдел компьютерной криминалистики в этой фирме производит компьютерно-технические экспертизы (КТЭ) для судов по различным делам (DDOS, фишинг и т.п.), а также занимается детективной деятельностью (производит сбор информации из открытых и не совсем (закрытые форумы, например) источников для Интерпола) и расследованием инцидентов для крупных корпораций (инсайд). В этом отделе я занимался тестированием судебного ПО для производства СКТЭ (всякие парсеры логов, реестра и т.п.), но мне приходилось сталкиваться и с детективной деятельностью.

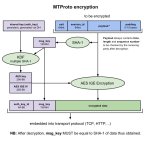

Итак, перейдем к делу. Вы покупаете VPN, находите SOCKS и делаете что-нибудь плохое, используя связку VPN + SOCKS. Что при этом происходит? Ваш трафик шифруется, передается на сервер VPN, дешифруется, передается на сервер SOCKS, а оттуда уже идет к серверу назначения. Казалось бы, анонимность обеспечена двумя уровнями, но на самом деле это не так. На моей практике было 4 случая, когда подобная схема юным хакерам не помогала и 2 дела дошли до суда (в качестве доказательств суду были представлены логи со средств, описанных ниже, а также данные, полученные при исследовании компьютерных носителей), а также 3 случая, когда был также безуспешно использован VPN без каких-либо дополнительных средств (в первом случае это сокс-прокси), в этом случае до суда не дошло только одно дело (примирение сторон).

Итак, как же вычисляют наивных хакеров, использующих VPN?

Когда вы хотите купить VPN, то вы ищите подходящий сервис исходя из определенных критериев (проверенные люди, высокий аптайм, низкие цены, отсутствие логов), но дело в том, что не вы одни ищите сервис VPN, и у заинтересованных людей уже есть список соответствий диапазонов IP адресов VPN контор с конкретным провайдером услуг (ДЦ, хостинг), т.е. если на вас поступает в правоохранительные органы жалоба (при этом плохие действия вы совершали через VPN), то они по имеющемуся IP адресу могут вычислить по своим внутренним базам данных фирму, предоставляющую хостинг VPN-сервису и даже если владелец сервиса отключил ведение логов и не желает сотрудничать, они могут собрать необходимые логи при помощи специального оборудования. В США, например, (человек из Украины использовал связку VPN + SOCKS с сервером VPN в США) во всех датацентрах по закону устанавливается оборудование легального перехвата, наиболее распространенное - Solera (http://www.soleranetworks.com/produ...-appliances.php). В Европе распространено оборудование Netwitness (http://www.mantech.com/), в России - СОРМович (http://sormovich.ru/), на Украине я встречался с Solera и E-Detective (http://www.edecision4u.com/). Что же делает это оборудование? Пока вы ничего не подозреваете и продолжаете использовать VPN, это оборудование автоматически пишет весь входящий и исходящий трафик (современное оборудование может писать ВЕСЬ трафик на скоростях до 20 Гбит/сек в течение нескольких часов на дисковый массив), и автоматически сопоставляет тайминги принятых и переданных пакетов, с целью воссоздать ту часть логов, которая отсутсвтует на VPN сервере. Могут ли перехваченные пакеты использоваться как доказательство в суде? Может, сам видел. Доказательство было признано допустимым исходя из того, что совпадало время прибытия и отправки пакетов (с маленькой задержкой), количество и размеры пакетов. Так, что, товарищи, преценденты уже есть!

А что же происходит в случае, если поверх VPN используется SOCKS?

Тут особо ничего не меняется, т.к. SOCKS не шифрует трафик и все вышеописанное оборудование может его корректно обработать. Но тут остается вопрос - как узнать, какой VPN сервер скрывается за SOCKS? Тут уже в дело вступает Интерпол, который трясет на предмет наличия логов либо владельца/хостера сервера, либо проделывает аналогичный финт с перехватом с SOCKS.

Как спастись от подобного?

Есть два выхода: перенести сервера в Индию/Пакистан и т.п., либо использовать другие средства обеспечения анонимности (например, Тор). Очень важно учитывать, что даже Индия использует средства перехвата (причем более активно, там далеко не демократия!), причем использует преимущественно средства российского производства (http://cybercop.in/). Так что вывод, стоит ли доверять странам "третьего мира", а также "не ведущим логи сервисам" - за вами. Прецендент уже были и я их видел.

Нашел 2 интересных поста про настройку лисы

https://www.linux.org.ru/news/mozilla/10431889?cid=10432565

https://www.linux.org.ru/news/mozilla/10431889?cid=10432585

>>1000824

>Эмм, и кто этим будет заниматься?

Чем? Созданием виртуальной личности? Меня спросили, я ответил.

>Я то думал, ты вот пришел, начал делать сервера в ВПНами, все напиздел что вот я делаю сервера, смотрите, начал задавать вопросы, тебя все знали и вот ты уже как АБу ходишь на сходочки Едра по обсуждению чебурашки.

Вот такого мне точно не нужно. Зашел только потому, что из статистики увидел переходы с этой странице. Так я на сосаче не сижу.

>Только что всякие домены должны быть на твое имя

А они не на мое.

>Что вообще мешает установить тебе инкогнито?

Рассказывал об этом сервисе публично от своего имени. Сейчас смысла нет скрываться, кому нужно смогут узнать.

Кстати, а если присоединить два компа это же уже сеть? Меня по законам Империи за это сейчас не аристуют?

Вообще, что мешает запустить свой спутник, раздавать всем на улице, какой-нибудь шлюз подсети или чето подобное для подключения и все. Все бы смотрели ЦП, нанимали киллеров, обмазывались гомониграми, пиратили и обмазывались гавном, урывались от налогов и смотрели на расчлененку. Какие подводные камни? Тайм ту поднимать пиратский флаг глубоко в космос!

>>1000842

И не спрашивай почему он на боку стоит

>>1000840

Гугли - уже есть такие сети: Mesh-сеть гиперборея

Эй, h ttp://2ch.hk/2ch скажите какой пароль? Ну что вам сложно,а?

>>1000845

Название не звучное какое-то. Нужно было назвать Piraty- in the space, или Take dick u goverment.

>>1000827

Это информация 4-летней давности, сейчас все еще серьезней.

Важно, кстати, понимать, что если к вам врываются спецслужбы, то стоит как можно быстрее лишить компьютера питания, т.к. очень вероятно, что они захватят с собой азот для заморозки оперативной памяти вашего компьютера, а потом возьмут, да восстановят с нее данные (например, ключ шифрования).

Для линукса есть патч на ядро TRESOR, который позволяет загнать ключи шифрования в debug-регистры процессора, а не в память, поэтому всех, кого действительно волнует безопасность, должны его использовать.

>>1000843

И зачем он тебе нужен? Вообще что он без пыли, с синей подсветкой? Ты что тян?

>>1000852

Так и представлю как за корзинкусом, решившим скачать сибирскую мышь пиздует отряд штурмовик с м16, щитками и азотом для заморозки оперативной памяти(sic!).

>>1000854

Ну, меня приглашали в компанию, которая занимается forensics, а именно пишет софт для правоохранительных органов, для восстановления данных с ОЗУ. И мне рассказывали именно это, да и от других людей я такое слышал.

>>1000853

Я сейчас настраиваю охлаждение, потому открыт. Синяя подсветка - отображение загрузки цп с 1 по 8 ядро.

>>1000852

Я за физическое уничтожение по тревожной кнопке.

А нахуй впн сервер дома то? Вы ебанутые? Шифруете трафик внутри своей локалочки до впн сервера который стоит возле коленки?

Тред сильно не читал.

>>1000862

Это не впн сервер. Это просто сервак, меня в треде спросили выше - я пруфанул.

>>1000861

http://ithappens.ru/story/4069

Лет десять назад мой знакомый налоговик видел настоящего русского Джона Крамера. В конце девяностых их отдел потрошил некую фирму, занимавшуюся чем-то в особо крупных объёмах в обход налогообложения. Доблестные потомки Несса Элиота не могли упустить свой кусок, и однажды в фирму нагрянули сначала человек сорок в лыжных масках и чёрных куртках, а затем и мой знакомый со товарищи. По инструкции вынесли все носители информации, в том числе и «сервер» — здоровый системник-бигтауэр с зачем-то усиленными стенками корпуса и на замке.

Когда налоговики попытались вскрыть «сервер», в нём что-то щёлкнуло, а потом оглушительно взревело и заскрежетало. Знакомый сорвал ломом крышку. На месте пятидюймовых отсеков располагалась здоровая аккумуляторная дрель на салазках. На патроне красовалась шестеренка, чтобы тянуть агрегат по салазкам вниз. Винтики стенки при выкручивании разомкнули микрокнопки и привели в движение сверло, пронзившее насквозь два харда.

http://habrahabr.ru/post/225083/

В статье ссылки на софт

>>1000864

Как-то слишком сложно, я бы проще что-нибудь придумал

>>1000875

Аллах-бабах при открытии крышки? Чтоб еще и терроризм пришили

http://forum.antichat.ru топ-форум в рунете по вопросам безопасности

>>1000878

>http://forum.antichat.ru топ-форум в рунете по вопросам безопасности

Ну уж нет. В Tor есть отличный ресурс, а античат буквально для школьников. Когда-то там было здорово, но это время давно прошло.

>>1000876

Он тут тут нас "тралить" пытался, ещё с прошлого треда

>>1000885

Но меня действительно интересовал этот вопрос.

>>1000737

И тут ты такой с пруфом уязвимости в OpenVPN с 2048 битным ключем.

>>1000916

Он не даст тебе пруфа, тк пруфа нет.

Но это не доказывает, что уязвимости нет. Если бы ключ сломали - не ты, ни я, об этом не узнали бы.

Вывод: дополнительная защита - никогда не лишняя

бамп годному треду

>>1000771

Не закроют. Нульч заблочили, 7chan заблочили, гурочан заблочили, десучан заблочили, а сосач продолжает стоять, несмотря на то, что тут горы хентая и каждую ночь цп-тред в /б. Если ты подумаешь, ПОЧЕМУ это ещё не закрыли, то поймёшь, почему его вообще не закроют.

>>1000947

Это поэтому мой сосед фсбешник про сосач знает?

Всё-таки обезьяна сливает ойпи кровавой гэбне.

Параноики, уже придумали каких-нибудь способов обходить недавние ограничения на интернет-кошельки? Если возможно использовать вебмоней, яд для оплаты за бугор, другому юзеру яда анонимно (не предоставляя свой паспорт). Теперь там какие-то охуительные истории про то что нужно прийти в банк/евросеть/кудатоеще, принести паспорт и свое ебло для сверки.

Может есть другие платежки, которые чхать хотели на все это? Perfectmoney? Но такие, чтобы их можно было без проблем анонимно пополнить? Хоть через гиви, хоть еще как.

Видел продажу предоплаченных виртуальных карт с возможностью вбить туда васю пупкина. Но это немного не то, поскольку чтобы их приобрести нужно использовать неанонимные способы платежа. А раньше можно было за яд купить.

Про битки в курсе, да.

А туда ли я зашел? Вроде вопрос релевантен треду, ибо анонимность и финансовая безопасность.

>>1000949

Для чего вообще эти валюты? Я оплачиваю все привязанными к карте Google Wallet и Paypal.

BUMP

>>1000949

Да, ты зашел туда, Благородный Дон.

Насколько я знаю, сейчас за кошельки взялись серьёзно, потому, один знакомый знакомых - регает их на сканы из сети, в верефицирует у друга в евросети. Но нужны другие способы.

Сам для взаиморасчетов пользую битки, но в первую очередь потому что играю на курсе. Сам буду рад альтернативам.

>>1000968

пора тебе выйти из говна. как раз против таких как ты и зделоно.

или съебывай в какляндию, с гордо поднятой головой. на пике поросенок едет к носатым, чтобы ему дупло прочистили

>>1000982

>пора тебе выйти из говна

что?

>как раз против таких как ты и зделоно.

каких?

что сделано?

>или съебывай в какляндию

куда?

>едет к носатым, чтобы ему дупло прочистили

Как ничего не понять.жпг

Опишу свой параноидальный сетапчик.

Ноутбук. Пекарня не может в парнойю бай дизайн.

Xubuntu в качестве хостовой системы.

KVM+libvirt+virt-manager вместо гипервизора xen зашкварен цитриксопарашей и нинужен.

Хост ходит в инторнет целиком через зарубежный VPN, на нем я двачую, шатаюсь по открытым инторнетам и гоняю в дотач. Все приватные файлы закриптованы богомерзким AES (ибо аппаратный AES в проце), есть несколько триггеров, которые выпиливают все приватные данные (включая виртуалки) при попытках взлома (выпиливают насовсем и очень быстро, ибо SSD и TRIM).

Виртуалка1 ходит в инторнеты напрямую и мимикрирует под редко используемый минисервер (проксит апдейты, смотрю с нее погоду и погугливаю неважные вещи). Не закриптована.

Виртуалка2 ходит в инторнеты через отдельный зарубежный VPN. В ней живет всякий несекьюрный рак вроде скайпа. Не закриптована, но и не сохраняет вообще никаких данных (реализовано через снапшот, который удаляется при ребуте откатывая виртуалку в девственно чистое состояние).

Виртуалки3-4-5-6 закриптованы наглухо православными алгоритмами. В инторнет ходят через сплит-каналы с тройным шифрованием, которые раз в 8-14 часов меняют выходную точку. Там живут сервера скрытносетей (i2p, PD, freenet, tor, по одному на каждую) в режиме выходных нодов, а также лежит весь палевный контент.

На всё это с запасом хватает i7, 16Гб мозгов и 256Гб SSDшки. Ну и тыща баксов в год на дедики с VPNками.

По прикладному софту расписывать лень, уже 100500 раз всё обсосали.

>>1001029

А двачуешь ты прямо с орбиты, чтобы наверняка не достали?

>>1001029

Педобир, небось?

>>1001029

>Ну и тыща баксов в год на дедики с VPNками.

Охуеть секьюрнось ради цопе. Would bang.

>>1001091

Скрытность ради скрытности и добра. Если не юзать выходные ноды, бюджет скукоживается до 200 баксов.

А можно каким-то образом вынудить провайдера удалить всю твою персональную инфу из своих ИС при расторжении договора с ним?

>>1001029

ОП, в моём лице, не сильно верит в такую конфигурацию, ну да ладно. В целом всё неплохо, но - я бы разнёс это на разные системы физически. И вообще отказался от скама, как скайп.

Ну и ssd - не тру вей. Ну и AES, тем более с ускорением на проце - не лучший выбор. Была информация о зашкваре интела (аппаратные закладки), которые снижают твою безопасность до 0.

Ну и по поводу разнесения на разные машины - есть много векторов атаки, которые мы не учитываем, а id оборудования и уникальные слепки пользователей - нас палят.

>>1001165

>Была информация о зашкваре интела (аппаратные закладки), которые снижают твою безопасность до 0.

Это про аппаратно-ускоренный генератор ключей, а не само, собственно, шифрование. Поэтому все ключи софтверно генерируются, а ускорять считается вполне безопасно.

>>1001181

Я решил перестраховаться, и вообще пользую amd.

>>1001029

ииииииии... сразу нахуй!

Во-первых, что понимать под триггером ? 5 неправильных попыток ввода пароля ? Смешно. Если необходимо, то в подъезде гасится свет, выжидают часа 2-3 и потом выламывают дверь к хуям. Почему ждут ? А если постучать в дверь через 2 минуты после отключения, то ты заподозришь неладное и начнешь процесс уничтожения файлов. А когда света долго нет, ты просто штатно завершишь работу компьютера у тебя же есть ибп ? и пойдешь на балкон курить и ждать когда появится свет. В любом случае, твои тригеры срабатывают на действиях, которые нехарактерны в твоей обыкновенной работе

Во-вторых. Ты не рассматриваешь вопрос о том, что изъять все твое оборудование в доме ну или где ты в инет лазишь? могут и в твое отсутствие? А зря. Зайдут, изымут, снимут образ со всех накопителей и тебе повестка придет к следователю на беседу.

Во-третьих. оплата ? Ты будешь рассказывать про то, как все оплачиваешь через биткойны или иные системы типа perfect money ? А что делать с обменниками ? Или ты считаешь, что обменники из-за тебя, корзиночки, будут рисковать ? Да хуй там, сразу же тебя сдадут со всеми подробностями о твоих транзакциях. Обменников нету и ты ебешься с тем, что бы переводить непосредственно налик в анонимную-систему-оплаты подходя к терминалу в шапке-ушанке и накладной бороде ? Хорошо, читай следующий пункт.

В-четвертых. Ты будешь ахуенно рассказывать, как все твои подключения vpn зашифрованы 3084 битным ключом. А ты не думал о том, что трафик будет сниматься на уровне провайдера vpn ? Внезапно, но он (провайдер) может это делать. Привет СОРМ и иностранным альтернативам этой системы.

В-пятых, вспомни о openssl hearlbleed. Просто еще раз перечитай про эту уязвимость, а потом подумай о том, что 3-4-5 виртуалки могут быть и незащищены.

В-шестых. А аппаратная сторона защиты реализована ? Решетки на окнах, железная дверь, периметры защиты, рубежи защиты ? А что ты будешь с аппаратным кейлогером, а с аппаратным видео логгером Сам гугли про эти железки? А защита от ЭМИ наводок ? Системный блок и иные технические средства, которые излучают ЭМИ экранированы ? А кабеля, экранированы ? Ах да, информацию можно снять и иными методами. Гугли.

В-седьмых, вытекает частично из второго пункта, ты уверен, что ты не выдашь пароль ? Или ты будешь опираться на мифические статьи конституции, запрещающие свидетельствовать против себя ? Вот тебе вариант, который возможен и ты от него не защищен, если осмотреть твою нынешнюю конфигурацию. Снимают образ, вызывают тебя на беседу повесткой, дальше тебя кладут мордой в пол и заставляют ввести пароль. Ты вводишь специальную строковую последовательность. Софт распознает, что сработал триггер и стирает всю информацию с жесткого диска, которая тебя компрометирует. Следователь улыбается, кладет тебя еще раз мордой в пол, меняет жесткие диски и требует опять ввести пароль. С 15й попытки ты поймешь, что ты уничтожаешь копии, а не источник.

Это я так сходу написал, в чем ты ошибаешься. Да, ты можешь продолжать рассказывать, что еще не изобретены компьютеры, которые смогут подобрать твои ключи шифрования и в отделе К находятся идиоты, которые не могут понять чем клавиша capslock отличается от shift, но бывает, что ты погоришь на мелочах.

>>1000647

1) RetroShare

2) BitMessage

3) GnuPG

4) Свой VPS

>>1001241

>Свой

>VPS

/0, уёбушка. Свой у тебя может быть только физический сервер под замком в стойке, и то пока дяди открыть не попросят.

Насоветуйте нормальный сервер для мыльца. Похуй на шифрование, у меня своё.

>>1000763

>Но в последнее время есть информация о том, что ломается на раз-два госконторами. Гугли, расписывать долго.

Охуенные истории. Ты это про heartbleed?

>>1001132

у нас хранится. Сам пытался удалить один закрытый договор предыдущих хозяев моей хаты, потому что заебали слать квитанции за неоплаченный инет и цифру, но так и не смог

провайдер-кун

>>1001211

Я рад тому, что ты пришел в тред. Обычно меня убеждают в обратном - "хватит и пароля на винде, кому ты нужен".

Я не тот анон, если что. Но, касательно света. ИБП держит почти два часа, единственное - вырубаются все мониторы, кроме одного, этого достаточно. Шифруемся, выключаем систему. Далее - на кухню готовить вкусняшки\няшить тян\вкушать хороший табак - без разницы. Но - хорошая дверь(и стена рядом, это важно) = +15 минут, которые нужны чтобы их открыть. Решетки есть, их ломать быстрее, но... заметнее приготовления. По периметру - камеры, на этаже, на входе в дом, у двери... внезапно - у входа на чердак. Система автономная ~6 часов, больше не проверял.

Ну и все винты - на салазках, для извлечения. И есть болторез у стены - ~20сек на уничтожение винта.

А теперь главный аргумент - я зарабатываю деньги легально, органам я нахуй не сдался. Но защита - не лишняя.

И не могу не написать про следователей и пароли. Не нужно уничтожеть винты 2ми ключами (триггеры) - это палево.

А вот уйти в несознанку - вы, пидарасы меня напугали, я нихуя не помню - это вариант. А дальше - вопрос, что на винтах.

>>1001287

Мамкин ебатель систем в треде. Пруфани своей хуитой.

Подозреваю кукарекания НЕ БУДУ СВЕТИТЬ, В ЖПГ МОГУТ БЫТЬ ЗАКЛАДКИ!!!!! НИ ВЕРИШЬ НИ НАДА!!11

>>1001288

речь шла о персональных данных. Хранится паспортные данные абона заключившего договор, обьем траффика, время сессий, IP за Натом и Mac-адрес.

Палю годноту. Поднимаем свой vpn использую пару команд.

1. Покупаем KVM vps. Покупаем обязательно KVM! Тут все понятно. Есть даже целый тред, посвященный выбору и покупке. Все это будет стоить от 5 долларов в месяц.

2. После покупки ставим на него дебиан. Поставить дебиан можно через панель управления. Это займет от двух до пяти минут.

3. Коннектимся по ssh и выполняем эту команду. Если вы создали отдельного пользователя и выполняете команду из под него, тогда надо запускать через sudo.

wget http://git.io/vpn --no-check-certificate -O openvpn-install.sh; chmod +x openvpn-install.sh; ./openvpn-install.shС гитхаба скопируется скрипт, который автоматически создаст vpn сервер. Далее следовать инструкциям скрипта.

Сам код скрипта можно посмотреть по ссылке https://github.com/Nyr/openvpn-install/blob/master/openvpn-install.sh

...

ПРОФИТ!

Этого хватит, чтоб раздавать и скачивать торренты, и не бояться за свою задницу.

Справится даже первокласник.

https://2ch.hk/s/res/1001294.html

Обсуждение наполнения файла hosts в соседнем треде. Выключаем все "пассивные" источники слежения.

>>1001301

это наполнение же бесполезно с хттпс, я пробовал добавлять например вконтакт в хостс, и он все равно открывается через хттпс.

>>1001300

>.sh

>#!/bin/bash

>куча необходимых для продолжения команд без проверки кода завершения

>всегда нулевой код завершения самого шкрипта

Пиздец.

>>1001303

>это наполнение же бесполезно с хттпс

Ты бредишь. /etc/host имеет отношение к резолвингу имён, поэтому работает для всех случаев. Другое дело что некоторые браузеры могут кэшировать ответы резолвера на какое-то время.

>>1001300

>Сам код скрипта можно посмотреть по ссылке https://github.com/Nyr/openvpn-install/blob/master/openvpn-install.sh

># Fuck you NSA - 1024 bits was the default for Debian Wheezy and older

>sed -i 's|export KEY_SIZE=1024|export KEY_SIZE=2048|' /etc/openvpn/easy-rsa/2.0/vars

Мамкины анонимусы думают, что это их как-то спасёт от глобальной слежки...

Как обычно, бизапаснасть обсуждают мамины качатели торрентов. Вы анально огораживаетесь без весомой причины, создавая своими решениями больше сложностей, чем решается настоящих проблем. Вся ваша анонимность - стационарные компьютеры, большие массивы данных, хранящихся локально, проводное соединение от провайдера по договору, компрометирующая активность уровня /b/ - просто потеха.

Вот вам анекдот по теме. Жила была старая дева. И была у нее кровать. И всю свою жизнь она боялась, что из под этой кровати выскочит мужик, накинется на нее и изнасилует. Когда ей стукнуло 65 лет, она купила себе вторую кровать, чтобы шансы удвоились.

>>1001312

> Мамкины анонимусы думают, что это их как-то спасёт от глобальной слежки...

Откуда вы такие беретесь. Тебе же сказано.

> Этого хватит, чтоб раздавать и скачивать торренты, и не бояться за свою задницу.

>>1001323

> Сразу нахуй послан.

Кончено. Только покупаем. Бесплатный сыр знаешь где? Пять долларов в месяц не такая большая цена.

>>1001287

> "хватит и пароля на винде, кому ты нужен".

В этом есть доля истины.

> Система автономная ~6 часов, больше не проверял.

Шестой пункт писал, так как думал, что живешь в старой хрущевке с деревянной дверью. В целом неплохо все выглядит. Детально не могу сейчас что-то сказать так как сонный и уставший.

> я нихуя не помню - это вариант

Не помню - значит знал, что это такое. Советую говорить "не знаю\мне неизвестно".

Вот кстати на досуге подумай о том, не только как зашифровать информацию, но и о сокрытии онной. То есть, скрыть сам факт, что может существовать какая-либо информация на носителе, к которой нет доступа без пароля. Это позволит ликвидировать сам вопрос о том, "что это на диске за файлы такие, которые посмотреть не можем?".

>>1001341

>Только покупаем

Со своей кредитки, ага.

>>1001345

> Со своей кредитки, ага.

Замутить одноразовую карточку для оплаты можно с помощью симки из метро и киви. А еще есть оплата битковенами. Ты бы хоть сходил в тред про vps. Там все десять раз обсосали.

>>1001299

Данных куда лез, что делал - нету?

(url например)

>>1001300

годно, видел подобное на хабре. Добавлю.

Мимо проходящий ОП.

>>1001301

Благодарю за ссылку

>>1001323

Тебя как раз и нахуй. Ты платишь провайдеру? Или тоже кричишь - какие деньги? нахуй!

>>1001345

1 Для обывателя с котиками на винте.

2 Старый дом, крепкие стены ~75см

3 >Не помню - значит знал, что это такое. Советую говорить "не знаю\мне неизвестно".

Работает это не долго. Если будут ошибки (логи\свидетельства) - ты по факту виноват. В случае - если ты забыл - другое дело, но если будешь упирать, что тестил систему, собирал свой дистр - решил зашифровать пару дисков с книгами и фотографиями своего кота - и тут сука алгориТМ СЛОМАЛСЯ РАСПИДОРАСИЛО КЛЮЧИ КАКИЕ КЛЮЧИ? ВСЁ ЗАБЫЛ!

Криптаны, нужно больше инфы по стеганографии. Ведь она позволяет обмениваться инфой по открытым каналам связи.

Взял изображение котика и подмешал в него шифрованного текста. Наличие скрытого контента можно запалить, сравнив подозрительную картинку с оригиналом. На пикрелейтеде слева оригинальный котик, справа - криптокотик, а посередине разница между ними.

Но такой запал можно обойти предварительно пережав картику, подмешав шума или пропустив через хипсторский йоба-фильтор.

В жирную необработанную фотку из серии "как я провел лето" можно подмешать довольно много информации, особенно если перед подмешиванием использовать сжатие. После чего оригинал фотки можно уничтожить.

>>1001361

>Для обывателя с котиками на винте

А зачем хранить на винте что-то, кроме котиков и собачек?

>>1001391

> нужно больше инфы

Какой? Ты всё и так рассказал в своём посте. Более того, КОТы и куклы уже давным давно этим пользуются. Даже есть плагины и целый сервер на джетти для всего этого. так же есть возможность организовывать соединение используя "повреждённые" пакеты TCP.

Что тебе ещё за инфа нужна?

>>1001391

Чем тебя обычный рарджепег не устраивает блять? Фсбшники будут еще 2 года головы ломать, что в этой детской цп картинке хранились материалы для подготовки терракта в кремле.

>>1001417

Давай пили обзор по скрытым каналам связи.

другой анон

>>1001423

> обычный рарджепег

Не надо быть семи пядей во лбу, чтоб увидеть, в бинарном редакторе, что тут кроме картинки есть архивный файл. И я конечно не призываю завышать знания товарища майора, но товарищ лейтенант не такой уж и тупой, каким ты его тут выставляешь.

Потом, в сгенанографии самая фишечка как раз в том, чтоб скрыть сам факт передачи чего либо. Улавливаешь разницу?

Раржпег уже, косвенно (если ты в поле зрения спецслужб) даст право применить к тебе терморектальный криптоанализ для извлечения пароля к архиву. Стеганография даже не спалит тебе перед лейтенантом. По поводу сержанта конечно ничего сказать не могу. Он может и заподозрит, что ты, хикка/задрот/гик не просто так поменял свои привычки и вступил в МДК, где стал постить тухлые мемефэйсы)))).

>>1001426

Я не обзорщик. Но вот ссылки:

http://habrahabr.ru/post/60726/

http://www.securitylab.ru/contest/264960.php

>>1001417

Нужен надежный софт, желательно опенсорц. Какие есть наработки в форензике по детекту стеганографии.

>>1001423

Раржпег находится простым сигнатурным поиском. В случае с подмешиванием инфы непосредственно в формат картинки невозможно без серьезного матана понять, есть там секрет или нет, если нет оригинала или если картинка пережата.

Нетбук без акб и нжмд, tails + 3G свисток. Единственное узкое место — это свисток. Правильно? Реквестирую быстрых и надёжных способов уничтожения этой штуки. То, что при работе он без корпуса должен быть — это понятно, а что там внутри и как это раздолбать по быстрому? Или я в корне не прав и нужна какая-то другая схема. Задачи: жирный траллинг, провокационные группы, посты в жж и пр.

>>1001432

> надежный софт, желательно опенсорц

http://steghide.sourceforge.net/

> детекту стеганографии

http://vsl.sourceforge.net/

http://stegsecret.sourceforge.net/

Ты гуглить умеешь, диванный криптопараноик, а?

>>1001431

>Я не обзорщик. Но вот ссылки

Там не все, и там больше теория, чем практическое применение.

*Скрытый канал времени

*Скрытый канал памяти

*Использование служебных полей в TCP пакетах

*Использование ICMP для передачи данных

*Использование DNS для передачи данных

*Использование стеганографии при передаче Bmp, Jpeg, Png, Tga, Pcx, Aiff, Mp3, Next, Wav, 3gp, Mp4, Mpeg I, MPEG II, Vob, Flv,Pdf, Swf, и т. д.

*что ещё?

>>1001435

Выкинуть в ближайшую помойку, например. Еще как вариант - сжечь, насыпь внутри чего нибудь хорошо горючего.

Итак, обыскал весь двач, подходящей доски не нашёл, новый тренд создавать не хочу поэтому спрошу здесь.

Как, мать его, стать хакером? Нет, я не шкальник, и даже не студент, пишу говнокод в одной конторке за хлеб с солью. Хочу за просто так, мне просто интересен сам процесс. Что посоветуете? Куда копать? Знаком с C, WinAPI, PHP, C#. Понимаю, что указание языков с которыми работал - не столь существенное, но все же решил упомянуть.

Что делать, анон? Гугл по такому запросу выдаёт хуйню. Может есть какие то годные туториалы, после изучения которых я смог бы двигаться дальше?

>>1001446

В какую область ты хочешь? Или хочешь уметь все, как человек-оркестр?

>>1001446

Протоколы передачи данных; sql и что такое xss, csrf, SQL injection знаешь?

>>1001446

> обыскал весь двач

> доски не нашёл

Ай не пизди мне тут. В /и/ заглянул, мамкин кулхацкер? А хочешь в хацкеры.

Может тебе лучше начать с ксапера, а?

>>1001447

Злокодинг - мечта детства. Поэтому и начал изучать винапи.

>В какую область ты хочешь?

Скорее всего злокодинг и веб.

>>1001450

>Протоколы передачи данных; sql и что такое xss, csrf, SQL injection знаешь?

Ну протоколы только знаю, работу на низком уровне - нет. SQL знаком, про инъекцию знаю, "xss, csrf" примерно понимаю что это такое.

>>1001451

>Может тебе лучше начать с ксапера, а?

Можно поподробней?

>>1001446

>Как, мать его, стать хакером?

>Знаком с PHP

Увы, тебе - никак.

free vpn -> tor = profit ?

Только с тора двачевать не выходит

А нет, получается

Ну все, я зашифровалсо

>>1001475

Ох лол, что если я тебе скажу, что мне похуй на инструмент, лишь бы он подходил для моей задачи?

>>1001288

>Нет. heartbleed - уже в паблике, но я уверен - это не последняя дыра.

И это повод не пользоваться ssl? Ты в курсе, что это не единственная реализация ssl? Плюс сейчас кто-то решил проспонсировать аудит openssl.

>>1001562

Это повод считать, что закладка может быть на уровне протокола, на серверной или клиентской стороне. Даже в железе. И в связи с этим - делать выводы, не полагаться на одно софтовое решение для защиты, не верить слепо одному алгоритму шифрования. Ну и стандартно - часто менять сложные пароли, не оставлять лишней инфы, по возможности разносить активность на разные устройства, а по возможности ещё и на разные каналы связи.

>>1001501

> мне похуй на инструмент

Я придумал как быстро обяснять студентам, что такое брутфорс программирование.

В доску заворачиваются три шурупа. Рядом кладутся отвёртка и гвоздодёр.

Первый шуруп со словами "умное решение" откручивается отвёрткой.

2й со словами "стандартное решение" вырывается гвоздодёром.

3й со словами "брутфорс программирование" обдалбывается отвёрткой как стамеской, при этом гвоздодёр используется как молоток. В результате доска скорее всего ломается.

Глава направления Cyber OPs в ВУЗе приветствует вас.

Могу ответить на принципиальные вопросы по теме в ближайшие пару часов.

Школьники могут сразу следовать прямо и немного направо.

>>1001663

> Глава

> в ВУЗе

> Cyber OPs

> ответить

Нубляпиздец. Софтач проёбан окончательно.

>>1001725

Что за ВУЗ у тебя, где можно посмотреть программы курсов? Я ищу возможности сотрудничества по программам обучения, тащемта.

BUMP

>>1001660

Ах да, шарп/пхп/си - всё говно, и пользоваться я этим ест-но не умею, иначе на этой доске не может быть.

И что ты хотел этим сказать, умник? Ну давай, кукарекай, я тут посижу и полюбуюсь.

>>1001663

Расскажи, чему учишь, какие материалы можешь посоветовать для тех, кто хотел бы у тебя учиться но не может в виду всяких разных причин.

Веб хакинг? Или крякинг? Или и то и другое?

>>1001853

Студенты, обучающиеся в этом направлении, изучают ряд курсов более глубоко (им добавляют часы), с целью понять, что происходит «под поверхностью». Скажем, на курсе продвинутого программирования, ведущегося на Яве, они дополнительно изучают работу с байткодом, рефлексией, и т.д. Кроме того, в последнем году у них будут «свои» курсы — я хочу добавить реверс энжиниринг, возможно курс про безопасность Андроида, или что-то типа того. Еще годовой проект (тоже в последнем году) — все проекты связаны с областью комп. безопасности, многие в сотрудничестве а армией, и т.д.

Если хочешь сам разобраться в области, то могу посоветовать изучить ассемблер, поиграться с Идой, разобраться с Линуксом (начиная с процесса загрузки, ядра, модулей, инитрд, и т.д.). Конкретно хакинг и крякинг я не считаю особо интересными, это тупиковая ветвь, за редким исключением — по сути, QA.

>>1001881

А у вас там интересненько.

>Если хочешь сам разобраться в области, то могу посоветовать изучить ассемблер, поиграться с Идой, разобраться с Линуксом (начиная с процесса загрузки, ядра, модулей, инитрд, и т.д.).

Ох, прям как в воду глядел. Качнул целый курс от экзелаба(вроде бы), так же пришла книга по линуксу Михаеля Кофлера, самая новая. Я на верном пути?

>>1001895

> Я на верном пути?

Я считаю, что да, но все это должно идти, как дополнение к фундаментальным знаниям, т.е. к полноценному B.Sc. в компьютерных науках. Иначе некуда развиваться потом.

>>1001895

Можно название книги и ссылки на курс в тред?

Анон, я - какие используем программы для шифрования мыла\моментальных сообщений?

BUMP

>>1001748

СПбГУ. Это как бы даже не спецкурс, а может и спецкурс, я не знаю. Приходить может любой, даже не студент.

>>1002305

Камрад, ты бы хоть ссылку дал какую, на объявление о семинаре, или типа того. А то я уже второй час, хожу по сайтам, связанным с СПбГУ, и пытаюсь понять, что к чему. Нашел вот, например:

http://se.math.spbu.ru/SE/

Вроде оно, вроде «Системное программирование» это и есть Software Engineering, но дальше куда тыкать-то?

Кто-нибудь знает что-нибудь про подобие tor для apple?

Пс картинка рандомная

>>1002368

https://www.torproject.org/docs/tor-doc-osx.html.en

Тор работает и под маком

>>1002203

>Можно название книги и ссылки на курс в тред?

Книга http://www.ozon.ru/context/detail/id/23503815/

Курс http://nnm-club.me/forum/viewtopic.php?t=687498

На счёт курса - там уже два издания есть, вроде от 2013 самый новый.

Удачи тебе в науке, няша! :3

>>1002390

gpg - хорошо работает, почитал про него, спасибо.

А что касается моментальных сообщения? Какой протокол наиболее православный сейчас? на слуху - жаббер+шифрование, но сервера... Вариант - шифрованные_сообщения_дурова - но доверия 0 + нет исходного кода. Скайп\Вацааап - отпадают.

>>1000779

>3) Если второй вариант не срабатывает - просто наблюдают. Однажды vpn упадёт, ты забудешь его включить, или допустишь другую ошибку.

Кстате, как сделать чтобы коннект из системы был ТОЛЬКО к ip VPN сервера? Чтобы я в случае того, что забыл приконнектиться, никуда бы не попал.

Желательно гайд для Пинукса и Шиндовса. Сам не нашел

iptables -t mangle -A POSTROUTING -o eth0 -d $vpn_ip -j ACCEPT

iptables -t mangle -A POSTROUTING -o eth0 -j DROPгде eth0 — интерфейс, через который ты ходишь в инет.

>>1002589

Спасибо, антоша, попробую связаться с людьми там. У нас армия заинтересована в курсе по реверсингу, хотя я довольно скептически настроен к возможности обучить слушателей.

>>1002597

Если получится связаться - напиши в тред, что и как. Я думаю, я не один, кто тоже хочет послушать.

ОП.

Ежедневный дайджест ссылок:

http://habrahabr.ru/post/225679/ яблочники (iOS8)не будут светить mac, при работе в зонах wifi, с включенным модулем.

http://habrahabr.ru/post/225483/ Безопасность в wi-fi сетях. немного о kali-linux и работе некоторых тулз из комплекта. Внезапно убергоднота.

Скажите, а что делать. если уже запалил?

У меня есть псевдоним, он публичен.

У меня есть имейл.

Однажды я написал в mailing list со своего имейла, да так, что там отобразилось моё настоящее имя.

Ещё я однажды сдуру отправил GPG-сертификат на ключевой сервер, а там был указан мой псевдоним и имейл.

Разумеется, следовало указать только псевдоним, но ёбанная оболочка (Kleopatra) настояла на имейле. Потом, когда мне надоело ебаться с оболочкой (в ней некоторых функций не было), я зашёл в консоль и обнаружил, что имейл необязателен. С матами снёс оболочку, но поправить ничего уже было нельзя.

Теперь любой может, погуглив мой псевдоним, найти как мой имейл, так и моё настоящее имя, страницу в фейсбуке и контакте. Не нравится это мне. Задумовал всё не так.

Моё настоящее имя должны были знать только друзья, а для всех остальных я должен был быть известен под никнеймом и нифига более.

Чё посоветуете?

>>1002612

На эту тему нужно пилить отдельный мануал, возможно, руки дойдут и я запилю.

Пока что общие рекомендации - Смена псевдонима, смена почты, создание поискового спама и мусора, дабы повысить количество ложных срабатываний. Исключение данных с сайтов, где запалил. (договорённость с админами) - письма в поисковики с просьбой исключить из кэша.

Вообще такую штуку, как смена всех контактов, в том числе страничек вк\фейсбуке (если они всё же есть) - хорошо бы проводить раз в пол-года.

>>1002612

Посоветую использовать KGPG вместо Kleopatra, но и у него проблем достаточно.

>>1002659

Распиши для ньюфагов, ньюфаги будут тебе благодарны.

>>1002664

Ну, у меня использование PGP-ключей отличается от оригинальной идеологии. Я генерирую свой ключ каждому человеку, мне не нужно, чтобы у меня был один на всех ключ (хоть и такой тоже есть).

Если хотите про PGP больше узнать, то лучшее, что я видел — https://futureboy.us/pgp.html

>>1002668

Спасибо. Схоронил.

Просто линк не в тему, из избранного:

http://habrahabr.ru/post/173461/

>>1002612

Твоя проблема называется OPSEC. The Grugq любит на эту тему базарить.

>>1002680

>Возвращаем приватность

>и настройки сервисов «Гугла»

Дальше не читал. Блядский гугл будет делать вид что ничего не собирает, а на деле будет собирать, и ты это никак не проверишь.

Деление на ноль какое-то, лучше не пользоваться гуглом.

Если ddg не находит, спросить на дваче.

>>1002692

>Поскольку «Хром» выбился в лидеры, все настройки приведу для него

Блядь, а это вообще пушка. Хром он собрался настраивать, дебил.

>>1002692

Ну для начала нужно просмотреть статью, раздел пароли - годный. Плюс многие всё равно пользуют хром и гугл - так пусть уж будут хоть на 1% более защищены.

Лично я не пользую ни то, ни другое.

>>1002417

>жаббер+шифрование, но сервера

Что «но»? Свой сервер делай.

>>1002612

>Чё посоветуете?

Смириться и создать новую личность.

>>1002716

>раздел пароли - годный

>использовать специальные программы типа 1Password (ключевые требования: кроссплатформенность и удобство

>совет использовать проприетарное говно

>раздел пароли - годный

Ага.

>>1002721

>>>1002716

>раздел пароли - годный

>использовать специальные программы типа 1Password (ключевые требования: кроссплатформенность и удобство

>совет использовать проприетарное говно

>раздел пароли - годный

>Ага.

Я бы тоже советовал всем свой вариант паронаидальной защиты, но пользователь рядовой увы - не хочет. Он хочет удобство.

>>1002723

>Смириться и создать новую личность.

Два чая этому антуану

Хотя способы выпилить инфу "на будущее" есть.

Конечно при условии, что тебя не ищут конторы уровня AAA

>>1002723

>>1002721

Пароли, шифрование и бекап

>Отдельным пунктом, не совсем относящимся к отслеживанию, идут пароли. Мне, например, очень не нравится тот факт, что любой, кто получил доступ к «Хрому» под виндой может посмотреть сохраненные пароли в настройках (не будет даже запрошен пароль в отличие от, например, Firefox, где можно поставить мастер-пароль). Если вы не против такого расклада (самое безобидное, если ваш пароль от почты стащит таким образом ваш парень или девушка — хотя, как сказать, безобидное), можете оставить все, как есть. Я бы, все же, рекомендовал для таких целей следующую схему:

У многих стоит запоминание паролей - это нехилая дыра в безопасности для простого пользователя. Хром - мастдай хм...

>1. Для ключевых сервисов (как то почта, платежные системы, интернет-банки и, например, Apple ID) придумать сложные пароли и держать их в уме, никогда нигде не «запоминая».

Отлично. Разные, сложные пароли - это замечательно

>2. Дополнительно, где это возможно, включить двухфакторную аутентификацию (помимо пароля, нужно вводить одноразовый код из смс или специального мобильного приложения), а также уведомление о входе на почту.

Да, а если ещё и использовать разные сим с левыми данными...

>3. Для всего остального использовать специальные программы типа 1Password (ключевые требования: кроссплатформенность и удобство хранения различных вещей). Во-первых, в очередной раз вы не будете хранить все яйца в одной корзине (а именно пароли у гугла), во-вторых даже если мастер-пароль уведут, вы, по-прежнему, сможете восстановить пароли через почту (ведь ее пароль вы в программе не запоминали). Ну и, конечно, у вас больше не будет одинаковых и простых паролей.

Спорно, и 1Password - строго не рекомендую, но это всяко лучше - хранения в pass.txt \ на стикерах у монитора \ на обложке ежедневника. В идеале, хранилище - голова, но как вариант - keepassx в криптоконтейнере, на флешке, на шее, с защитой от копирования. Копия - флешки - в сейфе, запечатанная к упаковку сигнализирующую о вскрытии.

>4. Не храните пин-коды и данные кредиток где-либо (даже в таких зашифрованных контейнерах) просто just in case.

И снова - годно. Только в голове.

>5. Не запоминайте после этого пароли в браузере.

+

>6. Для любых публичных сетей используйте VPN. Если админ поднял вам соединение до работы, можете пользоваться им, чтобы сэкономить деньги. Или же используйте сервисы типа Cloak.

VPN - а внутри можно и tor пустить, для серфинга. Ну и doublevpn - %работа->камбоджи% для остального

>7. Не вводить чушь в контрольные вопросы на восстановление пароля. Точнее, чушь, которую вы не в состоянии запомнить. Важно понимать, что не нужно правдиво отвечать на вопрос «Девичья фамилия матери» или «Имя первого учителя», т. к. эту информацию легко достать с помощью социальной инженерии. Поэтому лучше всего сработает белиберда (в смысле неочевидный ответ), которую вы всегда напишите, но ее не будет возможно получить, просто у кого-то спросив.

Ответ "Фамилия матери" : "Сто тысяч макак, анально сношающих Абу" - уж явно в голову противнику не придёт

>8. Не делайте одинаковых паролей. Особенно, если это псевдоразные пароли с одинаковым префиксом типа #FD%gmail и #FD%paypal. Если у злоумышленника окажется префикс, то первое, что он попробует сделать, это использовать его, приписав к названию нужного ему сайта — паттерн ведь очевиден.

Годно. Многие забывают. Псевдослучайные паттерны, "соль", которая понятна только тебе - отличное решение для дополнительной сложности

>9. Купите себе ноутбук и не пользуйтесь рабочим компьютером в личных целях (не ходите по сайтам, не запоминайте там пароли и т. д.). Вся личная информация должна быть только на ваших личных устройствах. Не забывайте поставить требование о запросе пароля через короткое время бездействия, введите в привычку «блокировать» компьютер/телефон, как только вы перестаете что-либо на нем делать и, если вы не геймер и у вас SSD, шифруйте всю файловую систему c помощью FileVault/TrueCrypt.

Опять же - хорошие мысли. Дыра в безопасности SSD - check. А вообще лучше шифровать всё, и небо и аллаха

>10. Делайте бекап, купите себе уже хотя бы внешний диск для этих целей. Для более ленивых, личный фаворит www.backblaze.com/ (особенно актуально, если у вас мак и включен FileVault — помимо обещанного сервисом шифрования ваши файлы будут зашифрованы еще и вашим собственным FileVault при этом останется встроенная версионность и т. д.).

И шифруем ещё раз

Теперь скажи, что тут не так?

>>1002734

>Рядовому пользователю этот тред вообще нахуй не сдался

А как раз для рядового анона я этот тред и создал.

>Я тебе уже сказал, что тут не так: совет использовать проприетарное ПО, а именно, 1Password.

Не скажу ни слова против.

>>1001300

> Поставить дебиан можно через панель управления.

А вот пользоваться дистрибутивами хостеров я бы не стал — они любят включать туда всякие анальные зонды для мониторинга.

Устанавливать ОС нужно самому с оригинального или своего дистрибутива. При этом не возбраняется использовать хостерские зеркала позиториев — там всё криптографчески подписано.

> С гитхаба скопируется скрипт, который автоматически создаст vpn сервер. Далее следовать инструкциям скрипта.

А просто поставить openvpn и прочитать его справку и /usr/share/doc/openvpn/README.Debian религия не позволяет?

Олсо, если речь о шапке треда, то я бы там написал кэпсболдом: «НЕВЕЖЕСТВО — ГЛАВНЫЙ ВРАГ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ»

Джаберы, хуяберы, впн, и2п все это заебись. Но я вот, как и все, качаю торренты. А что если через пол года мне прийдет счет от правообладателей с предложением оплатить всё скачанное? Ведь если они ведут логи всей хуйни и к тому же, как тут поясняют, прокси от этого тоже не спасает на 100%, то как быть с торрентами? Хотя с другой стороны мой провайдер сам держит у себя в локалке трекер. Ну а если он его уберет это знак? И что тогда делать? Качать через мула со сакоростью 30кБит/с?

>>1002721>>1002633

Новая личность - не вариант. Никнейм - публичный, по значимости это уже как моё настоящее ФИО, только для инета. Что-то типа бренда. Мне просто стрёмно, что теперь любой мой оппонент, с кем я неанонимно дискутирую, сможет по псевдониму найти моё имя и мою почту. Почту можно использовать как идентификатор для попыток логина и взлома аккаунтов. Имя можно использовать для поиска по утекшим базам данных с целью некоторых аморальных и противозаконных действий вроде "набить морду, подкараулив у дома", "спереть деньги" и "заказать на силкроаде наркоты/оружия/поддельных документов/любой другой нелегальный товар с целью подставы".

На самом деле проблема гораздо шире. Имейл забивается в фейсбук в форму логина, вводится несколько раз неверный пароль и фейсбук отдаёт имя и фамилию.

>Посоветую использовать KGPG вместо Kleopatra, но и у него проблем достаточно.

Под винду нет. Сейчас пользуюсь GPA, хоть он и глючный и недоделанный.

>Твоя проблема называется OPSEC. The Grugq любит на эту тему базарить.

Спасибо.

Какой браузер наиболее безопасен? Правда ли, что в Chrome есть закладки? И не опасно ли сейчас пользоваться старой Оперой (12.17)? И как у Chrome и Firefox дела с отслеживанием ссылок по :visited?

>>1002759

Тогда я не понимаю, зачем вообще эти правила в POSTROUTING. В OUTPUT же нужно. На VPN-клиенте нужно эти правила в OUTPUT.

>>1002800

>Какой браузер наиболее безопасен?

Безопасен с какой точки зрения? Минимум яваскрипта и выключенные внешние плагины - да на любом браузере безопасно.

>в Chrome есть закладки?

Нахрена ему закладки, если у него куча собственных протоколов, которые помогают пользователю сливать всё и вся хозяину? Это теперь зовётся функционал.

>не опасно ли сейчас пользоваться старой Оперой (12.17)?

Падает на некоторых тяжёлых страницах. В целом - пригодно. Лучше хроможоперы, ящитаю.

"Закладки" в интернете не нужны, т.к. пользователь сам всё охотно несёт и рассказывает. Отказывающиеся нести@рассказывать клеймятся параноидальным знаменем и изгоняются на OpenBSD за запретительным фаерволом.

>>1002807

>Безопасен с какой точки зрения?

Безопасен при включенном JS и отключенных по умолчанию плагинах, с включенным адблоком.

>куча собственных протоколов, которые помогают пользователю сливать всё и вся хозяину

Что ты имеешь в виду под протоколами? И да, меня интересует именно неотключаемые закладки.

Алсо, как там дела с :visited? Я читал, что на Firefox "защита" от отслеживания посещенных ссылок реализована настолько криво и убого, что лучше б вообще не делали. В старой Опере 12.xx защита сделана лучше, но почему-то выключена по умолчанию ( opera:config#VisitedLink|VisitedLinksState ).

>>1002792

>Никнейм - публичный, по значимости это уже как моё настоящее ФИО

Тогда меняй настоящее ФИО. Чего ты от нас хочешь-то?

>>1002794

>Какой браузер наиболее безопасен?

Полностью - ни один из.

>Правда ли, что в Chrome есть закладки?

С высокой вероятностью, но помимо закладок - сама архитектура этого браузера подразумевает сливание данных гуглу. Для релевантности и твоего удобства, разумеется, большой брат любит тебя.

>И не опасно ли сейчас пользоваться старой Оперой (12.17)

Мне не известно о критических багах безопасности, но это не значит что их нет.

>И как у Chrome и Firefox дела с отслеживанием ссылок по :visited?

Месяц назад, читал что было плохо. Но не актуально, если запретить браузеру сохранять историю.

>>1002792

Если ты настолько спалился - вариант не только смена ника, но и фио. Так что подумай серьёзно - а стоит ли, особенно в преддверии 1 августа, сохранять за собой столь явных информационный хвост?

>>1002854

Если вы добавите правило в POSTROUTING на машине, которая является VPN-клиентом (а не сервером), то ничего не изменится, нужно в OUTPUT добавлять.

>>1002892

Подскажи где можно почитать про правила настройки (советы прописать XX в YY - с борд это хорошо, но понять почему нужно прописать именно это - вот что понять хочется)

>>1002892

Кретин, на пикчу посмотри. Весь исходящий трафик идёт через POSTROUTING.

Ежедневный дайджест ссылок и событий

А гугл тем временем согласился удалять данные из поисковой выдачи: http://habrahabr.ru/post/225703/ - пусть и с поправками.

Для части плана по удалению себя из сети - лютый вин, по части цензуры и открытости данных - лютый фейл

>>1002902

На русском не встречал? Но в любом случае спасибо, буду разбираться.

>>1002905

На opennet посмотри, там иногда появляются переводы распространённых мануалов.

Но в любом случае на русском только устаревшая документация.

>>1002910

Я просто хочу прочитать что и как в общих чертах.

Пока больше чем на установку debian+i3 - меня не хватило.

Но почитаю неделю маны - думаю пойму что к чему.

>>1002913

>i3

Зеленый фон в терминале случаем не сделал?

>>1002917

Нет, кстати если не пробывал - советую, очень удобно.

Первые ощущения были конечно в стиле - кто блядь воскресил dos? Но внезапно, ничего не отвлекает, простые шорткеи, прирост скорости работы, удобный конфиг для трёх мониторов.

Что на счёт http://ru.wikipedia.org/wiki/The_Amnesic_Incognito_Live_System

И как думаете, почему почтовый клиент выбрали не Thunderbird?

>>1003178

Максимум их способностей - полировать разные конфигурационные надстройки над Debian. Результат соответствующий. Раньше копировали годноту из моего дистра (то, что могли).

mk

>>1003143

Схоронил. Только вся инфа в шапку не влезет, нужно думать, куда выкладывать.

>>1003178

Потому что затачивают под GPG?

Но вообще, слишком всё пафосно и слащаво - я им не доверяю, никому не доверяю, даже небу и аллаху

Нужно ставить систему на основе дебиана самому и накручивать функционал руками.

>>1003181

Так у тебя там тоже нашли, что-то на бэкдор похожее.

>>1003254

>систему на основе дебиана

Почему именно дебиан? А не, к примеру, гента?

>>1003265

Это не бекдор, это связь с антошками нас случай быстрой помощи.

>>1003265

Опасно сказал сейчас.

Ну хоть скажи, какой. Ты наверное спутал с другим дистром, Anonymous OS или типа того, я запамятовал.

>>1001197

> amd

Ебать ты лох. Только Эльбрус, только хардкор

>>1003335

Я говорил про Liberte Linux.

2 часа сейчас искал пруф на ЛОРе, но нашел только косвенный https://www.linux.org.ru/news/security/7741903/page2#comment-7743882

Суть была в том, что в начале работы создавалось соединение с удалённым неизвестно чем. Если кто-то вдруг найдет тот комментарий с объяснением лазейки, пусть сюда скинет.

>>1003382

В последнем релизе соединения устанавливаются только с серверами сети Tor (TCP порт 80 + 443) в сырцах снова есть NTP + его DNS. В релизе после установления связи с Tor срабатывает HTPDate, тянущий время с google.com. Возможно, наезды были на Tails — эти да, собирают статистику по пользователям, ну и рационализацию, разумеется, придумали (вроде, проверка наличия новых версий).

По ссылке на ЛОРе наезды на сертификат, из-за таких долбоебов (в том числе) я и выпилил форум. Вот еще параноики, например:

https://www.pgpru.com/forum/unixlike/libertelinuxhardenedgentoo?p=15

Там кто-то кого-то обвиняет в том, что он — это на самом деле я. Такие дела. А я там тащемта ни одного коммента не написал, просто захожу иногда, после того, как мне ссылками туда начали форум спамить.

>>1003270

>Это не бекдор

>>1003254

Гента для меня слишком красноглазо.

Арч - слишком много поломок после каждого обновления.

Минт - норм, но по душе KISS, а дебиан ближе всего.

>>1003719

В Debian ты доверяешь криворуким неумехам, у которых главное — комьюнити, демократия, процесс. А так они ничего не знают и не умеют, потому что все идет бинарными пакетами, и никто не хочет знать, из каких сырцов все собирается. В результате один долбоеб может пропатчить OpenSSL, например, бесплатно и без СМС предоставив всем желающим все сгенерированные тобой ключи и сертификаты, что в свое время и произошло.

все эти люди которые создают бесплатые, холявные http socks они их получается прослушивают?

>>1001263

Проще, да не проше. Прочитал про снифферы, воровство паролей итд, стало страшновато, причем использование тор палится у провайдера как я пони, что сразу же вызывает подозрения. А ведь я даже не педиатр,не наркоман и не террорист, а просто хуй простой Как я понимаю своей гуманитарной головушкой необходима связка впн+тор, так? Впн все платные, печально.

Обмазался антизапрет проксей из ОП поста, чую подставу.

Компьютерную грамотность пытаюсь повышать.

>>1003948

>возможность тунелирования TCP/IP-трафика через стандартные DNS-запросы

Теперь представь оверхед, потери udp и окна tcp. Це ж пиздец.

>>1003952

Ты представляй сам, ведь я только инфу тебе принес. Что Вы там будите делать это уже ваше дело,

Парни, посоветуйте годный сервер для мыла, гмайл перестал устраивать ввиду обострившейся паранойи.

>>1003952

>представь оверхед, потери udp и окна tcp

Конечно, туннелинг через тот же ICMP по производительности и надёжности гораздо лучше, но в наиболее тяжёлых случаях, когда свободно доступен только DNS резолвер, и это вполне годится как способ достучаться наружу.

>>1004012

>посоветуйте годный сервер для мыла

Арендуешь VDS, разворачиваешь какой-нибудь Postfix (MTA) + Dovecot (MDA) + Roundcube (веб-почта). Это самый надёжный способ.

Если неохота возиться, то можно поставить Zimbra

http://www.zimbra.com/products/zimbra-community/benefits.html

>>1000647

> Тред обмена знаниями

> знаниями

> 2ch

ПОССАЛ ДЕБИЛУ В РОТ, БГГГ

Аноны - ищу безопасную замену скупе и подобным меседжерам. Если будет адекватные звонки и видео - оторву с руками.

Какой охуенчик нашёл. Тот же D.O., только с оплатой битками.

https://bithost.io/

Из минусов — возможность доступа этой левой конторки к серверу.

http://openmailbox.org/

Встроенный GPG, ключи, шифрование.

Облачное хранилище

А как сменить личность в интернете?

>>1000647

http://darkmail.info/

https://www.mailpile.is/faq/

https://protonmail.ch/

http://habrahabr.ru/post/223809/

Какие-то почтовые сервисы.

Не тестировал, так что понятия не имею.

>>1004689

Спасибо за ссылки, посмотрю что и как.

>>1004688

Разверни свой вопрос - как стать полностью новой личностью в сети? (чтобы нельзя было привязать твои старые следы к новым?)

Если да, и ты хоть раз заходил в социалку под своим именем\говорил по скайпу\отправлял свои данные (тем более паспорт)\подробно заполнял данные на форуме\почте\сервисе или нечто подобное, что указывает на то, что ты был за компом = никак.

Но есть рабочая "полумера"

Два физически разных канала интернета - один для серых тем (никакого криминала) мы говорим про серфинг тора\общение в /b/, постинг на формумах итд. Отдельный комп, своя ось, свой браузер с набором плагинов.

Второй канал - белый. Тут у тебя госуслуги\социалка(если пользуешься)\скупе\игори и кинцо (лицухи, стим и прочие).

Тут один ананас упоминал о наличии юсб свистка, так вот у меня есть один такой, хуайвеевская прошитая параша и сим-карта на левый паспорт. Теперь вниание, вопрос: что еще мне нужно чтоб стать тру-ананистмасоном?

инб4: крякал сосок, хуйцы бочканул

>>1004697

Когда будешь счет на симке пополнять в терминале, тебя запалит камера. Поэтому нужен еще бумажный пакет на голову.

>>1004691

>один для серых тем

>общение в /b/

Лол. Анон.jpg

Судя по контингенту, нашел ОПу пик для следующего треда.

>>1004697

ты уже использовал этот свисток рядом со своим мобильным телефоном. так что выкинь его

>>1004921

Всегда было интересно, удобно ли ему на сенсорном говнище на ходу работать.

>>1005011

Нищеброд чтоле? лол

Сейчас можно купить простенький смартфончик штуки за 3-4р, попробуй.

>>1000779

>2

Так они и выдали всю информацию каким-то пидорашкам

>>1005056

А так. Записываются треки перемещений всех GSM-устройств. Увидят что свисток перемещался только вместе с тобой, и все. Даже если он у тебя лежит всегда дома - хоть раз ты брал его с собой.

Даже если ты его никуда не берешь и включаешь только дома - ты выходишь на связь мудило, твой телефон дома. Пробить инфу по трекам за год - ага, хотя бы раз одновременно с твоим сеансом этот уезжал, этот тоже, и этот, остались только ты и три парализованные бабки.

>>1005067

>три парализованные бабки

Это они!

Группа быстрого реагирования на выход, готовность 60 секунд!

http://forum.kriminala.net/viewtopic.php?t=86170

Годно или шляпа?

Пансаны, а бесплатные андроид впны годная штука?

Ребят, у меня появляются зачатки паранойи плюс было бы неплохо научиться зачаткам работы с прыщесерверами. Кто из вас юзает digitalocean.com? Хочу зарегать там аккаунт, кто-то из местных говорил, что при использовании промо-кода 10TOSHIP можно получить 2 месяца халявы. Накатить думаю Debian и поднять для начала VPN.

Вопрос: какие пакеты посоветуете для него? openvpn? Юзал ли кто-то из вас SoftEther VPN? Олсо, какие рекомендуемые настройки посоветуете (тип шифрования и пр.). При всем этом надо учитывать, что клиентская машина не на прыщах, а со спермой.

Еще вопрос: есть ли смысл поднимать dns-ретранслятор, чтобы ебать провайдера в рот (у него иногда dns падает на час-джва раз в месяц) или это не стоит свеч?

И чем еще можно побаловаться на бесплатной vps'ке? Советы?

>>1005041

>попробуй

Я-то пробовал, потому и говорю, что не представляю, как на ходу этим калом пользоваться.

>>1006144>>1006145

Хуйня. Говно.

>>1006192

>кто-то из местных говорил, что при использовании промо-кода 10TOSHIP можно получить 2 месяца халявы

Кто-из неместных говорил, что карту всё равно спрашивают. https://twitter.com/p_bykov/status/473469941266804736

>>1006231

>Кто-из неместных говорил, что карту всё равно спрашивают. https://twitter.com/p_bykov/status/473469941266804736

Хуево. Можно как-то наебать систему, введя левую кредитку? Не хочу палить ее, пока не буду уверен на 100 процентов.

>>1006144

> Фальшивый удаленный компьютер ставиться совершенно в другую сеть.

> ставиться

Ясно.

Bump.

Это вообще пушка!

http://habrahabr.ru/post/228665/

АНБ следит за теми, кто интересуется Linux и информационной безопасностью

Возможно пишу не в тот тред, но по поиску больше нихуя не нашел - есть сеть, интернет в которой раздает HTTPS-прокси сервер. Вопрос - как через него пробросить UDP?

Я уже заебался с ProxyCap'ом и openvpn, нихуя не выходит, или у меня просто руки из ануса?

>>1013841

Давай работай хуйло.

Нехуй на работе играть в ММОРГП

>>1013857

Платили бы нормально - работал бы. А сейчас демонстративно хочу забить хуй. Но это тема для другого треда/раздела.

Идеи есть?

>>1013866

На UDP не реагирует. Прокси-клиенты не могут же пробрасывать UDP по HTTPS, только по SOCKS5.

Анон, помоги. Провайдер блочит vpn, как обойти?

>>1013869

> Провайдер блочит vpn

Как, лол?

Какой?

Что за хуйню ты несёшь? ВНП даже в Китае не смогли заблокировать.

>>1001446

Никак. Хакерами рождаются и после становятся. Кто не родился хакером, стать им не может. Основной показатель - очень высокий iq и уровень развития в возрасте 4 года.

>>1013885

OpenVpn. L2TP вообще не пашет - заблокирован провайдером так, что даже соединение не устанавливается.

При использовании openvpn соединение устанавливается, но скорость - 20 БАЙТ в секунду. Просто - скорость отличная, а с впн - пиздец.